Reduce Runtime Alert Noise

with IaC Security Testing

事前に設定したポリシーを活用して、あらゆる種類のインフラのコード化 (IaC) を保護

インフラのコード化 (IaC) 全体での設定ミスやセキュリティポリシー違反を検出し、本番リリース前にリスクを軽減します。

無料でお試しくださいポリシー違反を根源から断つ

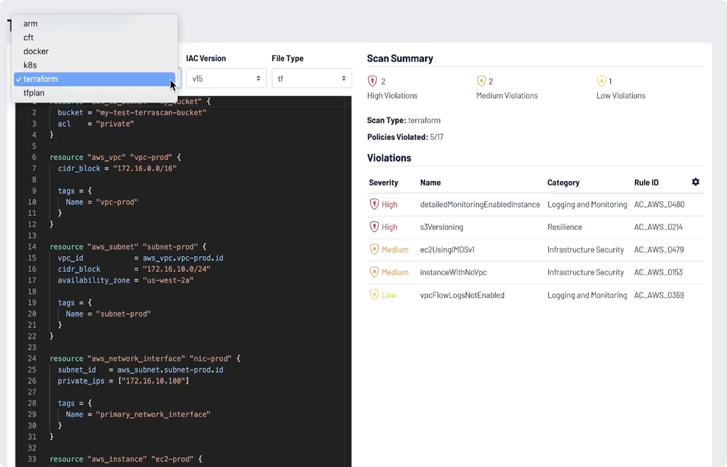

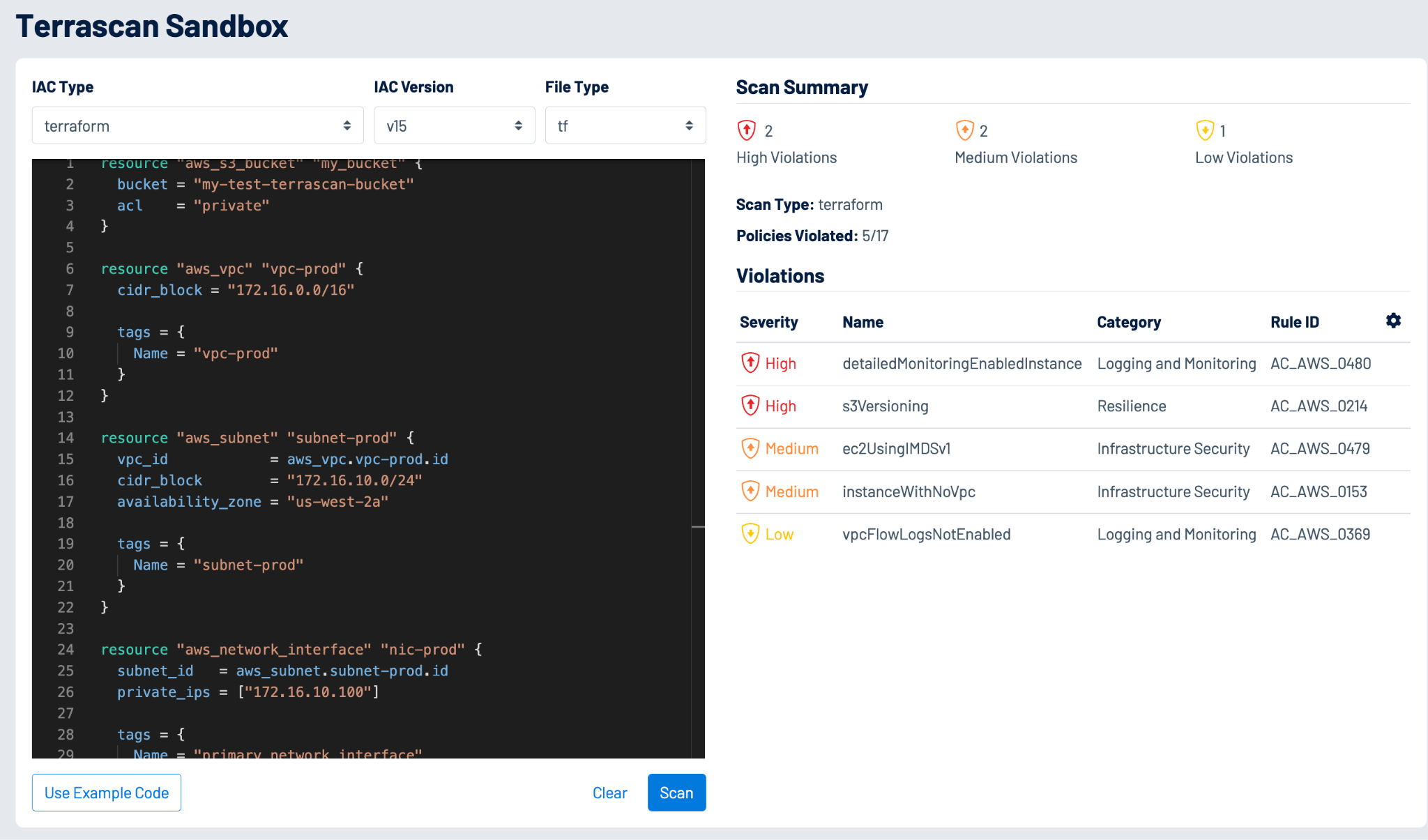

Terraform、Kubernetes、Helm、AWS CloudFormation などのクラウドネイティブツールを採用する際には、セキュリティのベストプラクティスとコンプライアス要件を確実に遵守することが重要です。

分析

クラウドがサイバーリスクにさらされる前に、コードの問題を検出して修正します。

ポリシーの実施

コードをテストし、CI/CD パイプラインに統合されたポリシーに照らして検査します。

コミュニティ

Contributions to our open source project Terrascan help democratize security and make cloud infrastructure safer for all.

Join us!

Integrate Cloud IaC Security Into Your Trusted Tools

リスクを最小限に抑え、クラウドの導入を拡大させるには、開発ライフサイクル全体でセキュリティとコンプライアスのポリシーを実施することが必要です。 Terrascan は、GitOps パイプラインに統合すると、GitHub、Bitbucket、GitLab などのコードリポジトリから IaC をスキャンできます。 また CI/CD フェーズでは、違反を検出してリスクの高いデプロイメントを阻止するガードレールとしても機能します。 Terrascan は Nessus に組み込まれているため、Nessus ユーザーはセキュリティ評価の範囲を広げ、デプロイメント前の最新クラウドインフラの検証を含めることができます。

ブログを読む: Terrascan が Nessus コミュニティに参加

開発者チームが設定を検証できるようにする

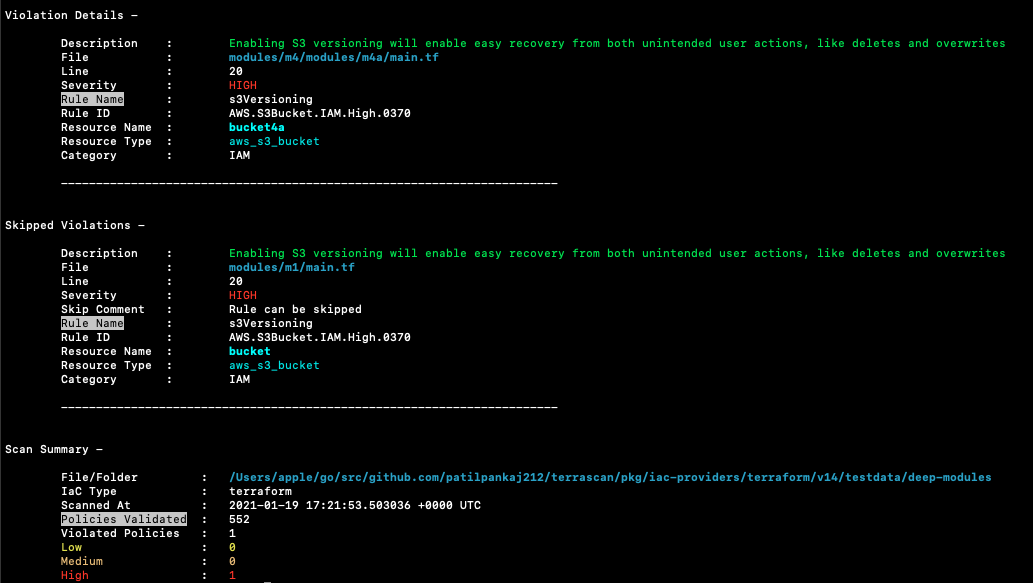

Terrascan は、IaC セキュリティテストをローカルビルドプロセスの一環として実行する手間のかからない方法を、最も簡単で安価に修正できるタイミングで開発者に提供します。 ポリシーのコード化 (PoC) は設定を強化し、設定ミスを検出するプロセスを簡単に自動化する方法を提供します。 Terrascan をワークフローに差し込むだけで、設定に一般的な問題がないかを自動検証するので、手作業で行う必要はありません。

ウェビナーを見る: ポリシー違反を根源から断つ

Terrascan コミュニティへの参加と貢献

Terrascan は 500 以上のポリシーを標準装備しているため、CIS ベンチマークなどの一般的なポリシー基準に照らして IaC をスキャンできます。 OPA (Open Policy Agent) エンジンを活用しているため、Rego クエリ言語でカスタムポリシーを簡単に作成できます。

GitHub のスターを 4,000 個以上獲得し、その数は増え続けている上に、クラウドインフラの安全性向上を目的としたスケーラブルで機能的なプロジェクト結成のためにクラウドセキュリティ分野の優れた人材を集結して、世界中のユーザーが Terrascan を開発してきた実績があります。 Terrascan は、Cloud Native Computing Foundation (CNCF) メンバープロジェクトとして、コミュニティとのコラボレーションで成長しています。

コラボレーション: 今すぐ GitHub で貢献しましょう

関連製品

- Tenable Cloud Security

AWS

AWS Azure

Azure Google Cloud

Google Cloud