Tenable ブログ

ブログ通知を受信するサイバーセキュリティニュース: NIST が AI システムに対するサイバー攻撃手法を公開、FBI が ALPHV/Blackcat ランサムウェア ギャングを攻撃、その他

AI システムを悪意のある攻撃者から保護する詳しい方法をお探しの場合、新しい NIST ガイドが役立ちます。このガイドでは、AI ツールをターゲットとした攻撃の特定や軽減に焦点が当てられています。さらに、Microsoft 365 をセキュリティで保護するための新しい詳細な設定の推奨事項が公開されました。また、サイバーインシデントのコストも上昇しています。そして、ALPHV/Blackcat ランサムウェアの被害者のための新しい復号ツールが登場しました。そのほか豊富な内容を掲載しています。

1 月 5 日で終わる週の出来事で、最も気になる 6 つのことを掘り下げてみましょう。

1 - NIST、AI システムに対するサイバー攻撃を分類

組織で使用している人工知能 (AI) ツールとシステムのセキュリティ保護に取り組んでいらっしゃいますか。そうであれば、米国国立標準技術研究所 (NIST) の新しい出版物「Adversarial Machine Learning: A Taxonomy and Terminology of Attacks and Mitigations (NIST.AI.100-2)」をチェックしてみてはいかがでしょうか。

今週発表されたこの 106 ページの文書は、AI システムが脆弱になり得る攻撃の種類と、これらの脅威を軽減する方法について、AI 開発者とユーザーの理解を助ける目的で発行されました。

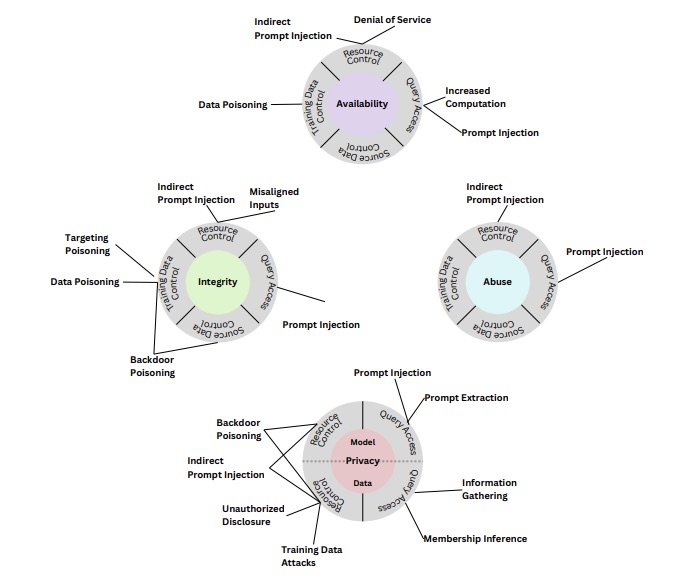

この出版物は、具体的には次の 4 つの攻撃タイプに焦点を当てています。

- 回避攻撃。自動運転車を混乱させるために道路の一時停止標識を改ざんするなど、入力を変更して AI システムをだまして異常な反応をさせることに重点を置いた攻撃

- ポイズニング攻撃。AI システムのトレーニング段階で破損したデータが供給され、その結果、出力が不安定、不正確、不適切になる

- プライバシー攻撃。AI システムの導入中に開始され、機密のトレーニングデータを暴いて情報の悪用を試みる

- 悪用攻撃。AI システムで使用される正当だが侵害されたデータソースに、誤った情報をロードする

生成 AI システムに対する攻撃の分類

(出典: 2024 年 1 月、NIST の「Adversarial Machine Learning: A Taxonomy and Terminology of Attacks and Mitigations (NIST.AI.100-2)」文書)

この文書では緩和策に関する推奨事項が示されていますが、著者らは、この種の攻撃に対する防御が現時点では包括的であるとは言いがたいことを率直に認めています。

「AI と機械学習は大幅な進歩を遂げたにもかかわらず、これらのテクノロジーは攻撃に対して脆弱です。したがって、悲惨な結果をもたらす破滅的な失敗を引き起こすおそれがあります」と、この出版物の著者の 1 人である NIST コンピュータ科学者 Apostol Vassilev 氏は声明で述べています。

また、「AI アルゴリズムの保護には理論上の問題があり、まだ解決されていません。もし違うことを言う人がいれば、その人は嘘を言っています」とも付け加えました。

AI システムをサイバー攻撃から保護する方法の詳細については、以下をご覧ください。

- 「Adversarial Machine Learning and Cybersecurity: Risks, Challenges, and Legal Implications」( (スタンフォード大学およびジョージタウン大学)

- 「Top 10 Critical Vulnerabilities for Large Language Model Applications」(OWASP)

- 「Guidelines for secure AI system development」(米国・英国政府)

- 「Vulnerability Disclosure and Management for AI/ML Systems」(スタンフォード大学)

- 「Adversarial AI Attacks Highlight Fundamental Security Issues」(Dark Reading)

動画

AI/ML データポイズニング攻撃の説明と分析 (RealTime Cyber)

2 - CISA が Microsoft 365 の設定の推奨事項を最終決定

Microsoft 365 を安全に設定する方法に関するガイダンスをお探しでしょうか。アメリカ合衆国サイバーセキュリティ・社会基盤安全保障庁 (CISA) が、このクラウドでの生産性アプリスイートの推奨設定ベースラインを最終決定しました。

CISA は、2022 年 10 月に「Microsoft 365 Secure Configuration Baselines」の最初のドラフトを公開しました。最終バージョンには、以下を含む 100 を超える変更が含まれています。

- SharePoint ガイドと OneDrive ガイドを 1 つに統合

- ツールを使用して検証できないポリシーを削除

- 一部の統制によるビジネスへの影響に関する情報を追加

CISA、その他の連邦機関、業界パートナー、Microsoft のすべてが、Microsoft 365 設定ベースラインの作成に参加しています。

CISA は、推奨設定に照らして組織が Microsoft 365 導入を評価できるように設計されたツールである SCuBAGear の最終バージョンもリリースしました。

推奨事項と SCuBAGear は米国連邦政府機関を意図して作成されていますが、公共部門・民間部門を問わずどんな組織でも役立ちます。

「このツールにより、開始点として活用可能な詳細な現状レポートを作成できます。これにより、政府機関 (またはあらゆる組織) がテナント設定を評価する際、必要となる手間が減ります」と CISA はブログで述べています。

詳細は、下記のドキュメントをご覧ください。

- Microsoft Defender

- Azure Active Directory

- Exchange Online

- SharePoint / OneDrive

- PowerBI

- Power Platform

- Microsoft Teams

CISA は最近、Google Workspace クラウド生産性アプリと ScubaGoggles と呼ばれる評価ツールの設定に関する推奨事項の最初のドラフトをリリースしました。

詳しい内容については、以下をご覧ください。

- CISA の警告「CISA Releases Microsoft 365 Secure Configuration Baselines and SCuBAGear Tool」

- CISA のブログ「CISA Releases Microsoft 365 Secure Configuration Baselines and SCuBAGear Tool)」

- SCuBAGear ツール

- Scuba Cloud Business Applications Project ホームページ

クラウド設定のベストプラクティスに関するその他のリソースについては、下記をご覧ください。

- 「Hardening and monitoring cloud configuration」(SC Magazine)

- 「クラウドセキュリティ・ラウンドテーブル: セキュリティ標準への対応を犠牲にしないクラウド導入」 (Tenable ウェビナー)

- 「What Is Cloud Configuration Management? Complete Guide 」(eSecurity Planet)

- 「Top 7 cloud misconfigurations and best practices to avoid them」(TechTarget)

- 「New cloud security guidance: it's all about the config 」(英国 NCSC)

3 - レポート: サイバーインシデントのコストが 2023 年に 11% 増加

大企業のサイバーインシデントの直接コストは、2023 年に 11% 増加して平均 170 万ドルになりました。これは主に保険料の増加、運用におけるダウンタイム、復旧と対応に起因します。

このことは、サイバーセキュリティコンサルタント会社 S-RM Intelligence and Risk Consulting の「Cyber Security Insights Report 2023」で判明しました。このレポートは、年間収益が 5 億ドル以上の英国および米国の組織の上級経営幹部および IT 予算管理者 600 名を対象とした調査に基づいています。

もう 1 つの興味深い調査結果は、97% の組織が今後 12 か月以内に AI ベースのテクノロジーの使用拡大を計画している一方で、サイバーセキュリティチームが AI を安全に使用できると確信している組織は 53% に留まることです。

レポートのその他の調査結果は次のとおりです。

- サイバー保険に加入していない組織の場合、サイバーインシデントの平均コストは 270 万ドル

- 過去 3 年間に組織の 63% が重大なインシデントに見舞われている

- サイバーセキュリティ予算は 2023 年に 3% 増加

詳細については、レポートの発表「Organisations without cyber insurance report incident costs 69% higher than those that do」を読み、レポート「Cyber Security Insights Report 2023」をダウンロードしてください。

サイバー攻撃のコストと影響について詳しくは、以下をご覧ください。

- 「IBM 情報漏洩時に発生するコストに関する調査」(IBM)

- 「MGM Resorts Reveals Over $100M in Costs After Ransomware Attack」 (Infosecurity Magazine)

- 「How to Keep Cyberattacks from Tanking Your Balance Sheet」(Harvard Business Review)

- 「What is the cost of a data breach?」(CSO Online)

- The Devastating Business Impacts of a Cyber Breach (サイバー侵害によるビジネスへの壊滅的な影響) (Harvard Business Review)

4 - FBI が ALPHV/Blackcat ランサムウェアギャングを攻撃

破壊的な ALPHV/Blackcat ランサムウェアグループの被害者にとって朗報です。

米国 連邦捜査局 (FBI) は、ハイジャックされたシステムを復元するための復号化ツールを開発し、ランサムウェアギャングのウェブサイトのいくつかを押収したと発表しました。

FBI によると、同組織はこのツールを世界中で 500 以上の ALPHV/Blackcat 被害者に提供しており、すでに数十の被害者に対する約 6,800 万ドルの集団的身代金要求の回避に貢献しています。

過去 18 か月間で、ALPHV/Blackcat はサービスとしてのランサムウェアの亜種の中で 2 位にランクされており、攻撃者は米国の重要インフラプロバイダーを含む世界中の 1,000 人以上の被害者から数億ドルの身代金を受け取りました。

同時に、CISA と FBI は、ALPHV/Blackcat の侵害指標 (IOC) と戦術、技術、手順 (TTP) を緩和策の推奨事項とともに詳述した勧告を発表しました。

6 ページにわたる勧告「#StopRansomware: ALPHV Blackcat」には、「FBI と CISA は重要インフラ組織に対し緩和策セクションの推奨事項を実施するよう奨励している」と書かれています。

詳しい内容については、以下をご覧ください。

- アナウンスメント「Justice Department Disrupts Prolific ALPHV/Blackcat Ransomware Variant」

- 勧告「#StopRansomware: ALPHV Blackcat」

- 警告「CISA and FBI Release Advisory on ALPHV Blackcat Affiliates」

5 - Google のサイバーセキュリティ予測で生成 AI が脚光を浴びる

Google の「Cybersecurity Forecast 2024: Insights for Future Planning」は、今年注目すべきさまざまなサイバートレンドを概説した新しいレポートで、防御側と攻撃側の両方による生成 AI の使用に焦点を当てています。

レポートによると、2024 年にサイバーセキュリティチームが頭の片隅に置くべき生成 AI の問題には次のようなものがあります。

- ソーシャルエンジニアリング詐欺師は、生成 AI と大規模言語モデル (LLM) を活用し、フィッシング攻撃を改良して攻撃をより目立たなくしたり、キャンペーンを拡大したりしている

- 生成 AI とディープフェイク技術を組み合わせることで、サイバー犯罪者が偽の情報を作成し、詐欺行為を試みる際にその情報をより広範囲かつ説得力を持って拡散することが容易になる

- さまざまな種類の攻撃を行いやすくするため、サイバー犯罪者が有料サービスの生成 AI ツールと LLM を悪用するケースがますます増えている

- 生成 AI は、サイバー防御者にとっては以下の点で役立つ

- 大規模な敵対者の検出、対応、特定の強化

- データ分析やリバースエンジニアリングなどの時間のかかるタスクの高速化

- 大規模なデータセットを分析し、どのようなアクションを実行すべきかを推測する機能の向上

詳細については、19 ページのレポート「Cybersecurity Forecast 2024: Insights for Future Planning」をご覧ください。

サイバーセキュリティへの生成 AI の使用による影響について詳しくは、以下をご覧ください。

- AI Is About To Take Cybersecurity By Storm(AI とサイバーセキュリティの融合が始まる) (Tenable)

- 「Generative AI is making phishing attacks more dangerous」(TechTarget)

- 「The state of AI in 2023: Generative AI’s breakout year」(McKinsey)

- 「Using generative AI to strengthen cybersecurity」(KPMG)

- 「Top 5 Cybersecurity Trends in the Era of Generative AI」(Cloud Security Alliance)

動画

サイバーセキュリティにおける生成 AI の実践的応用

文章生成 AI はセキュリティリサーチをどのように変えているのか (Tenable)

次世代 AI の誇大宣伝を超えて: 生成 AI 時代のサイバーセキュリティ (TechTarget)

6 - インターポール、サイバー犯罪の大規模な取り締まり作戦で 3 億ドルを押収

正義が勝ちました。

34 か国の金融サイバー犯罪を対象とした 6 か月にわたるインターポールの活動により、3,500 人が逮捕され、3 億ドルが押収されました。

2023 年 7 月から 12 月にかけて実施された「HAECHI IV 作戦」では、投資詐欺、ビジネスメール詐欺、電子商取引詐欺など 7 種類のサイバー詐欺に取り組んでおり、これらを合わせると捜査された事件の 75% を占めました。

作戦の一環として、当局は 1 億 9,900 万ドルの通貨と 1 億 100 万ドルの仮想資産を押収し、8 万 2,000 以上の不審な銀行口座を封鎖しました。

その他のサイバー詐欺の標的となったのは、ボイスフィッシング、ロマンス詐欺、オンライン上での性的脅迫、違法オンラインギャンブルに関連したマネーロンダリングなどでした。

インターポールは声明で、「英国の捜査部門が、特になりすまし詐欺、オンライン上での性的脅迫、投資詐欺などを通じて、AI が生成した合成コンテンツが被害者を騙し、詐欺し、嫌がらせをし、恐喝するために使用された複数の事例を報告した」と述べています。

関連記事

- Cloud

- Exposure Management

- Vulnerability Management

- Cloud

- Cybersecurity Snapshot

- Exposure Management

- Federal

- Government