Tenable ブログ

ブログ通知を受信するアタックサーフェス全体で「知らないことすらわからないもの」をやっと発見

CISO の最大の悩みは「知らないことすらわからないもの」。つまり、セキュリティ部門が検知していないため安全確保されていない資産や脆弱性、設定ミス、システムの弱点など。これらはセキュリティの盲点であり、攻撃を企む者にとっては黄金のチャンスになり、企業にとっては深刻なセキュリティリスクになります。

「知らないことすらわからないもの」。これが、CISO などのセキュリティ責任者が最も一貫して口にする言葉で、「業務上の最大の問題は何ですか?」と問うと必ずと言っていいほど返される言葉です。 大半のセキュリティプログラムは、IT 環境の大枠を可視化して、企業に対するリスク度の高い領域を特定するように構築されています。そのような洞察を基に、どこに焦点を当ててどのような方法でリスクを軽減して、ビジネスへの損害の可能性を軽減するかが決定できます。リスク管理対策を推進するのが企業のサイバーセキュリティ部門の中核的なミッションと言えるのではないでしょうか。可視性の提供に貢献できるツールやテクニックはいくつかありますが、それでも、「知らないことすらわからないもの」を検出して理解すること、そしてそれらを「知っていること」に変えるのは多くの課題を乗り越えないと実現できません。一旦可視化されて確認できれば、セキュリティ部門がリスク判断機能を活用して、他の既知のものと同様にリスクを軽減することができます。

近年、この「知らないことすらわからないもの」のギャップを塞ぐのに効果のある 2 つのテクニック、外部アタックサーフェス管理 (EASM) と攻撃経路分析 (APA) が注目を集めています。 これらのテクニックについて、どういうものか、なぜ成熟したセキュリティプログラムの最重要要素となりつつあるのか、さらにどのように企業のアタックサーフェスの理解に役立つのかを本稿で説明したいと思います。

アタックサーフェス管理

「知らないことすらわからないもの」の原因であって特に理解、管理が困難な要素は、企業インフラの外部と接触がある部分です。インターネットに公開されていて常時アクセスされている資産は、攻撃者が攻撃を試行する際にまず目にするもので、接続されて突っつかれている可能性のある部分です。防御側にとって問題になるのは、このような一般アクセスな可能な場所に資産があることを検知していない場合です。例えば、DNS エントリが残留していて、攻撃者にハイジャックされて詐欺目的で悪用される、とか、セキュリティの甘いサーバーやウェブアプリ (開発者がテストのために良かれと思って立ち上げたものなど) があって、そこに企業のドメイン情報が入っているなどです。セキュリティ部門が認識していない資産やサービスは、企業あたりだいたい数十以上あるのですが、攻撃側はそれらを充分に認識していると想定されます。

EASM テクノロジーは、ネットに接続されている資産 (公開資産) を継続的にスキャンして監視することによって、この問題に特化して対応します。EASM ツールは、企業の公開資産に関連したもののすべて (ドメイン名、IP アドレススペース、その他) を対象とした理解しやすい検索機能を提供します。正しく使うことによって、EASM はあらゆる場所にある、あらゆる公開資産に関する、一貫性のある継続した可視性を提供してくれます。以前、コンサルタントとしてクライアント先で EASM ツールを使っていたときの経験では、大半のセキュリティ部門が把握していると思っていた公開資産数の 100 倍の資産を特定することができました。しかも、クラウドインフラや環境の導入が進み、開発者や IT 担当者 - そうです、セキュリティ担当者でも - 新しい資産を簡単に立ち上げることができるようになり、記録漏れや規則的な特定ができていないものが増える傾向にあります。しかし EASM を活用すれば、このような潜在的な攻撃手法が既知のものとなり、リスク軽減作業の対象にしたり、または抹消させて悪用の可能性を絶ったりすることができます。インターネットに露呈された資産の検出と特定は、自動化されたツールでなければ対応が非常に困難なため、EASM はその部分に光を当てることのできるパワフルなツールです。

攻撃経路の分析

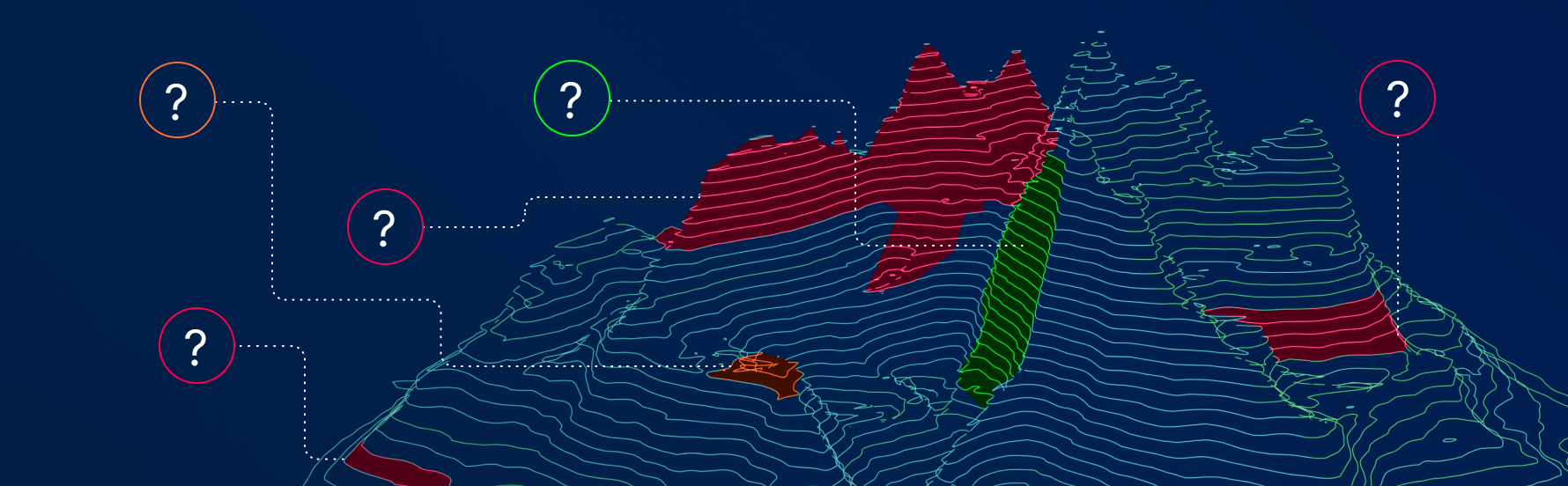

さて、EASM が攻撃の侵入口になりそうな場所を特定できるとしたら、そこから重要なデータや資産に到達するのに悪用される脆弱性、設定ミス、その他のシステムの弱点を特定できるのが APA です。最も基本的な機能として、APA は異なる種類のセキュリティ上の検出情報の関係性を明らかにして、セキュリティ担当者に認識されていないが侵害される可能性のある場所や、セキュリティ制御を迂回して最重要標的に到達できる場所を的確に特定します。SIEM ツールや侵害攻撃のシミュレーション (BAS) 製品の中には、脆弱性に関してこのような関係性を特定しようとするものもありますが、対象範囲が限定されているか、または、ある 1 つの脆弱性に対して既知の攻撃を静的に再生することしかできません。しかし、APA テクノロジーはボトムアップのアプローチを使うので、脆弱性評価とエクスポージャー管理の両方を活用して、各資産の構成や脆弱性の状態とリスクの文脈をより完全に理解することができます。そのようにして APA ツールは各資産のセキュリティ態勢をより明確に写し出し、従ってすべてのデータの関係性をより包括的に捉えます。

次のように考えてみてください。釘がささってタイヤがパンクしたとき、脅威 (釘) と脆弱性 (ゴムはパンクする可能性がある) が存在していることが分かります。この情報を使って、他のタイヤを評価すれば、釘によるパンクのリスクが潜在していることが確認できます。しかし、同じ脅威を車の他の部分に適用した場合にはこの推測は成り立ちません。車のボディは、釘によって金属に穴があいても同じような被害には至りません。エンジンブロックなどは全くダメージを受けないかもしれません。ある 1 つの脅威と脆弱性の種類を何度も繰り返して車全体のリスクを評価しても、何がリスクにさらされていて、何が故障するかについて意味のある情報を得ることはできません。

では、関係性が認められる、異なる種類の脅威を考慮したらどうなるでしょうか。釘がタイヤに刺さればパンクする可能性があり、その時、タイヤが完全に破裂してホイールのリム上で長時間走行してしまうと、サスペンションやブレーキ系に構造上の損傷が起きる可能性が生じます。車が古かったり、メンテナンスが不充分だと、連鎖的にエンジンや冷却系の破損に及ぶ可能性もあります。この場合、異なる種類の脅威や弱点があることを確認したうえで相互関係を把握して、最初にあった 1 つの特定の脅威が広範囲な系統的な故障を起こしていることが理解できます。

企業内部の現代のアタックサーフェスでも状況は全く同じです。ポートの設定ミスが原因で公開資産が侵害されているとすると、侵害した攻撃者は、そこにあるホストから企業のウェブアプリケーションに対して SQL インジェクション攻撃を仕掛けるかもしれません。そうすると、侵害されたアプリケーションのデータが露呈され、他のホストにアクセスできるユーザーネームやパスワードを入手することが可能になります。そして、次に、既知のエクスプロイトのある Windows の脆弱性に対してより広範囲な攻撃を仕掛けて、管理者アクセスの昇格権限を取得し、それを使ってネットワーク内部を探索して目標となる重要資産に到達することができます。これは攻撃の展開をより現実に近い形で説明したものです。攻撃に対して確実な防御体制を講じるには、攻撃経路を始めから終わりまで理解し、ある種類の脆弱性が別の種類の脆弱性 (多くの場合全く別の種類のもの) の悪用につながることを理解する必要があります。このことが、どこにセキュリティ制御を実装したらよいかを決定する決め手になります。さらに、素早い導入、優秀なコスト効率も考慮する必要があります。今まで認識していなかった防御体制の隙間を塞ぐことが目的です。

「多重防御」戦略は、セキュリティ制御を何重にも重ねて、既知の資産や経路を保護する戦略です。APA は、「知らないことすらわからないもの」の中から攻撃されやすい場所と探索されやすい場所を表面化させて、それらを標的とする攻撃手法を「知られているとわかっていること」に変え、セキュリティ部門のコントロール領域を拡大してギャップを塞げるようにします。

さらば「知らないことすらわからないもの」

企業のIT 環境がますます複雑化するにつれて、「知らないことすらわからないもの」に対する攻撃手法の潜在性も指数関数的に上昇します。脆弱性評価、設定評価、リスク管理の既存のベストプラクティスを駆使して、すべての評価結果の関連性分析の基礎とすることは、セキュリティ部門にとってかけがえのないツールとなり、インフラの保護、「知らないことすらわからないもの」の削減を実現し、そして、願わくば、CISO の最大の悩みを解決します。

セキュリティ戦略のアドバイスをお求めですか? Tenable の 2021 Threat Landscape Retrospective をご覧ください。これは、セキュリティ プロフェッショナルが今すぐセキュリティを改善するために使用できる昨年の脅威の状況の包括的な分析を提供します。また、ウェビナー「最新のアタックサーフェス管理: 環境内で最もリスクが高く、優先的に修正する必要があるものを特定して伝える (Exposure Management for the Modern Attack Surface: Identify & Communicate What's Most at Risk in Your Environment and Vital to Fix First)」を視聴してください。

関連記事

- Attack Surface Management

- Executive Management