Tenable ブログ

ブログ通知を受信するCVE-2019-15846:Eximにおける認証されていないユーザーによるリモートコマンド実行の脆弱性が公開される

Eximメッセージ転送エージェントにおける新しい認証されていないユーザーによるリモートコード実行の脆弱性(CVE-2019-15846)に対するパッチがバージョン4.92.2で適用されました。早急にアップグレードすることを推薦します。

背景

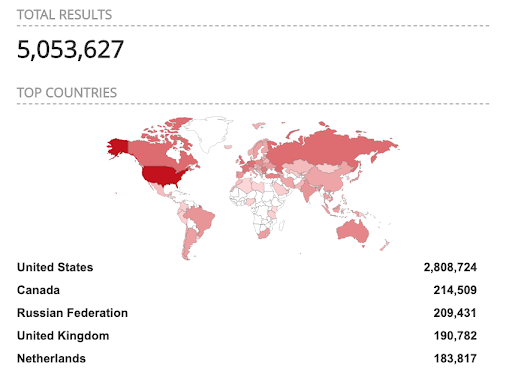

Exim Internet Mailerは、組織のメールルーティングサービスを管理するために使用されるUnixホスト用のメッセージ転送エージェント(MTA)で、世界で最も使用されているMTAであり、500万を超えるインターネット接続ホストを持っているとShoimにより報告されています。CVE-2019-15846を悪用すると、リモートの認証されていない攻撃者が脆弱なEximサーバーを完全に制御できるようになります。

分析

この脆弱性は、6月にブログで取り上げた別のリモートコマンド実行(RCE)の脆弱性であるCVE-2019-10149に続くものです。1週間後に悪用の試みが確認されています。

Eximアドバイザリは、CVE-2019-15846について次のように説明しています。

「Exim 4.92.1以前のすべてのバージョンのSMTP配信プロセスには、バッファーオーバーフローが存在する。デフォルトのランタイム構成では、TLSネゴシエーション時に細工されたサーバー名表示(SNI)データを介して悪用される可能性がある。他の構成では、巧妙に細工されたクライアントTLS証明書を介して悪用される可能性がある。

Zeronsの最初のバグレポートに記載されているように、認証されていないリモートの攻撃者は、最初のTLSハンドシェイク中に後尾にバックスラッシュnullシーケンスが入った悪意のあるSNIを送信し、SMTP配信プロセスでバッファオーバーフローを引き起こす可能性があります。これにより、攻撃者は悪意のあるコードを挿入し、ルートとしてEximにより任意に実行される可能性があります。この脆弱性は使用中のTLSライブラリに依存しないため、GnuTLSとOpenSSLの両方に影響を与えます。

デフォルトのExim構成ファイルではTLSは有効になっていませんが、ほとんどの組織では、標準のインターネットトラフィック処理のためにTLSを有効にする必要があります。オペレーティングシステムにバンドルされているEximのバージョンによっては、デフォルトでTLSが有効になっている場合があります。

概念実証

Eximチームによると、初歩的な概念実証(PoC)が存在しますが、公開されていません。

ソリューション

Eximチームはこの脆弱性を修正するためにバージョン4.92.2 をリリースしています。管理者には早急にアップグレードすることをお勧めします。公式のセキュリティアドバイザリでは、TLSを無効にすると脆弱性が緩和されると報告していますが、そうしないことを強くお勧めします。

影響を受けているシステムの特定

Eximからの通知メールでは、 「4.80から4.92.1までのバージョンのみが影響を受ける」と報告されています。4.80より前のバージョンを実行しているユーザーは、CVE-2019-15846に対して脆弱ではありませんが、別の「緊急」のRCEの脆弱性であるCVE-2018-6789に対して脆弱であることにご注意ください。さらに、Eximプロジェクトは現在の安定したバージョンより前のバージョンを公式にはサポートしていませんが、アドバイザリでは、リソースの許す限り修正をバックポートする際にパッケージメンテナーをサポートすると記載されています。

この脆弱性を識別するための Tenable プラグインのリストは、こちらからご覧いただけます。

詳細情報

Tenable コミュニティの Tenable セキュリティレスポンスチームに参加してみませんか。

最新のアタックサーフェスを総合的に管理する初のサイバーエクスポージャープラットフォーム、 Tenable.io の詳細情報をご覧ください。今すぐ Tenable.io Vulnerability Management の60日間無料トライアルをお試しください。

関連記事

- Threat Intelligence

- Threat Management

- Vulnerability Management

- Vulnerability Scanning