Tenable One Cloud Exposure CIEM

パブリッククラウドでは、アイデンティティと権限がクラウドインフラにとって最大のリスクです。Tenable One Cloud Exposure CIEM, part of our unified CNAPP, isolates and eradicates those exposures. クラウド採用を強力に推し進める過程で最少権限の原則の適用を促進します。

クラウドリスクのために開発された実行可能なクラウドセキュリティプラットフォーム

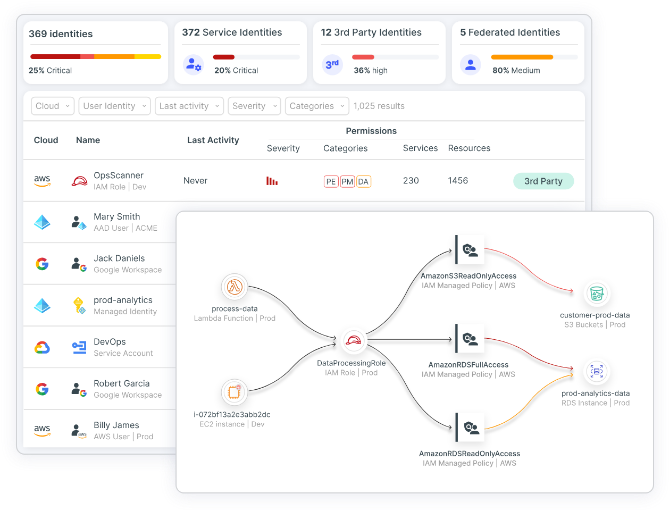

Visualize all identity access

Map human and machine identities to find excessive permissions and hidden access paths to your critical cloud assets.

Uncover toxic combinations

Contextualize risk by correlating misconfigurations with overprivileged identities to pinpoint your most critical attack paths.

Remediate at high speed

Neutralize high-risk paths with precise remediation and JIT access. Fix priority exposures even if you only have five minutes.

アイデンティティ、過度に寛容なアクセス権限、過剰な権限の悪用を狙う攻撃者からクラウドを保護

Manage access

クラウドサービスにアクセスしているのは人間か、マシンか、サービスかを見極める

ほとんどすべてのデータ漏洩は、アイデンティティの悪用に起因します。 悪意のある攻撃者が、管理ミスのある IAM 権限を狙って機密データにアクセスするのです。 あいにく、ほぼすべてのクラウド権限は過剰に付与されているので、いつ侵害が起きてもおかしくない状態となっています。 クラウドの複雑性 (複数リソースへのアクセスを必要とする数千ものマイクロサービス、頻繁に変更される何層ものポリシーなど) は、アクセスのリスクや権限について把握することを難しくしています。

トップクラスのアナリストは、企業がクラウド戦略の重要な一部分として、権限管理と最小特権を自動化するよう推奨しています。 Cloud infrastructure and entitlement management does just that.

Orchestrate entitlements

Tenable Cloud Security は 権限の可視化ばかりでなく、IAM リスクの背景まで明らかにします。多忙な DevOps 担当者にとって、リスクを軽減して業務中断を最小限にとどめるのに役立つコンテクスト情報が提供されます

クラウドアイデンティティと権限に対して、業界をリードする Tenable のセキュリティ対策を導入

Tenable One Cloud Exposure CIEM offers the most comprehensive solution for securely managing human and service identities in your cloud environment. 過剰な権限付与や有害な組み合わせなどのリスクの判別と優先順位付けを正確かつ文脈に基づいた形で行える自動分析を用いることにより、すべてのアイデンティティと権限を視覚化できます。タスクの実行に必要なアクセス権限についてのきめ細かいインサイトの収集、自動化されたワークフローを用いたリスクの修正、最小権限でのシフトレフト、疑わしい挙動の調査が可能です。

With Tenable One Cloud Exposure CIEM, you can answer critical identity-related cloud security questions, such as:

- クラウド内のどのリソースに、誰がアクセスできるのか?

- 自組織における最も大きなリスクはどこにあるのか?

- 緩和するには何をする必要があるのか?

- クラウドでのコンプライアンスを確保するにはどうすればよいのか?

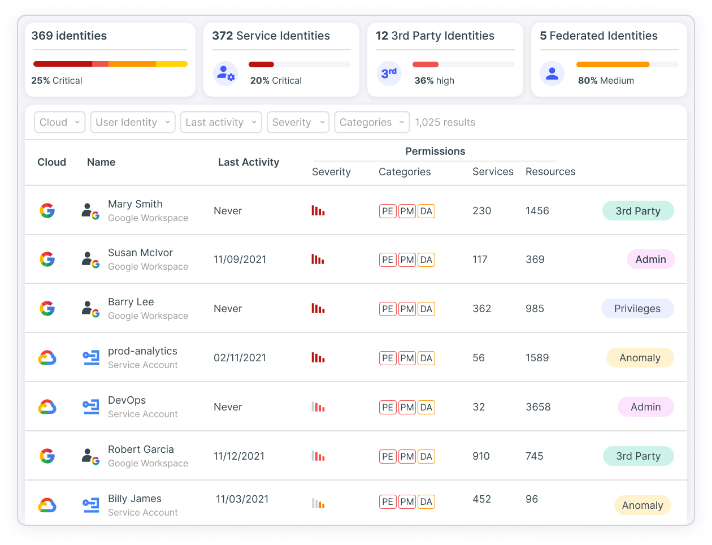

リスクの評価

マルチクラウド資産管理とフルスタックのリスク評価

IAM、フェデレーションユーザー、サードパーティユーザーなどを含む、クラウド環境内のすべてのクラウドアイデンティティ、権限、リソース、設定の完全なインベントリを継続的に検出して視覚化します。 Tenable One Cloud Exposure CIEM applies full-stack analysis that evaluates cloud provider permission models across identity, network, compute and data resources to surface precise findings in context. また、過剰な権限、ネットワークエクスポージャー、隠れた危険などのアイデンティティ関連のリスクについて、包括的なインサイトを得ることができます。

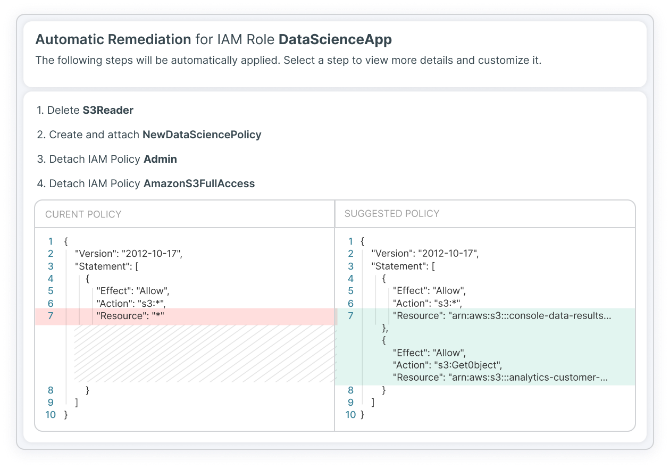

手順に従って実行する自動修正

ニーズに合わせて自動修復をカスタマイズ

Tenable One Cloud Exposure CIEM helps mitigate risky privileges — and faulty configurations — through automated and assisted remediation tools. すばやく想定外の権限を取り除き、設定ミスを修正して、関連リスクを削減します。

- 修正のステップと自動修正のオプションを表示するウィザードを使用

- 最適化されたポリシーと設定修正を自動生成し、Jira や ServiceNow などの既存の DevOps ワークフローに挿入

- 適切なサイズの最小権限のコードスニペットを開発者に提供して、平均修復時間 (MTTR) を短縮

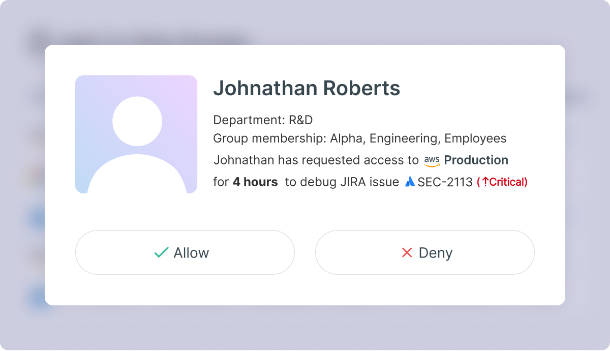

Enable JIT

Just-In-Time (JIT) アクセスでセキュリティを犠牲にすることなくイノベーションを実現

エンジニアリングチームでは、サービスのデバッグや手動デプロイなどのために、機密性の高いクラウド環境への高度な特権アクセスが必要な場合があります。しかし、広範囲にわたるアクセス権限を付与すると、必要がなくなったときにその権限を取り消さなかった場合、リスクを引き起こす可能性があります。 Tenable Just-in-Time (JIT) アクセス管理により、ビジネス上の正当な理由に基づいて開発者のアクセスを制御できます。Tenable JIT を使用すると、きめ細かい最小権限ポリシーの適用と長期にわたる権限付与の回避によって、クラウドのアタックサーフェスを最小限に抑えられます。 開発者はリクエストを迅速に送信して、承認者に通知し、一時的なアクセスを取得することができます。セッション中のアクティビティを追跡し、詳細な JIT アクセス レポートを生成して、ガバナンスを維持することもできます。

Expose threats

脅威を調査し、異常を検出

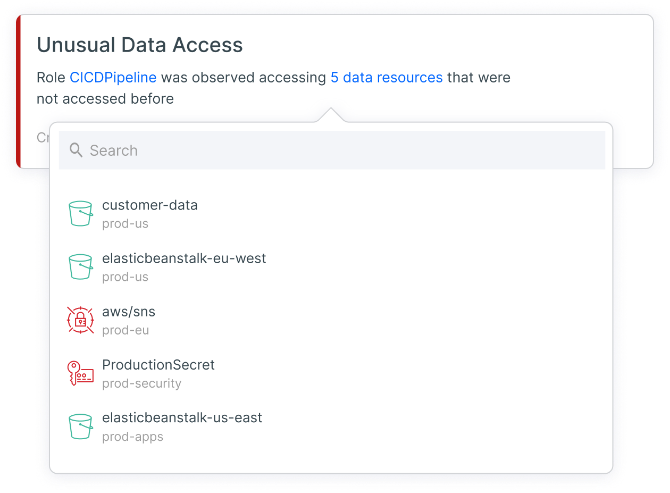

With Tenable One Cloud Exposure CIEM, you can perform continuous cloud risk analysis against behavioral baselines to detect anomalies and suspicious activity. Tenable One Cloud Exposure CIEM identifies identity-based threats such as unusual activity related to data access, network access management, permission management, privilege escalation and more. 詳細なログをクエリすることで、リスクを文脈を踏まえた上で理解、表示、調査できます。SIEM (Splunk、IBM QRadar など)、チケッティングや通知システム (ServiceNow、Jira など) との統合を通じて MTTR をさらに下げることもできます。

Maintain compliance

継続的アクセスのガバナンスとコンプライアンス

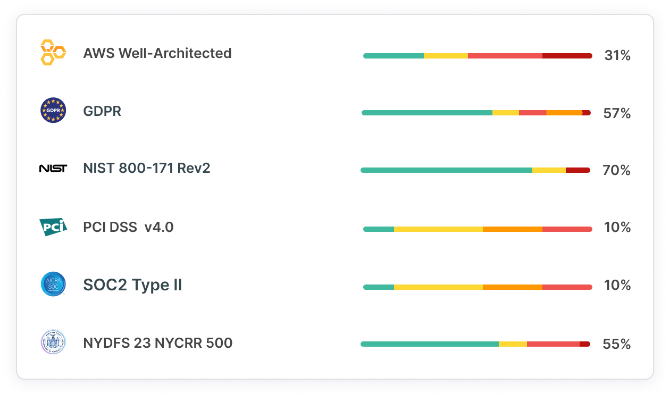

CIS、SOC2、HIPAA などのセキュリティおよびプライバシー規制では、組織でアクセスポリシーの管理や最小権限の適用のためのクラウドセキュリティ機能を持つことが求められます。 効果的な制御により、特権を付与されたクラウドアイデンティティの用いられ方に関する継続的な監査と自動的レポート作成が可能となります。 特権付与の最小化とシフトレフトを実現するには、すべての権利を完全かつ正確に把握することから始まります。Tenable One Cloud Exposure CIEM analyzes how human and machine users access cloud resources and auto-generates access policies based on actual needs that integrate into your remediation workflows. また、コンプライアンス状況を継続的に検証して、詳細なレポートを簡単に作成することもできます。

関連製品

関連リソース

Tenable の

実力を動画で

ご覧ください

Tenable は AI のスピードで重要な問題を明確に捉えて解決できるようにします。その仕組みをご覧ください。

- Tenable Cloud Security

Tenable One

Container デモを申し込む

世界をリードする、AI を活用したエクスポージャー管理プラットフォーム

ありがとうございます

Tenable One に関心をお寄せいただきありがとうございます。

近々、担当者からご連絡させていただきます。

Form ID: 7469

Form Name: one-eval

Form Class: c-form form-panel__global-form c-form--mkto js-mkto-no-css js-form-hanging-label c-form--hide-comments

Form Wrapper ID: one-eval-form-wrapper

Confirmation Class: one-eval-confirmform-modal

Simulate Success