ジャストインタイムアクセスを使用した最小権限の適用

Tenable Cloud Security によって、必要なときにのみ、アクセス時間を制限して特権アクセスを付与できるようになりました。 クラウドアタックサーフェスを最小化して特権が無期限に適用されることを防ぎながら、アクセスの承認を素早く行えます。

アクセスとリスクのバランスをとる

明確なビジネス上の正当な理由がある場合に、短期間のみアクセス権限を与えることで、攻撃者が過剰な権限を悪用するリスクを最小化します。

ジャストインタイムアクセスで

エクスポージャーを制限

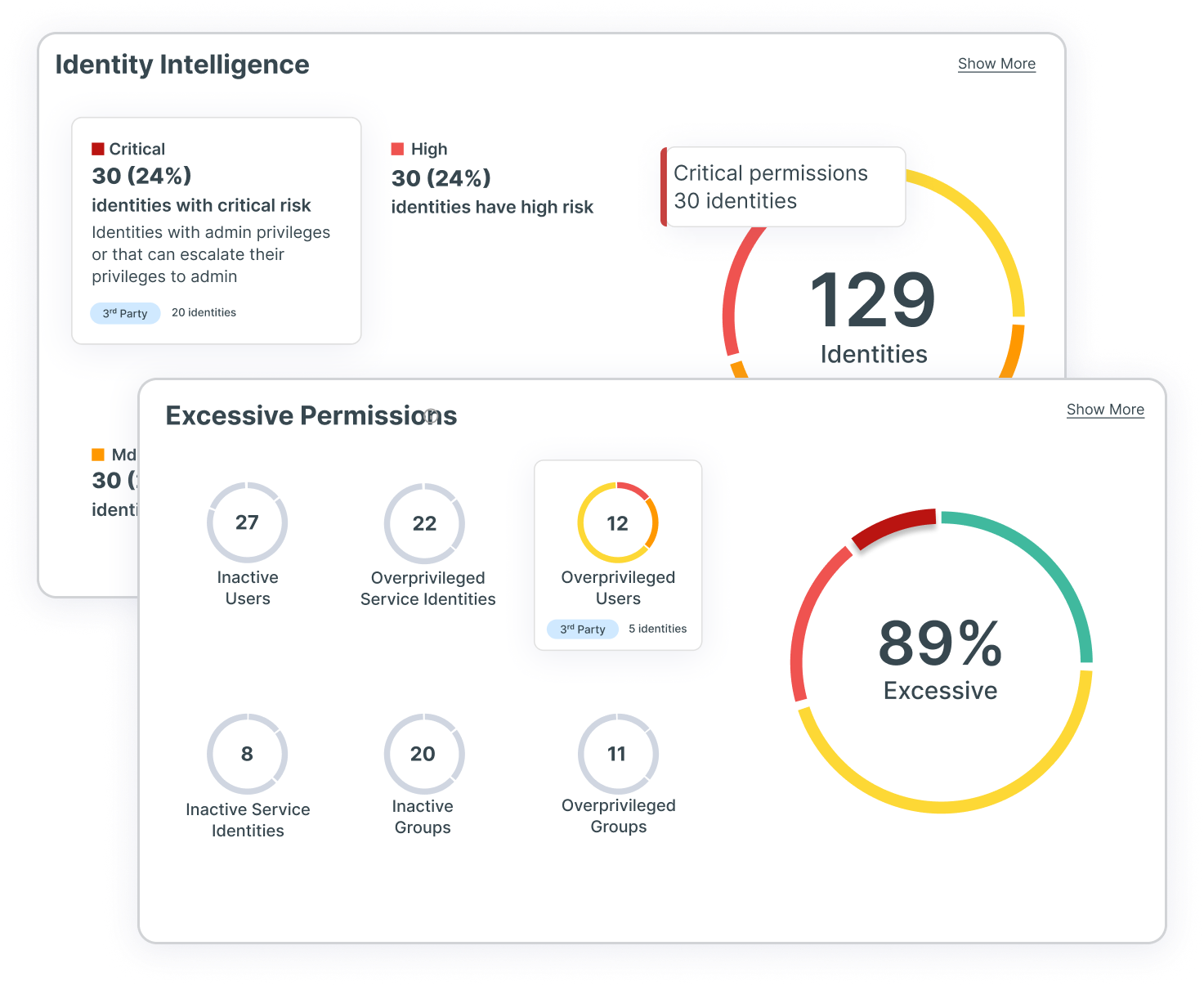

フルスタックのリスク評価のためにアイデンティティ主導のインサイトを獲得

アイデンティティと権限をマルチクラウドで完全に可視化する最先端の CIEM 機能によって、セキュリティチームは、適切なリソースに対する適切なアクセス権を、適切なタイミングで適切な理由でのみユーザーに付与するよう管理することができます。 アイデンティティ、ネットワーク、コンピューティングリソース、データリソース全体にわたるクラウドプロバイダーの許可モデルを評価するフルスタック分析を活用した、文脈が明らかな正確な結果が出力されます。 Tenable Cloud Security を使用すれば、過剰な権限、ネットワークエクスポージャー、隠れた危険などのアイデンティティ関連のリスクについてインサイトを得ることができます。

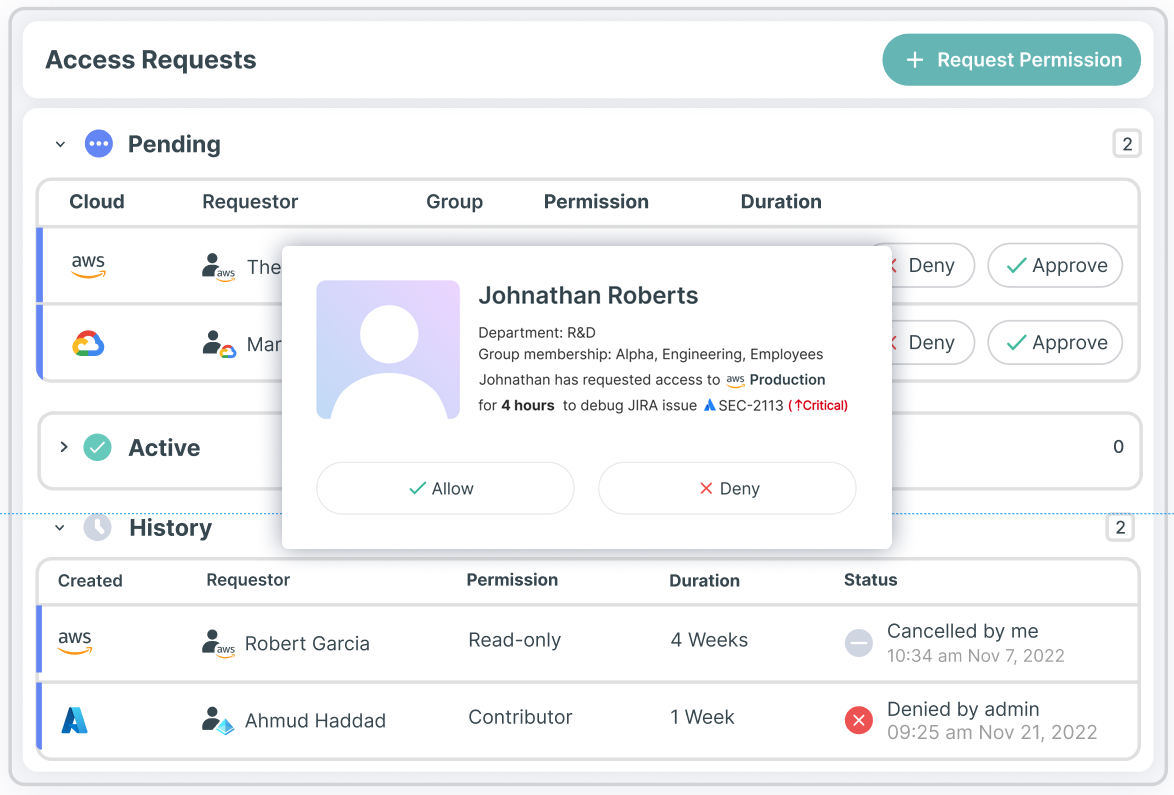

JIT セルフサービスワークフローで業務をより迅速かつ安全に行う

Tenable Cloud Security の JIT ポータルにあるセルフサービスのワークフローを使えば、エンジニアリングチームは必要なリソースへのアクセス権限を簡単に申請して取得できます。継続的なコンプライアンス監視によって、マルチクラウドセキュリティ態勢が向上されます。また、以下の項目について、監査証跡を維持し、アクセス関連のアクティビティを調査します。

- 誰がアクセス権限を持っていたか

- 何にアクセスしたか

- いつアクセスしたか

- どのアクションを実行したか

- 誰が昇格された権限を付与されたか (いつ付与されたか)

- ビジネス上の正当な理由

- 承認者

JIT セキュリティを活用した継続的な監査とアクセスガバナンス

組み込みレポートを使用すると、社内コンプライアンス、外部監査、日常的なセキュリティ関連のアクティビティ (昇格されたセッション期間のユーザーアクティビティ、過去の申請、基盤となる承認プロセスなど) についてステークホルダーと対話することができます。

- PCI-DSS、GDPR、HIPAA などの主要なデータプライバシー規制に準拠する能力を実証

- 内部コンプライアンス、外部監査、日常のセキュリティ活動のための広範なレポートを作成

- セキュリティインシデントイベントの際に、対応や調査にかかる時間を短縮

Tenable Cloud Security でジャストインタイムアクセスを実現

Tenable Cloud Security について詳しく見る

[Tenable Cloud Security の] 自動化機能を使用することで、面倒な手作業によるプロセスがなくなり、セキュリティ担当者が 2 ~ 3 か月かけて実施していたような作業を数分で実行できるようになりました

- Tenable Cloud Security

Tenable One

Container デモを申し込む

世界をリードする、AI を活用したエクスポージャー管理プラットフォーム

ありがとうございます

Tenable One に関心をお寄せいただきありがとうございます。

近々、担当者からご連絡させていただきます。

Form ID: 7469

Form Name: one-eval

Form Class: c-form form-panel__global-form c-form--mkto js-mkto-no-css js-form-hanging-label c-form--hide-comments

Form Wrapper ID: one-eval-form-wrapper

Confirmation Class: one-eval-confirmform-modal

Simulate Success