Tenable とその他の OT セキュリティベンダーの比較

Fortify your OT security posture

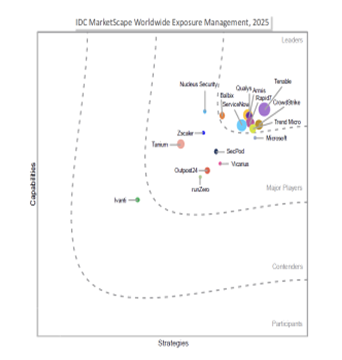

複数ベンダーの利用によるセキュリティツールの断片化により、サイバー防御が弱体化するような事態はあってはなりません。 Tenable のサイバーエクスポージャー管理に対する統合アプローチは、業界をリードする脆弱性管理機能と包括的な可視性を組み合わせることで、IT、OT、IoT のサイロ化を解消し、セキュリティ対策を簡素化します。これにより、これらすべての領域にわたるリスクを包括的に把握できます。

Tenable が選ばれる理由

Tenable を動画でご視聴ください

Tenable が、貴社のビジネスを危険にさらす重大なサイバーセキュリティ上の脆弱性を発見し、修正する上でどのように役立つか、ぜひご覧ください。 カスタマイズした見積もりやデモをご希望の場合は、こちらのフォームにご記入ください。

Form ID: 13427

Form Name: why-compare-form

Form Class: c-form c-form--request-demo c-form--mkto js-mkto-no-css js-form-hanging-label

Form Wrapper ID: why-compare-form-form-wrapper

Confirmation Class: why-compare-form-confirmform-modal

Simulate Success

Tenable One

Container デモを申し込む

世界をリードする、AI を活用したエクスポージャー管理プラットフォーム

ありがとうございます

Tenable One に関心をお寄せいただきありがとうございます。

近々、担当者からご連絡させていただきます。

Form ID: 7469

Form Name: one-eval

Form Class: c-form form-panel__global-form c-form--mkto js-mkto-no-css js-form-hanging-label c-form--hide-comments

Form Wrapper ID: one-eval-form-wrapper

Confirmation Class: one-eval-confirmform-modal

Simulate Success