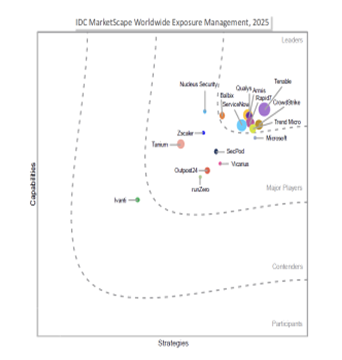

Tenable versus CrowdStrike Falcon Cloud

Proactively reduce cloud risk with Tenable One Cloud Exposure

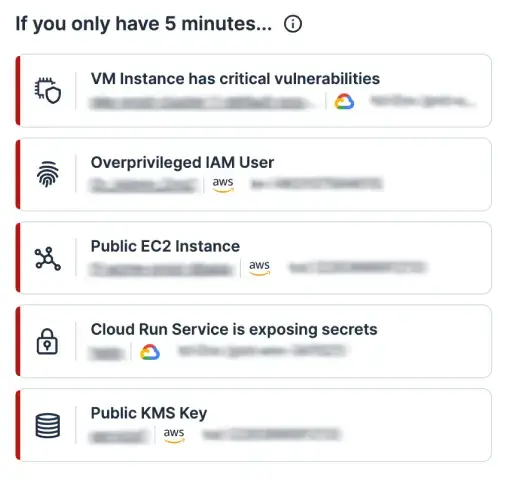

Don’t wait to play defense. While CrowdStrike focuses on reacting to active threats, Tenable takes a proactive stance. By contextualizing all potential threats to your environment, Tenable effectively prioritizes and remediates your most critical risks - before they emerge.

Why Tenable

See Tenable in action

Want to see how Tenable can help your team find and fix critical cyber weaknesses that put your business at risk? Complete this form to get a custom quote or demo.

Form ID: 13427

Form Name: why-compare-form

Form Class: c-form c-form--request-demo c-form--mkto js-mkto-no-css js-form-hanging-label

Form Wrapper ID: why-compare-form-form-wrapper

Confirmation Class: why-compare-form-confirmform-modal

Simulate Success

Why customers choose Tenable One Cloud Exposure over CrowdStrike Falcon Cloud

Compare Tenable One Cloud Exposure to CrowdStrike Falcon Cloud

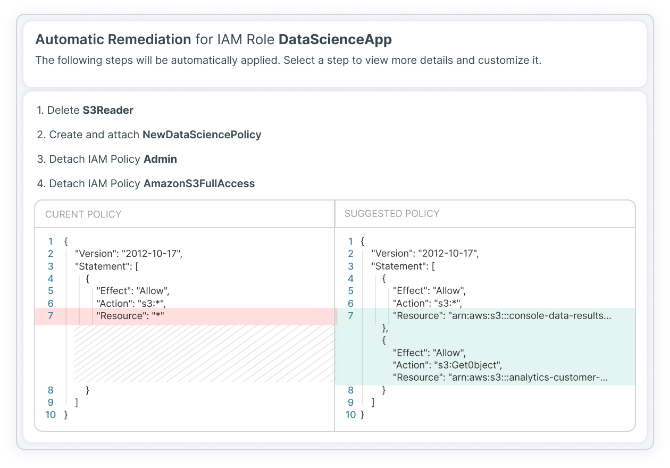

- - Push-button IAM remediation

- - Push-button IaC remediation

- - Instructive guardrail guidance for modifications

Tenable One

Container デモを申し込む

世界をリードする、AI を活用したエクスポージャー管理プラットフォーム

ありがとうございます

Tenable One に関心をお寄せいただきありがとうございます。

近々、担当者からご連絡させていただきます。

Form ID: 7469

Form Name: one-eval

Form Class: c-form form-panel__global-form c-form--mkto js-mkto-no-css js-form-hanging-label c-form--hide-comments

Form Wrapper ID: one-eval-form-wrapper

Confirmation Class: one-eval-confirmform-modal

Simulate Success