CSPM - クラウドセキュリティポスチャ―管理

アイデンティティを重視したインサイトでクラウドの設定ミスを優先順位付け

クラウドサービスのたったひとつの設定ミス、あるいは管理ミスが原因で、数億ドルもの損失をもたらしかねない罰金や訴訟が生じることがあります。 設定や権限に関する最大のリスクを正確に検出、優先順位付け、修正するためには、鉄壁のクラウドアイデンティティセキュリティを導入する必要があります。

デモを申し込む

CSPM (Cloud Security Posture Management) とは?

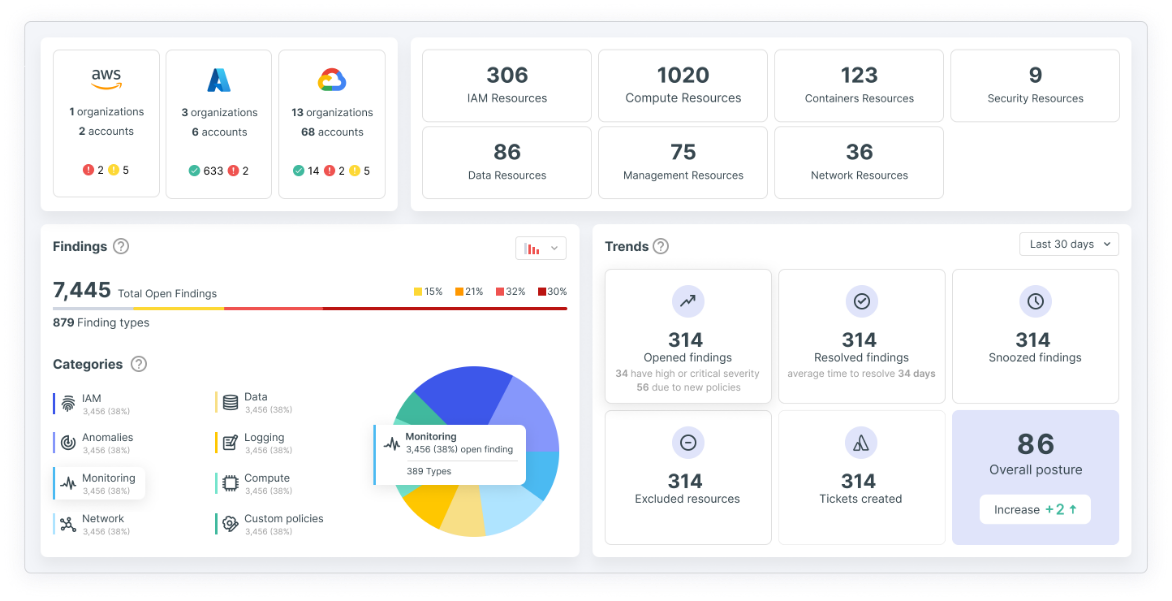

CSPM は、クラウド内の設定ミスの問題やコンプライアンス関連のリスクを特定するために設計された IT セキュリティツールの市場セグメントを指します。 CSPM ツールは、クラウドの望ましい状態を定義したセキュリティポリシーを検証して、それらが本番環境で確実に実行されるようにします。 CSPM ツールはマルチクラウド環境に対してポリシーをチェックするので、検出された設定ミスを確認して優先順位付けし、コンプライアンス状況についてのレポートを作成して、発見されたリスクを修正することが可能になります。

CSPM を単一の包括的なクラウドセキュリティソリューションに統合

Tenable Cloud Security は、リスクを指摘するだけのアラートよりはるかに価値のある、迅速な意思決定に役立つ、実用的で理解しやすい検出結果を提供します。 対応を自動化することも、支援付き修正の実行を選択することも可能です。 手動分析や、複数のツールからばらばらに送信されるアラートの分類に時間をかけることが不要になります。 Tenable を使用すると、リスクとコンプライアンスに対処する正確なポリシーの設定や、組織全体での最小権限の原則の適用によるリスクの軽減が可能です。

クラウドインフラの設定ミスとリスクを削減

コンプライアンスには合格していても、必ずしも安全ではありません。 たったひとつの小さな設定ミスが、機密性の高い資産を攻撃者に露呈させてしまうこともあるのです。 攻撃を回避するには、リスクを排除し、最小権限の原則を含むセキュリティのベストプラクティスを適用する必要があります。しかし、これを手動で大規模に行うのはほぼ不可能です。

Tenable の CSPM は、クラウドの設定やセキュリティ設定、また一般的なフレームワーク、規制要件、企業ポリシーに対するコンプライアンスを自動的にチェックするので、過度のリスクが存在する場所が判断できるようになります。また、アラートノイズが最小化され、正確なリスクの優先順位付けや、コンプライアンス違反の先行的な管理、アイデンティティ関連のものを含めた設定ミス、違反、リスクの自動修正が行いやすくなります。

「クラウドにおけるセキュリティ監査は簡単ではありません。Ermetic (現 Tenable Cloud Security) のおかげで監査の手間が省かれましたが、それにより、同社のテクノロジーが有能かつ時間の節約に役立つことがわかりました」

Etienne SmithCTO, Kikapay

継続的スキャンとクリック 1 回でレポートが作成できるクラウドコンプライアンス

Tenable Cloud Security は、クラウドのコンプライアンスを簡略化します。 単一のソリューションがマルチクラウド環境全体にわたる設定とリソースの継続的なスキャンを行い、違反を防止してセキュリティポリシーに対する準拠を確保します。

Tenable を使用すると、CIS、AWS Well Architected、GDPR、HIPAA、ISO、NIST、PCI-DSS、SOC2、Kubernetes 向けの CIS などの業界標準に照らしてマルチクラウド環境を監査し、カスタムチェックを作成して実行できます。 また、Tenable は内部コンプライアンス、外部監査、日常的なセキュリティ業務 (資産インベントリ、設定ミス、ネットワーク設定など) のための詳細なレポートを迅速に生成するので、手作業を減らして時間を節約できます。

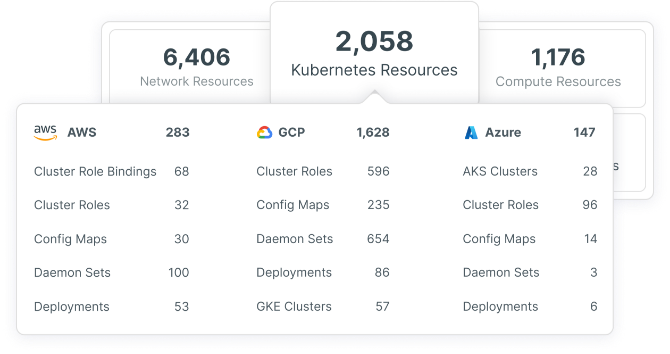

Kubernetes 環境向けのセキュリティとコンプライアンスの自動化

Tenable Cloud Security の一部として、オンプレミスまたはパブリッククラウドで Kubernetes をスキャンする、強力な Kubernetes セキュリティ態勢管理 (KSPM) ソリューションが提供されています。これにより、ノード、名前空間、デプロイメント、サーバー、サービスアカウントなどの Kubernetes リソースについて、完全で文脈に基づいた可視性が得られます。 さらに、組み込みのカスタマイズ可能な Kubernetes アドミッションコントローラーにより、Kubernetes クラスタ内で作成された新しいリソースについても管理と保護を行えます。

Tenable の一元化された CNAPP で包括的なクラウドセキュリティを実現

Tenable Tenable Cloud Security は、CSPM を実現する AWS、Azure、GCP 向けの包括的なクラウドネイティブアプリケーション保護プラットフォームです。市場をリードするクラウドインフラ権限管理 (CIEM) を中核に据えており、クラウドのアタックサーフェス削減、最小権限の原則を大規模に適用できます。

「(Tenable Cloud Security の) 自動化を使用することで、面倒な手作業によるプロセスがなくなり、セキュリティ担当者が 2 ~ 3 か月かけて実施していたような作業を数分で実行できるようになりました」

Larry VivianoIntelyCare、情報セキュリティ担当ディレクター

Tenable Cloud Security について詳しく見る

[Tenable Cloud Security の] 自動化機能を使用することで、面倒な手作業によるプロセスがなくなり、セキュリティ担当者が 2 ~ 3 か月かけて実施していたような作業を数分で実行できるようになりました

- Tenable Cloud Security

Tenable CNAPP

実行可能なクラウドセキュリティプラットフォームでクラウドエクスポージャーを解決

Tenable One

Container デモを申し込む

世界をリードする、AI を活用したエクスポージャー管理プラットフォーム

ありがとうございます

Tenable One に関心をお寄せいただきありがとうございます。

近々、担当者からご連絡させていただきます。

Form ID: 7469

Form Name: one-eval

Form Class: c-form form-panel__global-form c-form--mkto js-mkto-no-css js-form-hanging-label c-form--hide-comments

Form Wrapper ID: one-eval-form-wrapper

Confirmation Class: one-eval-confirmform-modal

Simulate Success