WP Statistics WordPressプラグイン、未認証のブラインドSQLインジェクションに脆弱

50万インストールを達成したWordPressプラグインは、認証されていないブラインドSQLインジェクション攻撃に対して潜在的に脆弱です。

背景

7月1日、WP Statisticsのメンテナは、深刻な脆弱性に対処するためのアップデートをリリースしました。WP Statisticsは、訪問者データに関するウェブサイト統計を集めるための人気のあるWordPressプラグインで、アクティブなインストールは50万以上です。

分析

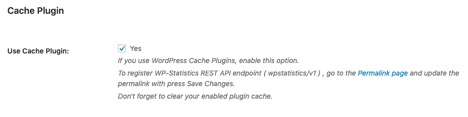

研究者Thomas Chauchefoinは、WP Statisticsプラグインのバージョン12.6.6.1以前で、認証されていないブラインドSQLインジェクション(SQLi)を発見し、報告しました。この脆弱性は、プラグインのデフォルト以外の設定に存在します。デフォルトでは、WP Statisticsのキャッシュプラグイン設定は無効になっています。

ただし、この設定を有効にすると、認証されていないリモートの攻撃者がWP Statistics APIエンドポイントを介してブラインドSQLiコマンドを渡すことが可能になります。SQLiの脆弱性はSELECTとUPDATEの両方のクエリに影響を及ぼすため、管理者の資格情報の変更、脆弱なWordPressサイトへの別の管理者アカウントの追加、ユーザーデータの抽出など、さまざまな操作の実行に悪用される可能性があります。

これはWP Statisticsプラグインで最初に発見されたSQLiではありません。Sucuriの研究者らは2017年にSQLiの発見についてブログに書き 、研究者Marcin Probolaは2015年にこのプラグインのブラインドSQLiを発見しました。

概念実証

概念実証(PoC)は、研究者によりWP脆弱性データベースに公開されました。

ソリューション

この脆弱性はWP Statisticsバージョン12.6.7以降で解決されています。デフォルトでは脆弱な設定は有効になっていませんが、50万を超えるアクティブなインストールの内、多数のWP Statisticsユーザーがこの脆弱性の影響を受ける可能性があります。すべてのユーザーは早急に最新バージョンのプラグインにアップグレードする必要があります。

影響を受けているシステムの特定

この脆弱性を識別するための Tenable のプラグインのリストは、リリースされた時点で こちら に表示されます。

詳細情報

Tenable コミュニティの Tenable セキュリティレスポンスチームに参加してみませんか。

現代のアタックサーフェスを総合的に管理する Cyber Exposure Platform を初めて提供した Tenable について詳細情報をご覧ください。

今すぐ Tenable.io Vulnerability Management の60日間無料トライアルをお試しください。

- Threat Intelligence

- Threat Management

- Vulnerability Management

- Vulnerability Scanning