- Tenable Cloud Security

Tenable クラウド・AI セキュリティリスクレポート 2026

過剰に権限に付与された AI アイデンティティ、最重要サプライチェーンのエクスポージャー、攻撃に狙われるワークロードに関する最新の調査結果をご覧ください。

一般的なクラウドセキュリティおよび AI の課題を克服するために、先回りの是正対策がどのように役立つのかをご確認ください。

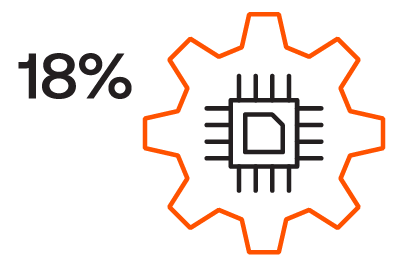

- 組織の 18% が、権限が過剰に付与された AI アイデンティティを保有しています。

- 組織の 86% が、重大な脆弱性を含むサードパーティ製コードパッケージをホストしています。

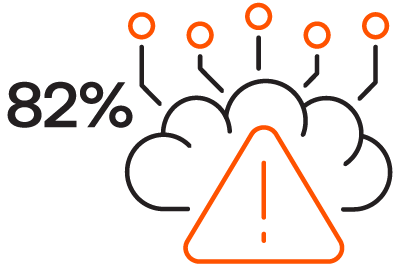

- 組織の 82% が、「無防備な」クラウドワークロードを運用しています。

クラウド・AI セキュリティリスク

今すぐレポートをダウンロードし、その詳細をご覧ください。

キーポイント

AI サービスにおけるガバナンスのギャップ

組織の 18% が、AWS の AI サービスが即座に引き受け可能な、重大または高度に過剰な権限を持つ IAM ロールを保有しています。

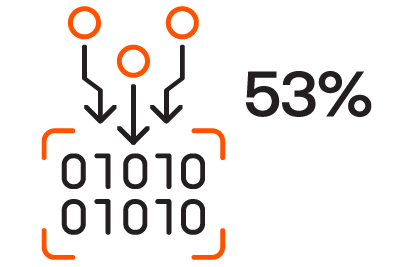

有害な外部アクセスとサプライチェーンにおける影響範囲の拡大

組織の半数以上が、重大かつ過剰な権限を引き受け可能な外部アカウントを抱えており、その結果、自社のセキュリティ体制がサードパーティのセキュリティ状況に実質的に依存しています。

「無防備な」ワークロード現象

組織の大多数が、既知かつ悪用されている重大な脆弱性を抱えたクラウドワークロードを運用しています。

スピードと脆弱性の競争に打ち勝つ方法を知る

AI の開発スピードと共有コミュニティコードへの依存は、攻撃者によって積極的に悪用されている統合的なエクスポージャー経路を生み出しています。本レポートをダウンロードして、AI におけるエクスポージャーのギャップが、単なる件数ベースのパッチ対応では十分でない理由をご理解ください。 クラウド全体のアイデンティティ、インフラ、そして AI ライフサイクルを保護するために、コンテキストベースのエクスポージャー管理へ移行すべき理由をご確認ください。

マシンに潜む「ゴースト」の正体を暴く

アイデンティティ管理の衛生状態が改善している場合でも、組織の 65% が抱えている「忘れられた」クラウド認証情報が存在している可能性があります。これらは未使用またはローテーションされていない鍵であり、高リスクのアイデンティティにひも付くことで、重要な資産への静かなバックドアとして機能します。本レポートで詳細をご確認いただき、攻撃者に悪用される前に、エクスポージャー管理によって休眠状態の認証情報を特定する方法をご覧ください。

Tenable One

Container デモを申し込む

世界をリードする、AI を活用したエクスポージャー管理プラットフォーム

ありがとうございます

Tenable One に関心をお寄せいただきありがとうございます。

近々、担当者からご連絡させていただきます。

Form ID: 7469

Form Name: one-eval

Form Class: c-form form-panel__global-form c-form--mkto js-mkto-no-css js-form-hanging-label c-form--hide-comments

Form Wrapper ID: one-eval-form-wrapper

Confirmation Class: one-eval-confirmform-modal

Simulate Success