Tenable Cloud Security の新機能: マルチクラウドのリスク分析、アタックサーフェスの検証、IAM セキュリティ対策の強化など

Tenable Cloud Security は、統合サイバーエクスポージャー管理プラットフォーム Tenable One の機能を強化し続けています。最新のアップデートでは、マルチクラウド環境の一元的な探索、高精度なネットワーク検証、さらにインフラとアイデンティティプロバイダー全体にわたる権限可視性の拡張を実現しました。

キーポイント

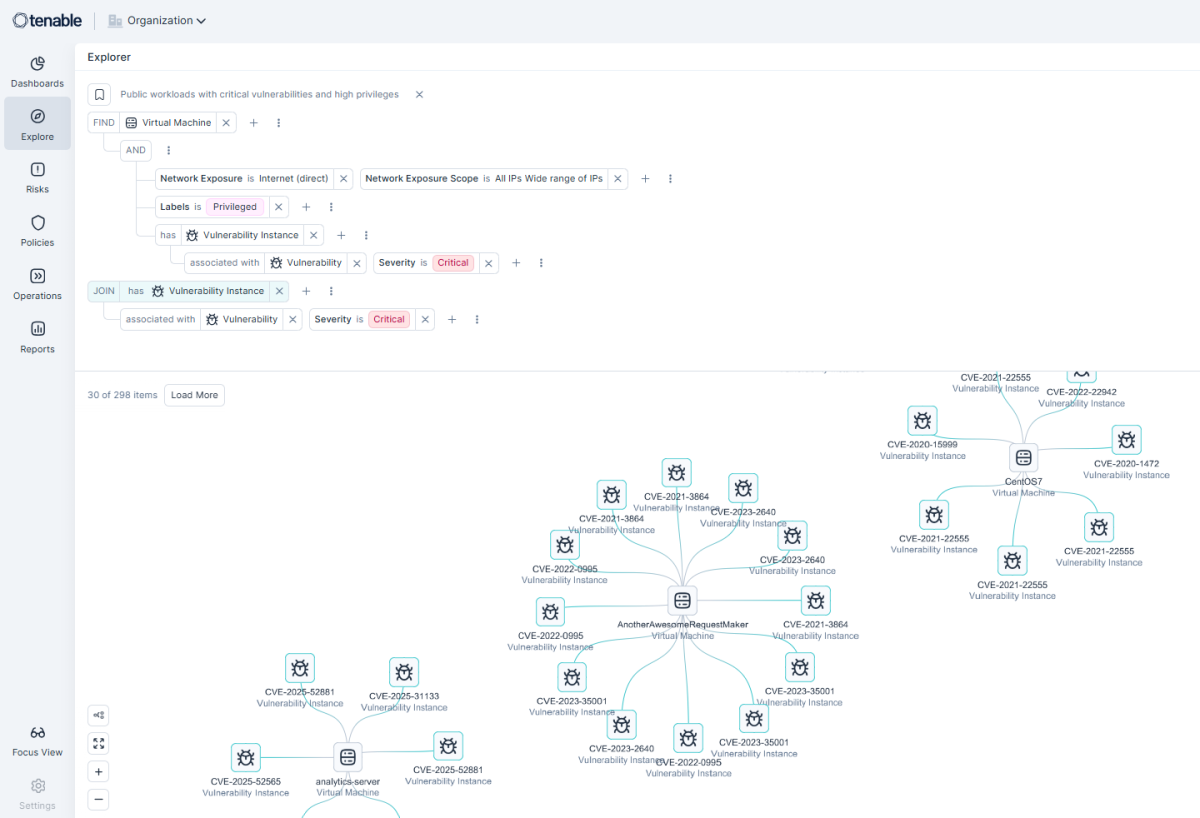

- グラフベースによるマルチクラウド環境の探索: 統一データモデルにより、すべてのクラウド環境を横断した高度な可視性を実現。 高度なクエリビルダーでクラウドリスクやリソースを自由に探索・分析でき、クエリの保存も可能です。グラフビューに切り替えると、資産間の複雑な関係性や潜在的な影響範囲 (ブレスト半径) を瞬時に視覚化できます。

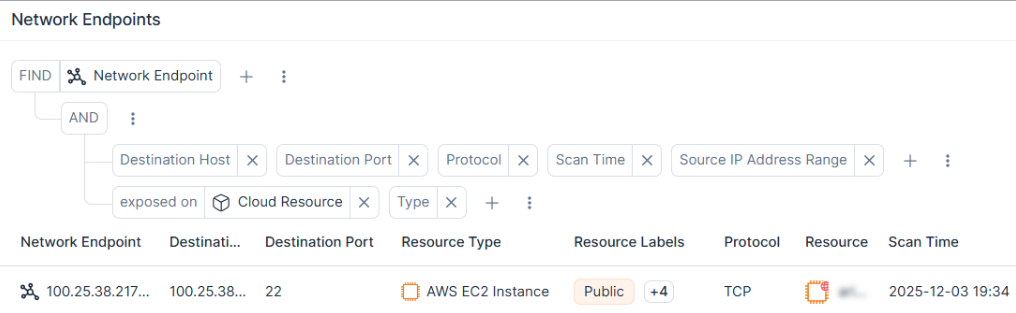

- 外部ネットワークからのアタックサーフェスの検証: 新たに導入された外部ネットワークスキャナーにより、実際に外部からアクセス可能なリソースを検証。実証可能な公開状況に基づいて脆弱性の優先順位付けを支援します。

- 包括的なアイデンティティインベントリ: Microsoft Entra ID や Google Workspace を含む、マルチクラウド環境における権限管理を一元化するため、アイデンティティインベントリを拡張しました。これにより、過剰な権限を持つロールや未使用のポリシーを即座に特定し、大規模な環境においても最小権限の原則を徹底できます。

エクスプローラー: 統合クエリと関連性マッピング

マルチクラウドセキュリティにおける最大の課題は、データがツール間で分断されることです。この状況では、セキュリティチームは断片的な情報を統合してリスクの全体像を把握するために、複数の画面を行き来せざるを得ません。Tenable ではこの課題に対処するため、クラウド環境全体のリソースと検知情報を詳細に分析できる統合インターフェース「エクスプローラー」を導入しました。本機能では、静的な一覧表示を超え、詳細なフィルター、論理演算子、リソース間の関係性に基づく結合を用いてオブジェクトを横断的にクエリ実行できるため、セキュリティチームがリスクをより正確に特定できるようになります。

エクスプローラーでは、次のようなことを実行できます。

- 複雑な関連付けの実行: 高度なクエリロジックと結合機能を活用して、一見無関係なデータポイントを関連づけます。例えば、特定の脆弱性がどのクラウドアイデンティティに影響を及ぼすのかを明らかにしたり、機密データを含み、かつ AI モデルの学習に利用されているストレージバケットを特定するといった調査が可能です。

- 運用の効率化: 保存したクエリ設定を活用して定型的な監査業務を標準化し、コンプライアンスレビューにおける評価の一貫性を確保します。

- 影響範囲の可視化: グラフビューを利用して資産間の依存関係をマッピングし、脆弱性が環境内でどのように波及する可能性があるかを明確に視覚的に把握できます。

エクスプローラーはマルチクラウドリソースを単一のインターフェースに統合することで、複雑な資産関係性に対するクエリの実行や、潜在的な影響範囲をグラフビューとして直感的に可視化することを可能にします

ネットワークセキュリティ:高精度のエクスポージャー検証

優先度付けの精度を高めるため、Tenable ではネットワークスキャナーを強化し、クラウド環境のアタックサーフェスを外部から調査する機能を追加しました。従来の、公開クラウドリソースの静的な構成分析のみに依存する手法は、誤検知を招きやすい問題がありました。本ツールは外部到達可能性分析を実施し、エンドポイントが実際にインターネットからアクセス可能かどうかを検証します。現実の公開状況を確認することで、セキュリティチームはノイズを排除し、真に外部脅威となる重大な脆弱性だけに焦点を絞ることができます。

さらに、この検証を実践に活かすため、公開ネットワークエンドポイントを、リソースタイプ (EC2 インスタンス、S3 バケット、データベース等)、特定のポート、ホスト IP、その他の属性でフィルタリングできる機能も追加されました。この細やかな分類により、インフラの特定セグメントを容易に切り分け、最も重大な外部エクスポージャーリスクに対する修復対応を迅速に進めることが可能になります。

Tenable ネットワークスキャナーは、インターネットに露出しているワークロードがないかを確認し、外部から実際にアクセス可能かどうかを能動的に検証します

IAM セキュリティ: 包括的な権限管理とインサイト

クラウドにおけるアイデンティティリスクを適切に管理するためには、クラウドインフラとアイデンティティプロバイダー (IdP) の両方を深く可視化することが不可欠です。Tenable では、クラウドインフラ権限管理 (CIEM) 機能を強化し、AWS、Azure、GCP、Microsoft Entra ID、Google Workspace にわたる包括的な権限のインベントリを実現しました。インベントリビューでは、すべてのロールとアイデンティティベースのポリシーを、現在有効かどうかに関わらず一覧表示します。これは、アタックサーフェスを不必要に拡大する「ゴースト」アイデンティティや古くなった権限を特定するための重要な技術的基盤となります。さらに、管理者は環境内で現在利用されていないロールカテゴリも含め、あらゆるロールに対してカスタムセキュリティポリシーを定義できるようになりました。これにより、新規リソースがプロビジョニングされる際に自動的に適用される、予防的なガバナンスと最小権限の原則に基づいたガードレールを構築することが可能です。

包括的なセキュリティポスチャ―: パブリック AMI スキャンに対応

AWS 対応機能が拡充され、パブリック Amazon Machine Image (AMI) のスキャンが可能になりました。これにより、ベンダー提供のイメージや AWS 公式イメージについて、自社環境におけるセキュリティポスチャーを評価できるようになります。これらのイメージを脆弱性や設定ミスについて事前に分析することで、本番環境のワークロードに統合される前に、サプライチェーンリスクを軽減することが可能です。

ポスチャー評価においてベンダー提供イメージや AWS 公開イメージを監査することで、サプライチェーンリスクを軽減します

ガイド付きユースケース: 重要課題を迅速に解決

今月、エクスポージャー管理の基盤構築を支援する、2 つの効果的なユースケースパッケージを追加しました。

- 重要なクラウドリスクを的確に優先付け。AIを活用した VPR (脆弱性優先度格付け) と有害な組み合わせ分析によって、ノイズを除去し、修復作業の時間を最大 80% 短縮します。 デモをご覧ください。

- AI ワークロードの保護。AI ワークロードを支える機密データを検出・保護するとともに、基盤となる AI インフラと設定を継続的に評価します。ソリューション概要で詳細をご確認ください。

セキュリティ成熟度のさらなる向上

クラウドセキュリティプログラムを成熟させるには、個々の検出結果への対応から、システム全体のレジリエンス把握へと視点を移行させる必要があります。統合的な可視化、ネットワーク到達可能性の検証、アイデンティティ監査を組み合わせることで、組織は広範なエクスポージャーを管理するための基盤を構築できます。Tenable Cloud Security は、これらの包括的な CNAPP 機能を提供する Tenable One エクスポージャー管理プラットフォームの中核を担っています。 こうした実用的な価値提供が評価され、Tenable はこのたび 2025 年 Gartner® Peer Insights™ のクラウドネイティブアプリケーション保護プラットフォーム (CNAPP) 部門において「Voice of the Customer」(お客様の声) に選出されました。

よくあるご質問

- 拡張されたインベントリは、どのアイデンティティプラットフォームが対象になりますか? 従来の主要クラウドプロバイダーに加え、Microsoft Entra ID と Google Workspace も対象となり、アイデンティティからデータに至るまでの経路全体を可視化できるようになりました。

- エクスプローラーのグラフビューの技術的メリットは何ですか? 個別のアラート表示に代わり、資産間の関係性を視覚的にマッピングします。これにより、特定の脆弱性が周辺リソースへ波及する影響範囲を視覚的に把握できます。

- ネットワークスキャナーは従来の構成チェックとどう違いますか? 外部の視点から環境を能動的に調査し、サービスの実際の到達可能性を検証します。静的なコード解析のみの場合と比べ、より正確なエクスポージャーの評価が可能です。

- パブリック AMI をスキャンする目的は何ですか? ワークロードの基盤として頻繁に利用されるサードパーティ製イメージを、自社固有のセキュリティ要件に照らし合わせて監査し、脆弱性がないことを確認するためです。

もっと詳しく

Gartner 社、「お客様の声」クラウドネイティブアプリケーション保護プラットフォーム部門、2025 年 12 月 24 日、Peer Community 寄稿者

Gartner および Peer Insights は、Gartner, Inc. および/またはその関連会社の商標です。 Gartner Peer Insights のコンテンツは、プラットフォームに記載されているベンダーを使用した各エンドユーザー自身の経験に基づく意見によって構成されるものであり、事実を記述しているものとして解釈してはならず、Gartner またはその関連会社の見解を示すものではありません。 Gartner は、本コンテンツに記載されているベンダー、製品またはサービスを推奨するものではなく、本コンテンツに関して、商品性または特定目的への適合性を含め、明示的か黙示的かを問わず、その正確性または完全性についていかなる保証も行うものではありません。

もっと詳しく

- Cloud

- Exposure Management

Tenable One

Container デモを申し込む

世界をリードする、AI を活用したエクスポージャー管理プラットフォーム

ありがとうございます

Tenable One に関心をお寄せいただきありがとうございます。

近々、担当者からご連絡させていただきます。

Form ID: 7469

Form Name: one-eval

Form Class: c-form form-panel__global-form c-form--mkto js-mkto-no-css js-form-hanging-label c-form--hide-comments

Form Wrapper ID: one-eval-form-wrapper

Confirmation Class: one-eval-confirmform-modal

Simulate Success