Tenable ブログ

ブログ通知を受信するパッチが適用されたColdFusionの脆弱性(CVE-2018-15961)を悪用するAPTマルウェアアクティビティが検出

Volexityの研究者は、パッチが適用されていないWebフェーシングのAdobe ColdFusionサーバーでCVE-2018-15961を悪用している複数のグループを特定しました。ユーザーはColdFusionを最新バージョンにアップグレードする必要があります。

背景

11月8日、Volexityは、APT(Advanced Persistent Threat)およびハックティビスト集団は、CVE-2018-15961にパッチを当てていないAdobe ColdFusionのWebフェーシングインスタンスを標的化していると報告しました。 Adobeは、2018年9月11日にこの脆弱性に対処するためにAPSB18-33をリリースしています。

影響の評価

Volexityの研究者は、Webサイトを改ざんしようとするハックティビスト集団とColdFusionサーバーをハイジャックしようとするAPTによるWebフェーシングのColdFusionサーバーに対する2つの独立した無関係の攻撃を特定しました。

Volexityは、ISISを支援するハックティビストAnoaGhostの「Typical Idiot Security」が、「教育機関、州政府、保健研究、人道援助機関など」の多数のサイトに改ざんされたHTMLインデックスファイルを残していると報告しています。

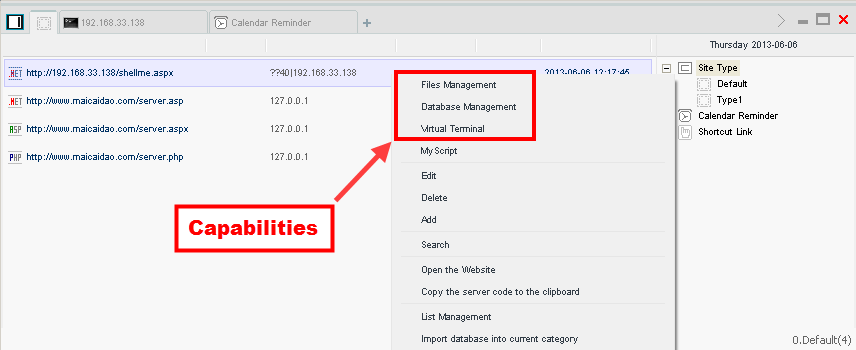

さらに、CVE-2018-15961を悪用するための、JavaServer Pages(JSP)バージョンのChina Chopper(悪意のあるWebシェル)を使用した別個のAPT攻撃キャンペーンが特定されました。 この脆弱性を悪用すると、ColdFusionサーバー上でリモートコードが実行される可能性があります。以下の例に示すように、China Chopperがアップロードされると、攻撃者は標的を完全にコントロールできます:

出典:FireEye

インシデントの詳細

APTグループの攻撃によるサーバーへの影響は明確ではありませんが、組織に対する攻撃の可能性が高いと考えられます。

攻撃者に関し、Volexityは次のように報告しています。「影響を受けたWebサイトには、ハックティビスト集団TYPICAL IDIOT SECURITYのHTMLインデックスファイルが含まれています。」

問題のファイルは次のように表示されます。

|

Hacked by AnoaGhost – Typical Idiot Security #together laugh in ur security since 2k17# We are:~•Khunerable – SPEEDY-03 – PYS404 – Mirav – Grac3 – AnoaGhost – Jje Incovers – Panataran – magelangGetar – Kersen.id• |

緊急措置が必要

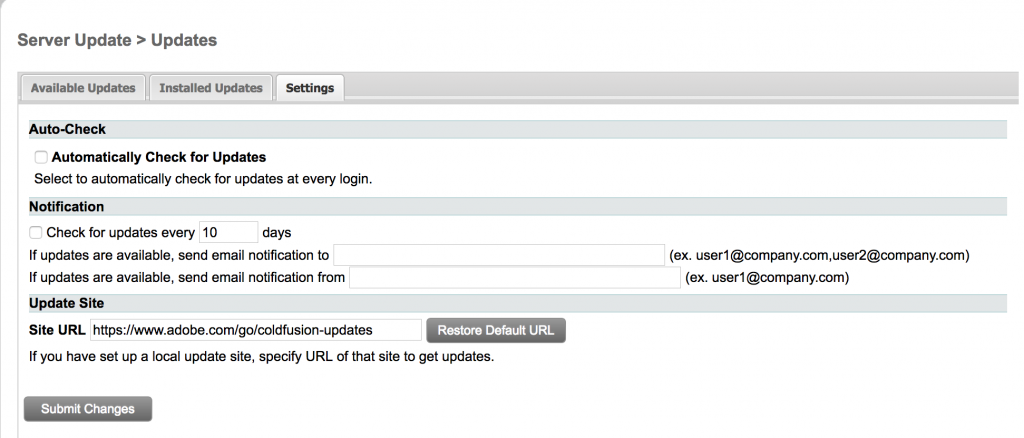

これらの攻撃から保護するために、ColdFusionの最新バージョンにアップグレードすることを強くお勧めします。これは、管理者パネルの[サーバー更新]> [更新]> [設定]で実行できます。

出典:Volexity

影響を受けているシステムの特定

この脆弱性を特定するためのNessusプラグイン一覧はこちらです。

詳細情報

最新のアタックサーフェスを総合的に管理する初のサイバーエクスポージャープラットフォーム、 Tenable.io の詳細情報をご覧ください。今すぐ Tenable.io Vulnerability Management の60日間無料トライアルをお試しください。

関連記事

- Vulnerability Management

- Vulnerability Scanning