サイバーセキュリティニュース: 2025 年を振り返る: サイバーセキュリティに関する重要なインサイト、戦略、戦術

この年末特集では、AI、サイバーエクスポージャー管理、クラウド、脆弱性管理、OT、重要インフラについてサイバーセキュリティ専門家の重要なアドバイスを再確認します。

キーポイント

- AI 脅威と闘う: 大規模な侵害を防ぐには、厳格なガバナンスの実施と基本的なサイバーハイジーンのレベルアップによって、自律エージェント型の AI 攻撃とシャドー AI に対抗する。

- サイバーエクスポージャー管理を採用: 統一されたサイバーエクスポージャー管理プログラムを採用し、最も重大な脅威に先手を打って優先順位を付け、修正することで、セキュリティを事業目標に整合させる。

- クラウドインフラと基幹インフラを保護: 知らないうちに権限が拡大される「パーミッションクリープ」を阻止するためにアイデンティティを厳格に管理し、ジャスト・イン・タイム(JIT)アクセスを導入し、正確な資産インベントリを維持することによって、アタックサーフェスを削減する。

エージェント型 AI 攻撃、過剰な特権 ID、リスクベースのメトリクス、OT インベントリ、脆弱性の優先順位付け、地政学的脅威について、Tenable のエキスパートによる特出したアドバイスをもう一度ご紹介します。

1 - エージェント AI に対する防御とシャドー AI のリスク管理

自律的に行動するエージェント型 AI ツールの出現は、脅威の状況を一変させました。この新時代のセキュリティとガバナンスにどのように取り組んだか、Tenable の専門スタッフがご紹介します。

「エージェント型 AI に対するセキュリティ: サイバーハイジーンの不備が組織全体の侵害に及ばないように」(Agentic AI Security: Keep Your Cyber Hygiene Failures from Becoming a Global Breach) で Tenable の最高セキュリティ責任者である Robert Huber は、Anthropic の Claude Code のような正規のエージェント型 AI コーディングツールの兵器化は、「基本的なサイバーハイジーンを怠ることで、悪意のある AI が前例のないスピードと低いスキルで大規模な攻撃を実行できることを証明している」と警告しています。

最も重大なサイバーエクスポージャーを閉鎖し、ラテラルムーブメントや権限昇格を妨げていれば、AI を駆使した攻撃者であっても成功することはありません。 「基本的なセキュリティ衛生の水準を高めることは、われわれの集団防衛にとって不可欠です」と彼はコメントしています。

Blake Kizer は「AI 主導の攻撃に対する実践的な防御策」の中で、セキュリティの基本に根ざした統合的、先制的、予測的なサイバーエクスポージャー管理プログラムを推奨しています。 新しい AI アタックサーフェスを定義し、AI には AI で対抗することで、「人間の直感とアルゴリズムのスピードの間に最高のパートナーシップを築いたチームが勝者となる」と、Tenable のスタッフインフォメーションセキュリティエンジニアである Kizer は書いています。

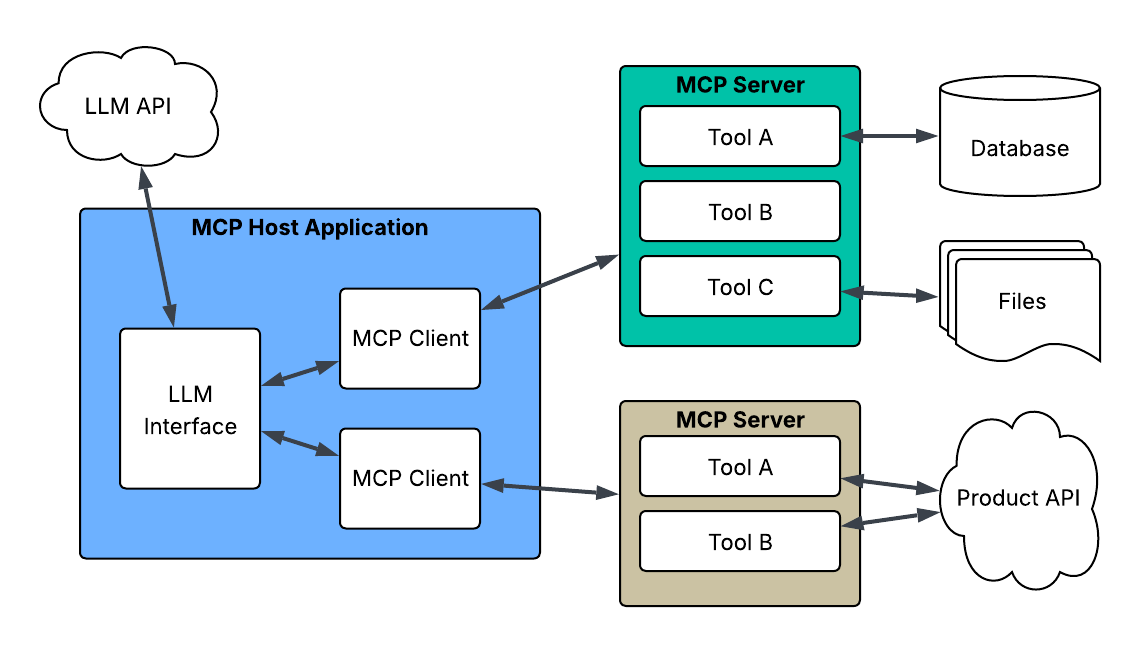

一方、「エージェント型のアプリケーションのための MCP (モデルコンテキストプロトコル) とAI との統合についてよくある質問」の中で、Chad Streck は、MCP は大規模言語モデル(LLM)へのデータ接続を標準化する一方で、開発者による対処が必要になるようなセキュリティ上の懸念を引き起こすと指摘しています。

MCP の仕組み

(出典: Tenable、2025 年 4 月)

Tenable のスタッフリサーチエンジニアである Streck は、次のような対策を勧めています。

- MCP のインストール・設定の検出とインベントリを作成する

- MCP サーバーがタップするリソースのアクセスを制御して監視する

- セキュアな MCP の使用方法に関するトレーニングを実施する

一方、「AI のためのセキュリティ: シャドー AI、プラットフォームリスク、データ漏洩が組織を危険にさらす」では、Tenable のシニアプロダクトマーケティングマネージャーである Damian Lim が、従業員のAI利用、シャドー AI の危険性、承認された AI ツールによるリスク、機密情報の潜在的な露呈に取り組んで説明しています。

従業員が機密データを露呈するリスクを緩和するため、Lim は、「AI のためのセキュリティ: AI 使用ルールの徹底のための実践ガイド」に掲載されている次のようなベストプラクティスをベンチマーキングすることを勧めています。

- 許可されたツールと禁止されたツールをリストアップする

- データプライバシーとセキュリティのガイドラインを作成する

- AI の使用を許可、禁止、条件付きに分類する

2 - クラウドのパーミッションクリープと露呈された秘密に対する取り組み

あなたの組織のクラウド環境は過剰なアクセス権に悩まされていませんか? Tenable の専門家は、厳格な衛生管理とアイデンティティガバナンスを重視しています。

「クラウドセキュリティがパーミッションクリープの悪いケースに陥らないように」において、Thomas Nuth は、過剰に特権化されたアイデンティティが攻撃者の経路を作り出すと警告しています。

Tenable のクラウド製品マーケティング責任者である Nuth は、サイバーエクスポージャー管理プラットフォームと統合された CNAPP によって、次のようにして最小権限の適用を自動化することを提案します。

- アイデンティティを洗い出す

- 文脈に基づくリスクの相関と優先順位付けを行う

- 過剰な権限を自動検出して修正する

過剰な特権IDに対抗する一つの効果的な方法は、ジャストインタイム(JIT)アクセスです。 Tenableのシニアクラウドセキュリティエンジニアである Xavier Allan は、「ジャストインタイムアクセスの実施方法:ベストプラクティスと経験で学んだこと」でこの戦略の内容を説明しています。JIT では「権限が必要に応じて一時的に付与される」ため、静的な権限が減り、アカウントの漏洩リスクが低くなると指摘しています。

Tenable 社内で JIT を採用した経験に基づき、Allan は以下のようなヒントを提供しています。

- 移行期間中、継続的にコミュニケーションをとる

- 移行前と移行中、JIT プロセスが担当者にとって使いやすいように支援する

- JIT 機能についてチームを教育し、採用を促進する

しかし、アイデンティティは問題の一部に過ぎず、不要なデジタル要素の散在も重大なリスクをもたらします。 「Tenable Cloud Security を使用してクラウド環境をクリーンアップする方法」の中で、Tenable のスタッフクラウドセキュリティエンジニアである Stephanie Dunn は、古くて使用されていないクラウドリソースがリスクを生むことを指摘しています。

クラウド環境をクリーンアップするために、次のことを明確にすることを Dunn は勧めます。

- 既存リソースの経時年数

- アクティブなクラウドアカウントと非アクティブなクラウドアカウント

- ユーザーのクラウドアカウントへのアクセス

- パブリック向けクラウドリソース

- リソースの種類とアクセスデータ

最後に、Ryan Bragg は、「リスクにさらされている秘密: 設定ミスやミスによって重大なクレデンシャルが暴露される」でクレデンシャルの隠れた危険性を取り上げています。 Bragg は、API キー、トークン、アクセスキー、さらにはログイン資格情報までもが公開されることで、「不十分な秘密管理」がセキュリティを損なうと指摘しています。

Tenable のシニア・クラウド・セキュリティ・ソリューション・エンジニアである Bragg は、秘密を守るための次のようなベストプラクティスを提案しています。

- 秘密が存在する場所をマッピングし、制御方法を導入する

- パスワードや鍵のような長期的なクレデンシャルの使用は避ける

- ライフサイクルポリシーを導入し、秘密を定期的にローテーションする

- ブートストラップスクリプトや環境変数、タグに秘密をハードコードしない

3 - サイバーエクスポージャー管理への移行

誰もが認める明確なこと、それは、 サイバーエクスポージャー管理が、今日の容赦なく進化するサイバー脅威から組織をうまく保護するための鍵であることです。 従来の脆弱性管理の枠を超え、Tenable One のような真のサイバーエクスポージャー管理プラットフォームを利用することで、ハイブリッドなアタックサーフェスを縮小しながら、最も重大なサイバーエクスポージャーをピンポイントで事前に特定し、優先順位を付けて解消することができるからです。

サイバーエクスポージャー管理のパイオニアでありリーダーであるTenable は、サイバーセキュリティに対するこのアプローチの最前線に立ち、 サイバーエクスポージャー管理アカデミーを通じて、常に実践的なガイダンス、ケーススタディ、業界の見識を共有し、皆様のサイバーエクスポージャー管理の道程を支援しています。

Tenable の CSO である Robert Huber は、2 部にわたって、当社の進化について概説しています。 「Tenableはどのようにサイロ化したセキュリティからサイバーエクスポージャー管理へ移行したか」では、断片的なセキュリティ慣行からの脱却について、「サイバーエクスポージャー管理はどのように Tenable のリスク削減とビジネスとの整合に貢献したか」では、この戦略の移行がどのようにリスク削減とビジネスとのより良い整合に役立つかを詳述しています。

「私たちの目標は、すべての会話のレベルをビジネスに沿ったものに引き上げ、セキュリティが収益、サービス、そして事業全体の目標に与える影響を実証することです。エクスポージャー管理は単なる流行語ではなく、組織がサイバーセキュリティに取り組む方法に必要な進化を表すものなのです」と彼は述べています。

同業他社の視点を理解することも重要です。 Huber は、「サイバーリスク管理の文脈において、トップ CISO はどのようにエクスポージャー管理に対応しているか」では、Tenable がスポンサーを務めるCISOワーキンググループ「Exposure Management Leadership Council」のレポートを紹介しています。

「サイバーエクスポージャー管理は、リスクを測定し報告するための、標準化され、反復可能で、防衛可能なプロセスを構築するのに役立つと、カウンシルのメンバーは考えている」ことを彼は明記しています。

この移行のための予算を立てることも、乗り越えなければならないハードルです。 Enterprise Strategy Groupが Tenable とともに実施した調査について、Tenable のプロダクトマーケティングマネージャーの Hadar Landau は、「将来も有効なサイバーセキュリティ支出とは」で、環境の複雑性が多くの組織のxオ―ジャー管理予算の増加に繋がっている」と訴えています。

そして、サイバーエクスポージャー管理費を長年有効にできるカギとなる次の 5 つの必須事項について概説しています。

- エコシステム全体のデータ取り込みのための統一プラットフォーム

- AI システム利用状況の可視化

- 影響度の高いリスクの自動優先順位付け

- 最悪なリスクの組み合わせの特定

- 既存のセキュリティ投資の価値の最大化

Tenable のインフォメーションセキュリティエンジニアリングの Arnie Cabral と Jason Schavel は、「リスクベースのメトリクスをサイバーエクスポージャー管理プログラムで使用する方法」の中で、指標はサイバーエクスポージャー管理ライフサイクルの各段階の基本であると述べています。

とくに、リスクベースの指標は次のもの提供すると主張しています。

- スキャンツールの生データを理解するための文脈

- サイバーエクスポージャーの優先順位付けの客観的根拠

- 成功とリスク低減に関する検証

- 各部門の協力を仰ぎ、リソースを確保するための明確な報告機能

4 - アイデンティティとインベントリによる OT セキュリティの強化

業務を停止させることなく、高度な脅威から重大なインフラを守ることができるでしょうか? Tenable の専門家が説明するように、生産を中断することなくオペレーショナルテクノロジー(OT)を保護するには、先手を打った修正とアイデンティティセキュリティが必要です。

セキュリティ製品管理シニアディレクターである Meir Asiskovich は、「運用を中断することなく、重大な OT/IoT システムのリスクを修正する方法」の中で、プロアクティブなアプローチを採用することで、セキュリティ部門は「リスクを低減し、ダウンタイムをなくす」ことを同時に実現できると主張しています。 露出管理プログラムも必要です。

「IT、OT、IoT、クラウド、アイデンティティのデータを統合することで、従来のOTセキュリティ・ツールやポイント・ソリューションでは実現できなかった、シームレスなワークフロー、完全な資産インベントリ、文脈を考慮した優先順位付けを実現することができます」と Meir は説明しています。

Tenable の OT セキュリティセールスマネージャーである Chris Baker は、「アイデンティティセキュリティは、高度な OT の脅威に対抗するためのミッシングリンクである」の中で、攻撃者は LotL(living-off-the-land)テクニックを使用してアイデンティティの脆弱性を悪用して重大なインフラに侵入していると警告しています。 このような微妙な侵入を検知するためには、アイデンティティセキュリティとサイバーエクスポージャー管理を統合することが不可欠になります。

Baker は、効果的なOTセキュリティ・プログラムの主要な側面を次のように捉えています。

- 自組織の資産を理解すること

- 異常のモニタリング

- 権限昇格の制限

- Active Directory の堅牢化

- 攻撃経路の特定

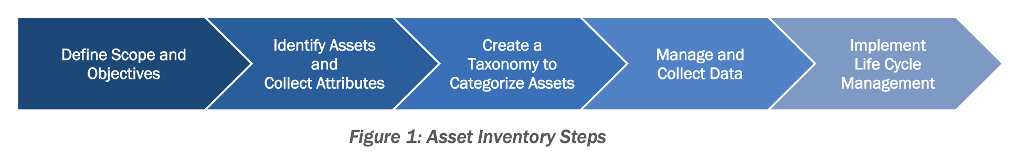

「CISA の OT インベントリおよび分類のガイダンスを Tenable を使用して所有者およびオペレータに適用する方法」では、連邦政府の推奨事項を説明し、詳細な資産インベントリと分類方式が「防御可能なセキュリティ態勢の基盤であるだけでなく、回復力のある運用に不可欠である」ことが強調されています。

CISA は、下図に示すように、組織の OT 資産の記録を作成し維持するための体系的なプロセスを提案しています。

出典: 米国サイバーセキュリティとインフラセキュリティ機構(CISA)、OT サイバーセキュリティのための基礎: 2025 年 8 月、所有者と運営者のための資産目録ガイダンス

5 - 優れた可視化、優先順位付け、自動化による脆弱性管理の改善

2025 年、脆弱性の悪用が速度を増す中、Tenable は、情報開示ギャップの解消から修正の自動化まで、脆弱性ライフサイクルにおけるさまざまな重要な段階に着目しました。

「早期の可視性が重要な理由: 脆弱性情報開示の隙間に潜むリスク 」で Lucas Tamagna-Darr は、脆弱性とそれがもたらすリスクに関する情報をタイムリーに入手することの重要性を強調しています。

Tenable のエンジニアリングシニアディレクターおよびリサーチソリューションアーキテクトであるTamagna-Darr は、次のように述べています。「Tenable は、ベンダーのアドバイザリを基に直接脆弱性カバレッジを提供しているため、脆弱性の初回公開から 12~24 時間以内にカバレッジの大半を提供することができます」

Damian McParland は「焦点を絞る:Tenable VPR の機能強化と他の優先順位付けモデルとの比較」の中で優先順位付けの進化について論じ、充実した脅威インテリジェンス、AI 主導のインサイトと説明、文脈とメタデータなどで TenableのVulnerability Priority Rating(VPR)がアップデートされたことにより、VPRの優先順位付けの効率がさらに高まったことを説明しています。

Tenable のスタッフデータサイエンティストである McParland は、「VPR の機能強化により、現在出回っている、あるいは近いうちにエクスプロイトされる可能性のある CVE を特定する効率が、オリジナルバージョンの2倍に向上した」と述べています。

最後に、効果的な優先順位付けは、迅速な行動に繋がらなければなりません。Alison Eguchi は「パッチパニックを止めよう:遅々として進まない手作業によるパッチをやめ、インテリジェントな自動化を導入」で修正に関する課題を取り上げています。Tenable プロダクトマーケティングマネージャの Eguchi は、「手作業によるパッチ適用では、組織が無防備な状態になる」と警告し、Tenable パッチ管理がカスタマイズ可能なルールとガードレールを提供することで、ビジネスの中断を招くことなくアップデートを自動化できることを強調しています。

6 - 地政学的サイバーリスクの管理と連邦政府クラウドの近代化

世界の舞台で大ニュースが流れると、自組織の脅威の状況が変化しているように感じるのは当たり前でしょうか。世界的な不安定と連邦政府の近代化指令によって、セキュリティ責任者の担当責任がどのように変化されつつかるかというトピックに Tenable の専門家は注目しました。

James Hayesは「地政学が脅威モデルをまた一段上に上げた:サイバープロが知っておくべきことはこれだ」の中で、セキュリティ防御にあたる多くの担当者が経験している疲労感を取り上げています。Tenable の世界政府機関担当シニア VPである Hayes は、「サイバーセキュリティプログラム全体が再び地政学的な断層の上で動いているように感じるとしたら、それは気のせいではない」と指摘しています。

彼のサイバーセキュリティチームへの提言は以下の通りです。

- 脅威モデルに地政学的リスクを組み込む

- サプライチェーンの可視性をテストする

- 政策の変化を情報と同じように追跡する

- 必要なリソースを擁護する

- 定期的にポスチャ―管理を評価する

- 積極的な姿勢で臨む

「高まるサイバー脅威の状況をナビゲートする: 軍事衝突が攻撃リスクを増大させる 」で Tenable CSO の Robert Huber は、「現在の地政学的情勢に対応するには、サイバーセキュリティは積極的かつ包括的なアプローチが必要」と主張しています。

この脅威の高まりの中でサイバー防御を強化するための Huber の推奨事項は次の通りです。

- 強固なパスワードを使用し、強固なパスワードポリシーを実施する

- 特に OT ハードウェアのデフォルトパスワードを変更する

- インターネットに公開されている資産の脆弱性をスキャンし、パッチを当てる

- 多要素認証(MFA)を有効にする

- 最も価値のある資産を特定し、優先順位をつけて修正する

- 修正計画を策定し、テストと改善を継続して行う

一方、連邦政府がクラウド・コンピューティングを導入する際には、政府機関特有のハードルがあります。「連邦政府のクラウド環境のセキュリティ: Tenable を使用して5つの重要な課題を克服する 」で Huber は、以下のような障害を克服するのに役立つ Tenable Cloud Security による支援について説明しています。

- 限定的な複雑なクラウド環境の可視性

- アイデンティティとアクセスの複雑性

- 運用の複雑さとツールの乱立

- 急速に進化する脅威と新たな攻撃手法

- 設定ミスとコンプライアンス・ギャップ

もっと詳しく

- Cloud

- Cybersecurity Snapshot

- Exposure Management

- Federal

- Government

- OT Security

Tenable One

Container デモを申し込む

世界をリードする、AI を活用したエクスポージャー管理プラットフォーム

ありがとうございます

Tenable One に関心をお寄せいただきありがとうございます。

近々、担当者からご連絡させていただきます。

Form ID: 7469

Form Name: one-eval

Form Class: c-form form-panel__global-form c-form--mkto js-mkto-no-css js-form-hanging-label c-form--hide-comments

Form Wrapper ID: one-eval-form-wrapper

Confirmation Class: one-eval-confirmform-modal

Simulate Success