エクスポージャー管理が Tenable のリスク軽減とビジネスとの整合性にどのように役立ったか

Tenable CSO Bob Huber gives insight into how exposure management integrates and normalizes security data for a clear picture of all your assets and exposures. Draw on Tenable’s exposure management journey to learn how to find, prioritize, and act on risks that matter most to your organization.

キーポイント

- Exposure management is a comprehensive, preemptive approach to managing cyber risk.

- An exposure management program continuously assesses and reports on security weaknesses across your attack surface, including vulnerabilities, misconfigurations, and excessive permissions.

- Exposure management can help you consolidate tools, overcome the challenges of working with fragmented security data, and eliminate manual reporting.

- It can help you level up board presentations to accurately demonstrate the impact of security on revenue, services, and overall business objectives.

先週は、従来の脆弱性管理から包括的なエクスポージャー管理アプローチへの重要な転換について取り上げました。 また、サイロ化されたセキュリティツールの限界と、セキュリティチームやビジネスリーダーがしばしば対処に悩む膨大な量のデータについて考察しました。

今回の記事では、私が Tenable 内部の情報セキュリティ組織の CSO として、どのようにこの哲学を社内に導入し、リスク削減とビジネス整合性の具体的な改善を推進したかを説明しながら、エクスポージャー管理の実践的な適用について掘り下げていきます。

特定の製品に関連する収益だけでなく、複数のツールにまたがるさまざまなセキュリティ問題によってその製品にもたらされるリスクの総計も、私のチームよりお伝えできます。

すべては優先順位付けにかかっている

あらゆる組織がサイバーセキュリティで直面する根本的な課題は、優先順位付けです。数百件に及ぶチケットがさまざまなセキュリティ領域から上がってきた状況を想像してみてください。もしあなたが CISO であれば (あるいは周囲に CISO がいれば)、想像するまでもなく、それが日常であることをよくご存じでしょう。脆弱性や設定ミスからクラウドセキュリティに至るまで、数え切れないほどのアラートが絶え間なく押し寄せてくるのです。

しかし、統合的な視点とビジネスへの影響を正しく理解する力がなければ、あらゆるデータは無意味です。行動に移すことなど到底できません。

このような状況で有効なのがエクスポージャー管理です。相互の関連性や、重要なビジネス資産や機能への潜在的な影響を把握する上で、非常に役立ちます。

Tenable 社内で、私たちはこの教訓を体験から学びました。 私たちが自社のセキュリティ対策においてエクスポージャー管理をどのように使用したかの例を、以下にいくつかご紹介します。

- Tenable のセキュリティチームは、資産に広範なタグ付けを行い、その文脈を把握しています。これにより、どの資産が特定の事業部門、製品ライン、さらには収益源に属しているのかを理解することができます。このような粒度の高い情報が、生のセキュリティデータを行動につながるビジネスインテリジェンスへと変えるのです。

- 特定の製品に関連する収益だけでなく、複数のツールにまたがるさまざまなセキュリティ問題によってその製品にもたらされるリスクの総計も、社内の私のチームから伝えることができます。

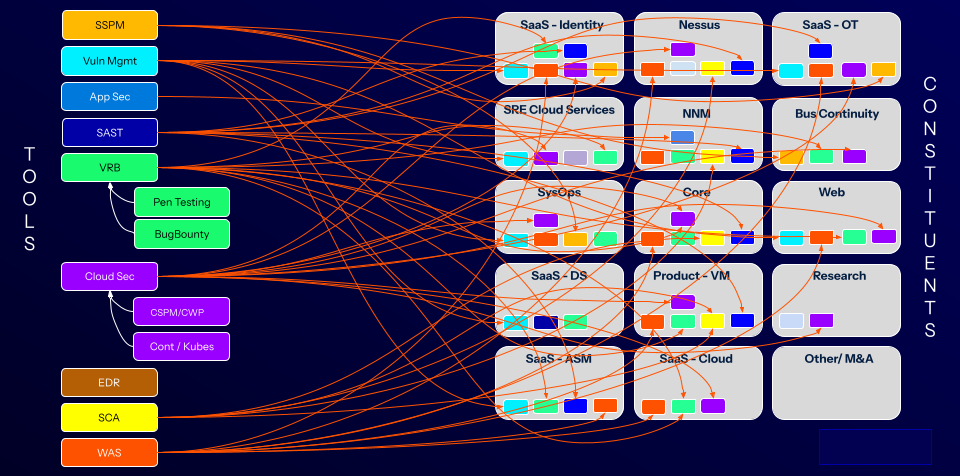

- 私たちは、かつてのセキュリティの姿を表すビジュアルを使っています。私はこれを「スパゲッティチャート」と呼んでいます (下図参照)。その名の通り、企業のあらゆる部門から入り乱れる入力が錯綜し、それぞれに独自のワークフローを持っているからです。まるで横にサラダでも添えれば完成しそうなほどの混沌ぶりです。驚かされる図ではありますが、これは私たちサイバーセキュリティに携わる者にとっての現実を示しています。エンドポイント検知・対応 (EDR) ベンダーやバグバウンティプログラムから、脆弱性管理スキャン、SOC の調査結果、さらにはペネトレーションテストの結果に至るまで、あらゆる要素が入り込んでいるのです。

移行前: 各構成要素が固有のツールを必要としていた

出典: Tenable、2025 年

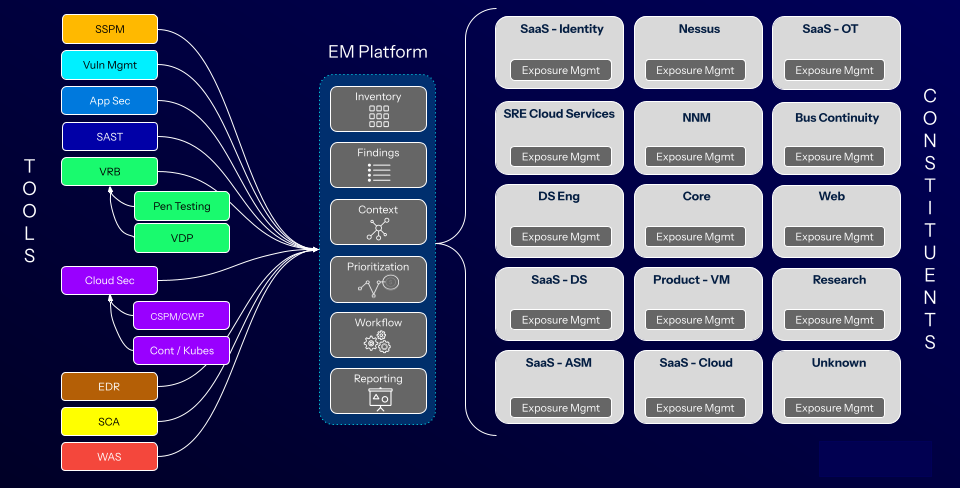

次にご覧いただくのが移行後の姿です。眺めているだけで安心感が湧いてきます。そこにあるのは混沌ではなく秩序、不安ではなく落ち着きです。その理由は、エクスポージャー管理プラットフォームが単にセキュリティデータを収集するだけではないからです。つまり、それ以上のことを行います。あらゆるデータを正規化し、重複を排除し、統合してくれるのです。

移行後: 混沌から秩序へ

出典: Tenable、2025 年

私は Tenable で働いていますが、 当社の製品だけについて話しているわけではないということを強調しておきます。 社内では、約 50 の異なる入力元からデータを取り込み、資産のステータスを赤、黄、緑のいずれかに決定しています。

私は Tenable で働いていますが、 当社のソリューションだけについて話しているわけではないということを強調しておきます。 社内では、約 50 の異なる入力元からデータを取り込み、資産のステータスを赤、黄、緑のいずれかに決定しています。 そして、この一元化されたデータを強力な優先順位付けエンジンに投入します。 ほとんどの組織では、依然として個々のサイロの中で優先順位付けを行っています (例: 脆弱性管理チームが自社のプラットフォームに特化した Tenable の VPR (脆弱性優先度格付け) や ACR (資産重要度の格付け) を使用する)。しかし、私たちはこの優先順位付けのロジックを、自社のエクスポージャー管理プラットフォーム内のすべての機能にわたって拡張しました。 これは、単に共通脆弱性評価システム (CVSS) のスコアを使用していたことからすると大きな飛躍です。CVSS は、経時的なデータやビジネス面の文脈を持たないため、優先順位付けの現実的な手段を提供しません。

名称が変わっただけではない

社内のセキュリティ対策にエクスポージャー管理を活用する私たちの包括的な目標は、ツールの無秩序な増加や、その結果生じるデータのオーバーロードやレポートの断片化といった問題を縮小することです。 より多くのデータを先行的に取り込んで優先順位付けを改善することで、私たちは事後対応を行うインシデントの数を大幅に減らしています。 セキュリティの専門家として、インシデントがゼロになることはありえないと承知しています。しかし、堅牢なエクスポージャー管理戦略によって、インシデント発生後の「消火活動」を最小限に抑え、より戦略的な事前対策型のセキュリティ対策にリソースをシフトすることは可能です。

Tenable 社内で起きた重要な進化は、脆弱性管理ポリシーがエクスポージャー管理ポリシーへと変わったことです。 これは単なる名称変更ではなく、脆弱性管理チームの担当する範囲が根本的に変わり、エクスポージャー管理チームへと生まれ変わったことを意味しています。 脆弱性管理チームは、問題を解決する必要のある事業部門のチームとのコラボレーションやワークフローを管理し、所有します。 それと同時に、当社のエクスポージャー管理ポリシーは、あらゆるセキュリティツールから入力される、ステートフルな情報を生成するすべてのデータを網羅するようになりました。 例えば、設定ミス、脆弱性、弱点などです。

膨大なデータ量に圧倒されがちな包括的アプローチも、Tenable One サイバーエクスポージャー管理プラットフォームによって扱いやすくなります。このプラットフォームは、データの重複排除や正規化、レポートの一元化を実現するからです。しかし、私が最も重要だと考えるのは、ユーザーの既存のワークフローに合わせて提供される自動化された優先順位付けとワークフロー機能です。これにより、セキュリティチームは手作業による負担から解放され、より深い分析や「本質的な問いを立てること」に集中できるのです。

社内での私たちの取り組みによって、当社のセキュリティチームの役割も再定義されました。 クラウドセキュリティチームやアプリケーションセキュリティチームのような専門チームは今も存在しますが、その焦点は移り変わっています。 特定の問題を解決しようと同僚を探し回る代わりに、新しい環境への安全なインフラ導入などの、中核となるビジネス機能に集中できるようになりました。 ポリシーやデータの報告を一元化する必要があったことは認識していました。そのため、再定義されたエクスポージャー管理チームが担当する、SLA を追跡して確実に修正するための面倒な調査は、そのプロセスの大部分がプラットフォーム内で自動化されています。 これにより、大幅に時間が節約され、セキュリティリソースの効率的な拡張が可能になります。

ボブのシンプルなメトリクス

私たち自身の Tenable One プラットフォームにおけるこの「内なる取り組み」の現れが、先ほど触れた赤、黄、緑の「ボブのシンプルなメトリクス」として知られるものです。このシンプルな可視化は、セキュリティの技術的な調査結果とビジネス側の理解との溝を埋める役割を果たします。さらに、地域やタグごとにカスタマイズ可能な目標 SLA を設定できるため、チームは自らの成果を目標と照らし合わせて把握し、データに基づいた改善を行うことができます。

私たちにとって焦点となる重要な分野は、私が「大きな岩」と呼んでいるもの、つまりセキュリティ態勢からの逸脱の根本的な理由の特定を自動化することです。

例えば、Amazon Linux 2 上で ContainerD を稼働しているシステムが不安定でパッチを適用できない場合、理想的にはプラットフォームは個々の脆弱性を列挙するだけでなく、このシステム全体の問題として警告すべきです。このレベルの洞察があれば、リスクの根本原因を明確に示し、経営陣に対して状況を分かりやすく提示できます。その結果、どのように対処すべきかについて、戦略的な意思決定を可能にするのです。

Vulcan の買収と導入

最近、Vulcan Cyber を買収し、Tenable One に統合したことは、当社のエクスポージャー管理機能をさらに向上させる上で大きな役割を果たしました。 前述したように、Tenable の内部セキュリティは多種多様な入力元からのデータに依存していますが、Tenable の製品はそのうちのほんの一握りです。 サードパーティデータ (PDF のペンテスト結果やバグ報奨金レポートなどの手動入力を含む) を取り込んで統合する機能は、私たちにとって重要な要件でした。 現在は、膨大な数のソースから得たデータを一元化して優先順位付けすることで、真に総合的なリスクビューを提供できるようになりました。

この機能の社内でのデプロイメントは、驚くほど迅速でした。 私たちは 48 時間以内に 15 種類の異なるサードパーティフィードを統合し、その後 24 時間以内にカスタムレポートのほとんどを構築しました。 この迅速な統合と自動化により、手作業によるレポート作成と優先順位付けが大幅に削減されました。 このことは、計り知れない価値をもたらしました。

これは、私たち Tenable 社員だけに利益をもたらすものではありません。 Tenable One プラットフォームへの、Tenable Connectors としての Vulcan の統合は、現在、段階的にお客様に展開されています。現時点で 300 のサードパーティ統合がサポートされており、エクスポージャー管理機能をさらに強化しています。

エクスポージャー管理の目的は、ステークホルダーとの会話に変化をもたらすことにあります。

未対応の問題についての膨大なレポートを提示する代わりに、明確なプロセス、ワークフロー、データに基づいた予測を提供できるようになりました。 これによって計画策定がより容易になり、ビジネスリーダーは 「私に何をしてほしいのですか?」という重要な質問ができるようになるでしょう。 ビジネスリーダーが受け取るのは、真にリスクを軽減できる、簡潔で優先順位付けされたアクションの一覧だけになります。

キーポイント

エクスポージャー管理に関する Tenable 社内での経験は、意義あるものとなっています。 私たちは社内でこの取り組みを続けており、それによって業務も進化しています。

規制や業界要件の中には、脆弱性管理ポリシーや CVSS の使用に関して非常に具体的に規定しているものもあるので、いくつかの課題に向き合う必要もあります。 それでも私たちは、会話の内容を単なる SLA 遵守から包括的なリスク削減アプローチへと移行させるべく、積極的に取り組んでいます。 すべてを修正することはできないし、SLA を完全に守れないこともあるでしょう。 しかし、効果的なリスク管理はできているか、ということこそが 重要な問題なのです。

本シリーズの第 1 回「Tenable でサイロ化されたセキュリティ対策からエクスポージャー管理に移行」で取り上げた取締役会報告書には、今ではこの移行が反映されています。 私たちは、赤、黄、緑に分類された重要分野のステータスと、その推移を説明する簡潔なメモを提示します。 特に、企業買収のような要因が一時的にセキュリティ態勢に影響を与える可能性がある場合、こうした文脈は極めて重要です。 私たちの目標は、セキュリティが収益やサービス、ビジネス全体の目標に与える影響を示しながら、すべての会話をビジネスに整合するようレベルアップさせることです。

エクスポージャー管理は単なる業界用語ではなく、組織のサイバーセキュリティへのアプローチ方法における必然的な進化なのです。

もっと詳しく

Tenable のエクスポージャー管理リソースセンターをご確認ください。このページには、エクスポージャー管理の価値が発見できるさまざまなリソースが掲載されています。文書、ブログ、動画、診断ツールなどを活用して、継続的なエクスポージャー管理システムの構築にお役立てください。

もっと詳しく

- Exposure Management

- Exposure Management Academy

Tenable One

Container デモを申し込む

世界をリードする、AI を活用したエクスポージャー管理プラットフォーム

ありがとうございます

Tenable One に関心をお寄せいただきありがとうございます。

近々、担当者からご連絡させていただきます。

Form ID: 7469

Form Name: one-eval

Form Class: c-form form-panel__global-form c-form--mkto js-mkto-no-css js-form-hanging-label c-form--hide-comments

Form Wrapper ID: one-eval-form-wrapper

Confirmation Class: one-eval-confirmform-modal

Simulate Success