Tenable ブログ

ブログ通知を受信するマイクロソフト、「緊急」の「BlueKeep」脆弱性 (CVE-2019-0708) を月例セキュリティ更新プログラムで修正

マイクロソフトは、5月月例セキュリティ更新プログラムでリモート デスクトップ サービスのリモートでコードが実行される深刻度が「緊急」の「BlueKeep」脆弱性 (CVE-2019-0708)に対する修正をリリースしました。

背景

マイクロソフトの5月の月例セキュリティ更新プログラムにはリモート デスクトップ サービスのリモートでコードが実行される深刻度が「緊急」の「BlueKeep」脆弱性 (CVE-2019-0708)に対する修正が含まれています。この脆弱性を突くと、認証されていないリモートの攻撃者が、リモートデスクトッププロトコル(RDP)を実行している脆弱なターゲットでリモートからコードを実行する恐れがあります。

分析

この脆弱性は、RDPサービスが受け取ったリクエストを処理するところに脆弱性が存在します。 攻撃者は悪意あるリクエストをRDPサービスに送信することができ、また適切にサニタイズされていないリクエスト処理により、ターゲットはリスクエストに注入された悪意あるコードを実行することになります。CVE-2019-0708は、ユーザーの介入を必要としない事前認証に関する脆弱性であり、攻撃に悪用され WannaCry のように拡散されます。現時点では、一般に利用可能な概念実証 (PoC) またはエクスプロイトスクリプトコードはありませんが、これは時間の問題と見ています。

BlueKeepの発表から約80日たった現在もまだ、この脅威は続いています。詳細はこちら。

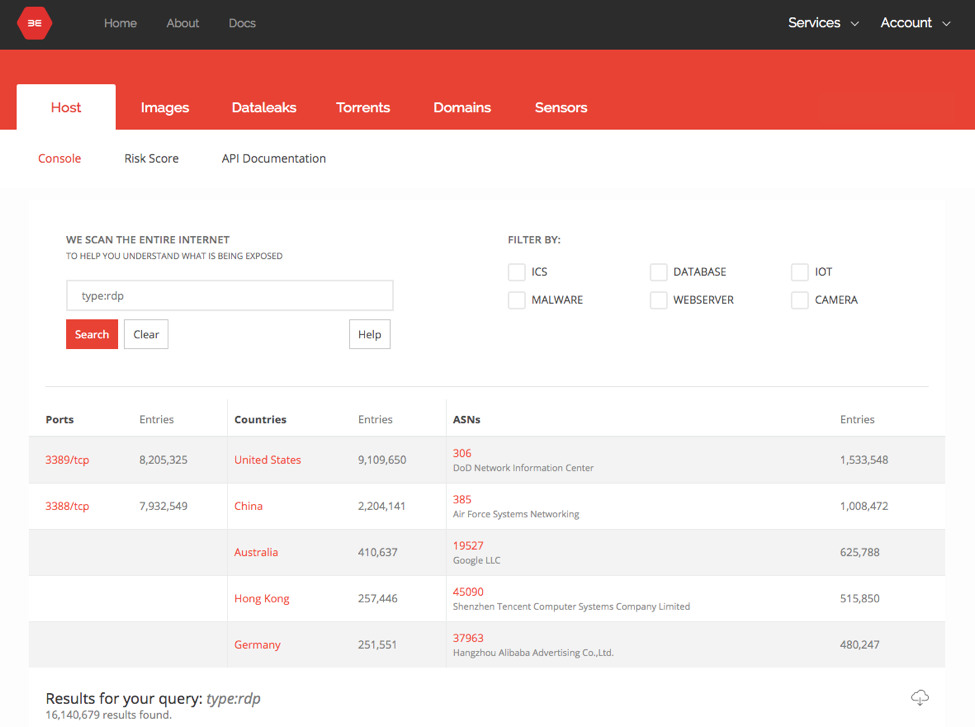

この脆弱性は、インターネットに面する多くの Windows 資産が実行されている可能性の高い共通の攻撃ベクトルを攻撃者に提供するものです。ShodanおよびBinary Edgeの調査によると、インターネットに面する何百万という遺産がアクティブにRDPサービスをリスニングしているという結果が報告されています。

ソリューション

Tenableでは、脆弱な全ての資産に対して、Microsoftの2019年5月セキュリティアップデートを適用するよう推奨しています。CVE-2019-0708に対しては、MicrosoftはWindows 7、Windows Server 2008、およびWindows Server 2008 R2用にアップデートを提供しています。また、MicrosoftはWindows XP、Windows XP Professional、Windows XP Embedded、およびWindows Server 2003を含むサポート対象外のシステム用にパッチを提供しています。

この影響を受けるコンピュータでネットワークレベル認証(NLA)が有効になっている場合、認証されていない攻撃に対して脆弱ではありませんが、攻撃者が有効な認証情報を持っている場合は、この脆弱性は依然として悪用可能です。

影響を受けているシステムの特定

NLAが有効になっていないシステムを識別するためには、プラグイン58453を使用してください。

これらの脆弱性を識別するためのNessusプラグインのリストは、リリースされるたびにこちらに表示されます。

CVE-2019-0708のリモートチェックプラグインはこちらから入手できます。

詳細情報

Tenable コミュニティの Tenable セキュリティレスポンスチームに参加してみませんか。

最新のアタックサーフェスを総合的に管理する初のサイバーエクスポージャープラットフォーム、 Tenable.io の詳細情報をご覧ください。今すぐ Tenable.io Vulnerability Management の60日間無料トライアルをお試しください。

関連記事

- Threat Intelligence

- Threat Management

- Vulnerability Management

- Vulnerability Scanning