サイバーエクスポージャー管理プラットフォームを使用して、IT、OT、IoT のすべての資産を保護する方法

企業のセキュリティチームは、可視性の断片化、予期せぬリスク、データサイロなど、重要な OT/IoT インフラを保護する上で深刻な問題に直面しています。OT/IoT 向けに特別に設計されたサイバーエクスポージャー管理ソリューションが、組織における可視性の強化、サイバーセキュリティへの取り組みに対する優先順位付け、組織のサイロをまたいだ効果的なサイバーリスクの伝達にどのように役立つかをご紹介します。

さまざまな IT ドメインと資産をカバーする、プロアクティブで包括的なセキュリティプログラムの構築と維持には、大変な困難を伴うことがあります。おまけに CISO は、ビジネスクリティカルな OT/IoT デバイスを含むサイバー上のアタックサーフェス全体をサイバー脅威から保護する責任もあります。しかし、組織内に深いサイロがあり所有者と責任者の境界線が曖昧なことから、この実施に困難を抱えています。

DX 時代の企業では、次の 3 つの主要な問題によって OT/IoT 環境の保護が難しくなっています。

- 可視性の断片化 – 多くの場合、こうしたテクノロジーの多くは IT チームやセキュリティチームの管轄外で導入されています。したがって、それらが彼らの目の届かないところにあり、安全ではない状態で放置されています。このように OT/IoT 機器が多様に混在する状況で、在庫と継続的なメンテナンスは一体どのように行うことができるのでしょうか。攻撃者が OT/IoT 資産に狙いを定めている中、果たしてどのようにシステムの安全な動作を保証することができるのでしょうか。

- 予期せぬリスク – 多くの OT テクノロジーは設計上安全ではない上、最大限の柔軟性を持たせるために広く接続しやすい状態になっています。また IoT デバイスを導入する際はほとんど、機能が優先され、セキュリティについては無視されます。多くの OT 資産所有者は、自社の OT 環境が「エアギャップ」な状態であると信じていますが、多くの場合、従業員や機器メーカーが OT システムにリモートでアクセスできることから、潜在的な脅威に対しては脆弱です。

- データサイロ – 特定のテクノロジーのギャップに対処するため、セキュリティ組織がポイントソリューションを追加した場合、データがサイロ化してしまいます。ツールやプログラムの連携がうまくいかないことから、セキュリティリーダーは、事後対応的に脅威の検出を行う態勢から、事前対応的に潜在的な脅威の特定と修復を行える態勢への移行に必要となる、環境とリスクの関係についての深い理解を得られません。クラウド、組織のネットワーク、データセンター、OT 環境のどこにリスクがあるのかを把握できない状態で、一体どのようにしてセキュリティ対策の優先順位を付けることができるのでしょうか。

この記事は、企業のセキュリティチームが OT/IoT インフラを保護する際に直面する課題の対処に関する 3 部構成のシリーズの最初の記事です。これらの課題に対処するための洞察とソリューションもご紹介します。組織が DX 時代のサイバーエクスポージャー管理戦略とツールを使用してサイバー上に存在するアタックサーフェス全体を完全に可視化する方法を解説します。

企業の総合的なサイバーエクスポージャ管理戦略の構築

企業の環境は大規模かつ複雑で、ネットワークの複数のセグメントや世界中のサイトにまたがる場合があります。ドメイン固有の OT/IoT セキュリティソフトウェアツールは、包括的な資産インベントリの構築に苦労している組織向けのポイントソリューションとして登場しました。こうしたソリューションでは、非従来型デバイスの脆弱性ステータスをまとめたり、 変化を検出して脅威を評価したりします。ただし、OT/IoT 資産は従来、IT 組織によって所有されておらず、運用チームによって管理されています (IoT デバイスの場合、IT 組織がまったく関与していない場合もあります)。

組織が資産固有のリスクを理解するには、ドメイン固有のツールから収集されたデータと洞察が非常に重要となります。しかし多くのチームでは、「資産の種類に関係なく、各運用資産または施設のリスクとエクスポージャーを正確に測定するにはどうすればよいのか」、「従来のビジネスシステム (ERP システム、Active Directory、リモートアクセスジャンプボックスなど) は、OT/IoT 資産に対してどのようなリスクを引き起こすのか」、「これらの環境間の依存関係は何か。また、サプライチェーンにどのような影響を与える可能性があるのか」、「OT 環境の変化は、同じ施設内の他の資産にどのような影響を与えるのか」という、セキュリティ態勢を評価する上で重要な問いに答えられないままでいます。

Tenable One for OT/IoT のご紹介

OT/IoT 資産を持つ組織の場合、総合的なサイバーエクスポージャー管理により、組織のサイロ全体にわたるリスクのベンチマークとレポートを行えるようになります。サイバーエクスポージャー管理ツールをビジネス成果に合わせて調整することにより、セキュリティチームは従来の (ドメイン固有の) 脆弱性管理ツールや OT セキュリティツールの機能を超えた管理が可能です。これにより、企業全体での測定とコミュニケーションが改善します。

Tenable One for OT/IoT は、IT、OT、IoT 資産といった DX 時代のサイバー上に存在するアタックサーフェス全体を可視化します。このプラットフォームを使用することで、起こり得る攻撃の防止、サイバーリスクの正確な伝達、最適なビジネスパフォーマンスをサポートするための取り組みへの優先順位付けが可能です。このプラットフォームは、Tenable Research による高速で広範な脆弱性カバレッジを基盤として構築されており、IT 資産、クラウドリソース、コンテナ、ウェブアプリケーション、ID システム、OT/IoT 資産にわたる、業界で最大の網羅性を誇る脆弱性カバレッジを提供します。また、包括的な分析機能により、セキュリティ対策の優先順位付けが可能になり、サイバーリスクに関するコミュニケーションがしやすくなります。これらのトピックに関する専門家による詳細な説明を聞きたい場合は、今後のウェビナー、「The Invisible Bridge: Recognizing The Risk Posed by Interconnected IT, OT and IoT Environments」にご参加ください。

エクスポージャービューで、情報に基づいた意思決定を行う

Tenable One for OT/IoT では、ポイントソリューションや組織のサイロを超えて、OT/IoT デバイスを含むリスクエクスポージャーの完全な可視化と正確なインベントリ管理が可能です。リスクの測定は、部門単位または施設単位から選択して行えます。これらの環境には、さまざまな内部関係者によって管理される多様な資産セットが存在することがあります。Tenable の完全なサイバーエクスポージャービューと統合されたグローバルエクスポージャースコアリングシステムにより、組織のセキュリティ態勢に対する明確な洞察を備えた集中的なセキュリティ対策が可能になります。

産業界および非産業界向けでは初めて、単一のソリューションでアタックサーフェス全体にわたるサイバーリスクのエクスポージャーを表示、評価、管理できるソリューションです。CISO は、サイバーエクスポージャーに関するビジネス上実用的なビューを活用してデータサイロを克服し、サイバーリスクを伝達できます。

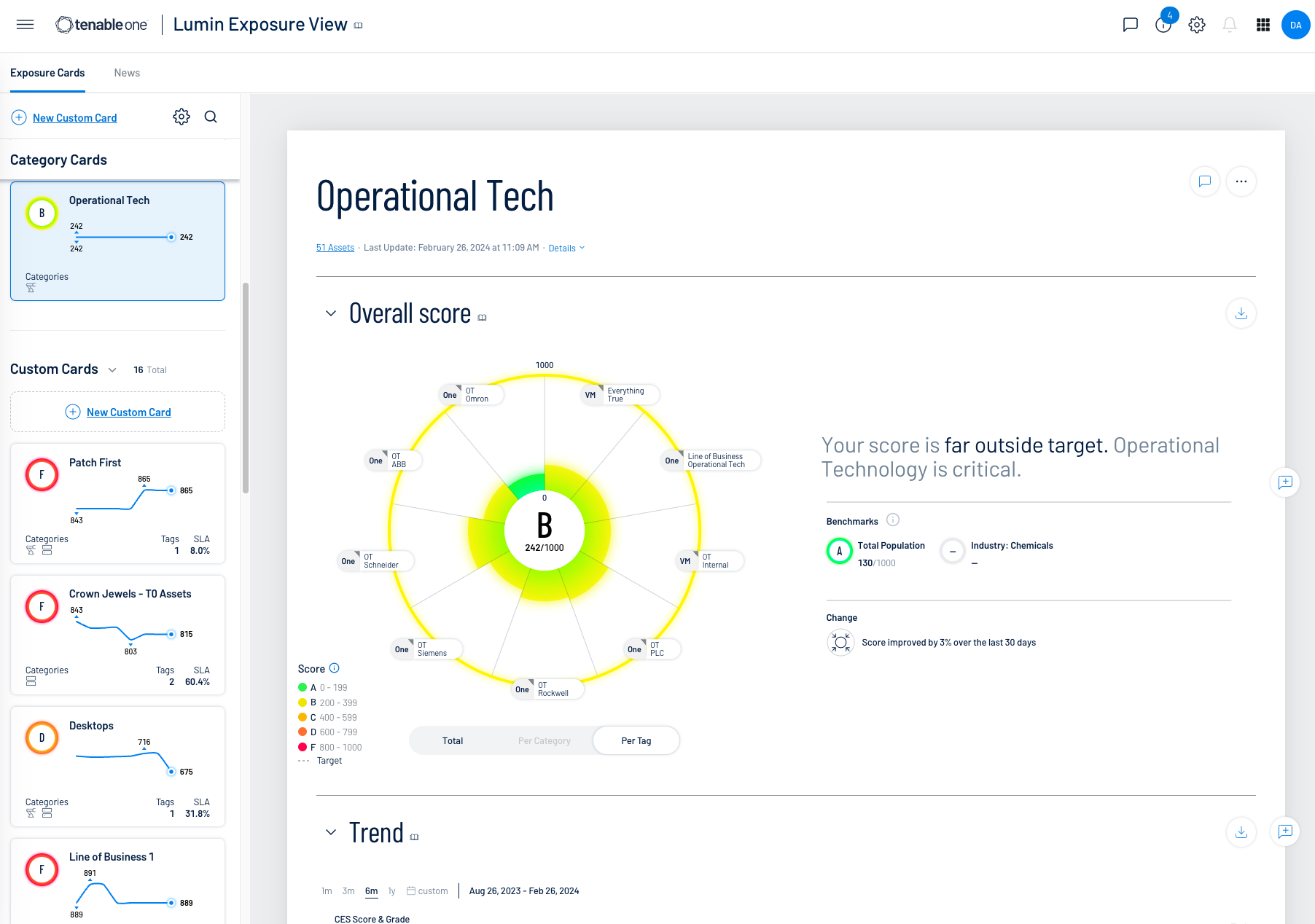

Tenable One の OT エクスポージャーカードを使用すると、ユーザーはリスクを総合的に表示、管理、レポートできます。エクスポージャーカードは、設定されたタグとデータソースから受信したデータを表します。データの集約と正規化を行い、サイバーエクスポージャーやその他の重要な指標を視覚化します。カスタムカードを作成 (または Tenable が提供するデフォルトのカードを使用) することで、最も注意が必要な領域に関する洞察とガイダンスを得られます。カスタムエクスポージャーカードを使用すると、ユーザーはデータを表示したいカテゴリを指定できます。カスタムエクスポージャーカードを作成したら、中央ライブラリからカードを選択して、そのデータを Lumin Exposure View で表示できます。

Tenable One の Lumin Exposure View を使用すると、Cyber Exposure Score (CES) の迅速な表示、時間の経過に伴う変化と傾向の確認、重要なベンチマーク比較の確認、全体的なリスクの評価が可能です。Lumin Exposure View には、ビジネスコンテキスト、資産重要度、ワークスペース全体における脆弱性修復作業の有効性を関連付けることにより、全体的なセキュリティ態勢を理解するのに役立つツールがいくつか用意されています。

始める前に、カードに適用するタグを作成します。

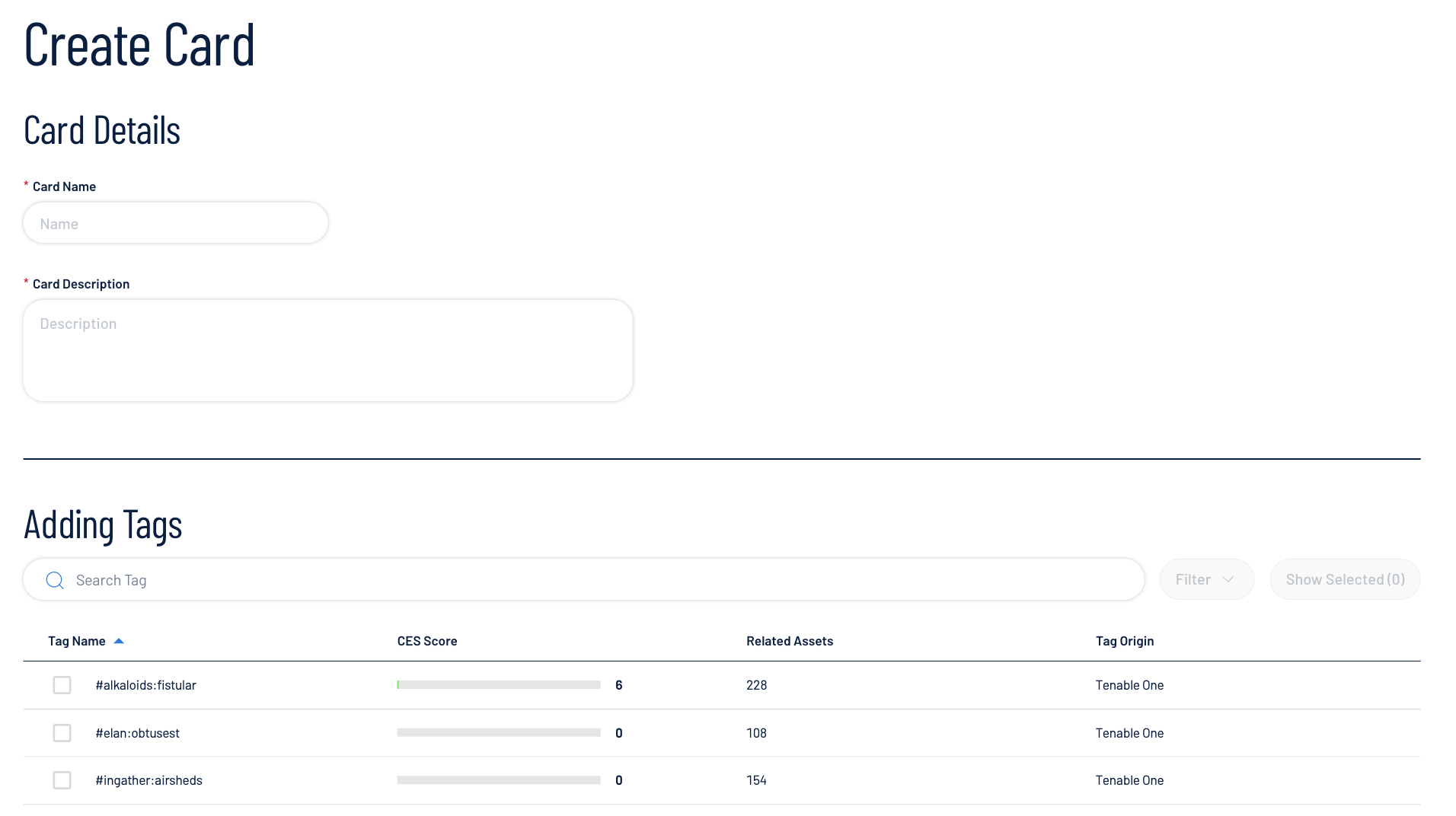

カスタムエクスポージャーカードを作成するには、以下の方法に従います。

- Lumin Exposure View にアクセスします。

- ページの左側で、[エクスポージャーカード] タブをクリックします。エクスポージャーカードのリストが表示されます。

- エクスポージャーカードライブラリの上部または [Custom Cards] セクションで、[New Custom Card] ボタンをクリックします。カスタムカードページが表示されます。

- [Card Details] セクションの [Card Name] ボックスに、エクスポージャーカードの名前を入力します。

- [Card Details] セクションの [Card Description] ボックスに、エクスポージャーカードの名前を入力します。

- [Adding Tags] セクションで、エクスポージャーカードのデータの提供に使用するタグを選択します (例: 地域、施設、ベンダー/デバイスの種類といった特定の資産の特性)。

- (オプション) 検索ボックスを使用すると、特定のタグを検索できます。

- エクスポージャーカードのデータの提供に使用する各タグの横にある、チェックボックスをオンにします。

- (オプション) エクスポージャーカードに追加したタグのみを表示するには、[Show Selected] をクリックします。

- [保存] をクリックします。Lumin Exposure View がエクスポージャーカードを保存し、エクスポージャーカードライブラリの [Custom Cards] セクションに追加します。

Tenable One for OT/IoT は、状況を完全に把握するため、サービス管理、次世代ファイアウォール (NGFW)、セキュリティ情報およびイベント管理 (SIEM) ベンダーなど、エンタープライズ環境で一般的に使用されているサードパーティの IT セキュリティツールとの統合も可能です。

無料のコンサルティングとデモをスケジュール

要約すると、Tenable One for OT/IoT は、IT、OT、IoT 資産など、サイバー上に広がるアタックサーフェス全体のあらゆる資産を完全に可視性し、セキュリティ対策を行います。このプラットフォームにより、IT 環境を超えて DX 時代のアタックサーフェスの可視化、運用リスクを軽減するリスクインテリジェンス、実用的な計画と意思決定が可能になります。

この 3 部構成シリーズの次回の記事では、正確な資産インベントリ、サイバー上のアタックサーフェス全体にわたる情報に基づいたサイバー対応などを、Tenable One for OT/IoT でどのように行えるのかについて説明します。

Tenable One for OT/IoT がお客様の組織でどのように役立つかについては、弊社の無料のコンサルティングをご予約ください。簡単な技術デモを行い、セキュリティプログラムと結果の改善にどのように貢献するのかについて説明いたします。Tenable One for OT/IoT の詳細については、tenable.com/products/tenable-one にアクセスして近日開催されるウェビナー「The Invisible Bridge: Recognizing The Risk Posed by Interconnected IT, OT and IoT Environments」にご参加ください。このウェビナーでは、 IT/OT/IoT 環境が相互接続されることで発生するリスクを組織が効果的に特定するのに有効なさらなる戦略をご紹介します。

もっと詳しく

- Exposure Management

- Internet of Things

- OT Security