リモートワーク運用が不可能な場合:COVID-19 流行期における産業制御システムのセキュリティ対策

COVID-19 (新型コロナウイルス感染症) への対応期間中に事業の継続を求められた公益事業者およびメーカーにおけるセキュリティ上のリスクは、人材不足により増大する可能性があります。本稿では、社内外の脅威からチームや事業を守る方法をご紹介します。

ここ数週間、世界中で日常生活の常識は大きく変化しました。COVID-19 (新型コロナウイルス感染症) の流行が急速に世界各地に拡大している中、ほとんどすべての企業が、新しい常識に適応するために事業のあり方を変化させようとしています。多くの従業員が、可能な限り在宅で勤務するようになり、ノート PC、タブレット、スマートフォン、そして電話会議サービスの活用を求められています。

しかしながら、在宅勤務が可能ではない場合もあります。政府や地方自治体が「重要インフラ」と呼ぶ産業では、食料品、水道、エネルギーなどの必需品を事業者それぞれの担当地域に継続して流通させるために、現場での仕事がある程度は必要となります。こうした事業には、食料品・飲料の製造、発電・送配電事業、石油・ガス、運送および輸送、水道水の供給、その他、多くのものが含まれますが、いずれも規模の縮小や操業の一時停止、あるいは在宅勤務モデルへの安易な切り替えはできません。

今回のような、過去に前例のない公衆衛生上の危機が拡大するに従い、製造業者および重要インフラの事業者は、完全にセキュリティが確保された環境の範囲内で稼働時間と効率的な生産を維持するという、他にはない困難な課題に直面しています。現在ほとんどの産業では業務の大部分が自動化している一方で、こうした接続されたシステムはまた、事業全体のアキレス腱にもなりかねません。

OT におけるセキュリティ上の盲点を見逃さないでください

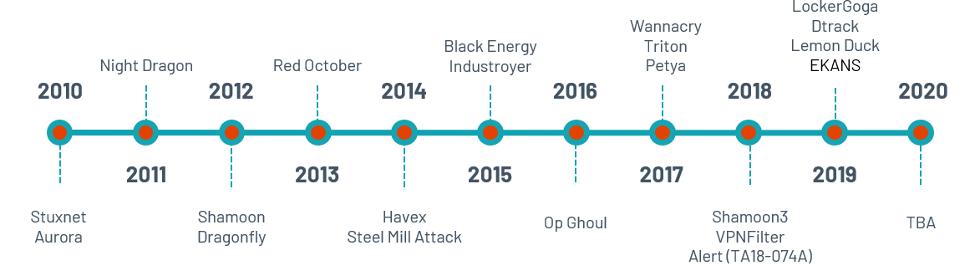

オペレーショナルテクノロジー (OT) 環境が直面しているセキュリティ上のリスクは、検査せずに放置すると生産が停止させられたり、時に致命的に危険となるほど著しく製品が変質させられたりする可能性があります。一部のケースでは、OT 環境のアタックサーフェスや攻撃ベクトルの数が指数関数的に増加しています。実際、業界全体で見ると、OT ネットワークを標的とする攻撃の数と深刻度は年々増していく一方です。そして IT と OT の融合を背景に、組織は IT と OT の間を水平方向に移動する攻撃に遭遇するようになりました。OT ネットワークにも、IT と同様のセキュリティ対策が必要なのは明らかです。

労働力不足によるリスクを評価する

通常であれば、重要インフラの事業者は、経営陣や規制当局、顧客が満足するセキュリティ体制を維持できます。しかし、世界的なパンデミックのような予期せぬ事態によって日常の業務が混乱してしまうと、一体何が起こるでしょうか。労働力の縮小や、必須ではない従業員が在宅勤務を強いられ、普段よりも少ない人員で通常業務を維持しなければならなくなり、セキュリティ体制に見落としが生じてしまう可能性が高まります。これにより、次のことが生じる可能性があります。

- 構成ミス : 工場もしくは生産フロアでの人材不足により、プログラマブルロジックコントローラー (PLC) の構成ミスが発生する可能性が高まります。特にプロセスに詳しくない、経験の浅いエンジニアのにより、不注意による構成ミスが発生する可能性があります。

- 対応の遅れ : 人材不足のため、あるいは従業員を他の業務に割り当てる必要があるために、セキュリティ部門は、アラームに適切なタイミングで対処できていない可能性があります。

- この機に乗じた攻撃 : この期間には通常外の業務に関連する混乱や人員不足を突く悪質な不正行為が増加するものと思われます。

以上の脆弱性を適切に評価することは、不可欠な業務をスムーズかつ安全に行うためにどのセキュリティ対策を導入する必要があるかを理解する、最初のステップです。

産業向けセキュリティ対策を攻勢作戦で実行

COVID-19 (新型コロナウイルス感染症) の世界的な流行により、競争環境が大きく変化しているからと言って、産業向けのセキュリティが被害を受ける必要はありません。公益事業者や製造業者は、組織の運用ネットワークを保護し、スタッフが現場と自宅の両方で安全に働き続けられるように、いくつかの処置を取ることができます。サービスの継続性は、次のような堅牢かつ弾力的な OT セキュリティへのアプローチに依存します。

- IT/OT インフラストラクチャに対する完全な可視性を確保すること。これには、分散された組織のネットワークに対する包括的な視野と、細部にわたるデバイス情報 (例: シリアルナンバー、OS、ファームウェア) をドリルダウンする機能の両方が含まれます。この統一されたダッシュボードにどこからでも安全にアクセスできることで、権限を持った担当者やリモートスタッフが、まるで通常のオフィス環境にいるかのように日常の監視業務やセキュリティ活動を継続できるようになります。

- モバイルポリシーおよびアラームのトリガーを更新すること。違反や怪しい挙動の通知体制は、新しくリモートでモバイルを利用し始めた従業員を考慮する必要があります。すなわち、それぞれのアラートが適切な人に適切なタイミングで、受信者の勤務地 (現場なのかリモートなのか) に応じた最も妥当な通信手段 (電話、PC、またはテキストメッセージなど) を介して到達するよう、細かく調整されていることを確認する必要があります。

- 産業用コントローラーの変更記録を文書によって保持すること。構成コントロールは、PLC プログラムの変更時にはいつでも自動で「スナップショット」を取得する必要があります。誰がネットワークにいて、どのような行動をとり、その後どのような結果または中断が生じたかを、「最後に確認された良好な状態」の情報とともに保存します。マルウェアにより PLC のプログラムが変更される可能性もありますが、危険な変更は過重労働や通常の役割外の業務に従事していること、または他の優先課題に気を取られている不注意な従業員や経験の浅いエンジニアが原因で発生する可能性もあります。

多くの重要な産業にとって、この COVID-19 (新型コロナウイルス感染症) 時代の現実は、どんなに厳しい環境であっても事業は継続しなければならないということです。

この前例のない難局を乗り切って行くには、事業に対するマクロとミクロの両方のレベルでの深い状況認識が必要です。生き残るにはやり抜く力と忍耐力、そして組織と並んで成長し、適応できる、俊敏なチームとシステムが必要となるでしょう。アポロ 13 号のフライトディレクター、ジーン・クランツの名言にもあるように、現在の状況には、まさに「最も輝かしい時」に匹敵する活動が必要なのです。

適切なツールと姿勢、そしてセキュリティコミュニティ全体の意志とを組み合わせることで、私たちはこの難局を、かつてないほど力強く、柔軟に乗り切ることができます。

産業向けサイバーセキュリティに関するその他の情報

組織の OT セキュリティ体制をアップグレードさせるための新たな方法として、いくつかの役に立つリソースをご紹介します。是非、ご視聴、ご一読ください。

- オンデマンドウェビナー :「IT と OT の融合について、知っておきたい 5 つの事実」

- インフォグラフィック :「産業向けサイバーセキュリティにおける最も危険な7つのギャップ」

- 産業向けサイバーセキュリティのチェックリスト: 重要インフラを保護するための主な判断基準が確認できます。

もっと詳しく

- SCADA

- Vulnerability Management

Tenable One

Container デモを申し込む

世界をリードする、AI を活用したエクスポージャー管理プラットフォーム

ありがとうございます

Tenable One に関心をお寄せいただきありがとうございます。

近々、担当者からご連絡させていただきます。

Form ID: 7469

Form Name: one-eval

Form Class: c-form form-panel__global-form c-form--mkto js-mkto-no-css js-form-hanging-label c-form--hide-comments

Form Wrapper ID: one-eval-form-wrapper

Confirmation Class: one-eval-confirmform-modal

Simulate Success