エクスポージャーマネジメントへの移行を主導する

毎週月曜日、Tenable のサイバーエクスポージャー管理アカデミーでは、脆弱性管理からサイバーエクスポージャー管理への移行に必要な、実用的で現実的なガイダンスを提供しています。 この記事では、エクスポージャー管理への移行を主導するためのヒントを紹介します。 サイバーエクスポージャー管理アカデミーの全シリーズはこちらからお読みいただけます。

何年もの間、組織は事後対応型の防御にリソースを注ぎ込み、侵害が発生してからの封じ込めに奔走してきました。 しかし、侵害の発生率は依然として深刻な水準にあります。 より適切な方法、つまり アタックサーフェスを縮小し、真のビジネスエクスポージャーに優先順位を付け、セキュリティ部門の負担を軽減する、もっと事前対応に重点を置いた方法があるはずです。

エクスポージャー管理は、この問題に関して真価を発揮するものであり、 状況を急速に変えています。 多くの変化と同様、その先には大きなチャンスが待ち受けています。 エクスポージャー管理が、事後対応的なセキュリティの有効性と効率性に与える影響は相当に大きなものです。 今日、エクスポージャー管理への移行を推進している脆弱性管理のリーダーこそが、明日の CISO になるでしょう。

変化に際しては、従来の役割や責任、ワークフローを超えた進化が求められることがよくあります。 全員が変化に賛成しているかというと、 必ずしもそうではありません。 エクスポージャー管理の価値を上司や同僚に認識してもらうために、説明や啓発が必要になるケースがあります。 脅威やインシデントへの対応に大きく依存した従来のアプローチから、より事前対応的で予防的なアプローチへ移行するには、役割、責任、投資に関連する既存の優先順位を再考する必要があることを、私たちは承知しています。

今回の記事では、取り組みにおける単なるメンバーとしてではなく、変革の推進者として、エクスポージャー管理の議論に参加するためのヒントをいくつかご紹介したいと思います。

ヒント 1: 事後対応型と事前対策型のセキュリティ態勢のバランスを取るメリットについて説明する

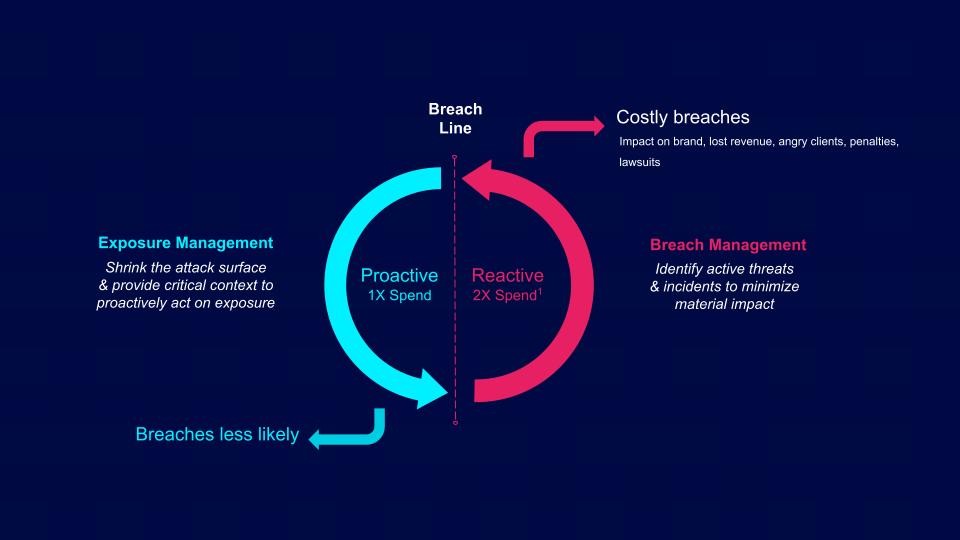

出典:Tenable、2025 年

まず、サイバーセキュリティのコンティニュアム (連続体) から見てみましょう。中央に侵害ラインがあります。 右側には事後対応型のセキュリティ、つまりアクティブな脅威やインシデントが存在する世界があります。 そこでの目標は、攻撃が始まった後の影響を最小限に抑えることです。

従来、ほとんどのセキュリティ関連の支出がここに充てられてきましたが、それには正当な理由があります。 かつて侵害はセキュリティ部門の管轄範囲でした。 しかし現在では、複数の規制によって情報開示が義務付けられています。 このような可視性の向上と情報開示に対する要件によって問題が明るみにでることで、収益の減少、評判の失墜、顧客の信頼喪失、さらには訴訟や罰金につながる可能性があります。

では、このような侵害をどうすれば未然に防ぐことができるのでしょうか。 それが事前対策型のサイバーエクスポージャーの役割です。その主な目的は 2 つあります。

- アタックサーフェスの縮小: エクスポージャー管理は、攻撃者がアクセスし、ラテラルムーブメントを行うために実際に悪用できる経路を積極的に特定します。

- 重要な文脈の提供: エクスポージャー管理は、各部門が最も重要な資産とビジネス機能を優先させ、保護するために必要なインサイトを提供します。

上司を納得させるための重要ポイント:

- 小さく始めることを提案する: 多くのエクスポージャー管理システムは、従来の脆弱性管理から発展したものであり、大半の組織は、脆弱性管理部門の可視性の範囲と文脈を徐々に拡大することから始めていることや、対象には外部に露出している資産、クラウド、OT、IoT が含まれていることを説明します。

- 詳細なインサイトが得られることを強調する: エクスポージャー管理によって、エクスポージャーのスコアを定量化し、特定の事業サービスや事業部門に整合させることができ、業務部門、経営幹部、取締役会にリスク態勢を伝えやすくなることを説明します。 リスク態勢を定量化し、重要事項に整合させる能力は、投資判断の推進において中心的な役割を果たします。なぜなら、リスクが高い場所とその影響を理解し、リソース要件を正当化できるようになるからです。

ヒント 2: サイロ化されたセキュリティの限界とリスクを強調する

ほとんどの組織では、複数のセキュリティ領域やサイロに分かれた運用が行われています。 それぞれの運用は独立しており、データは 1 つ、あるいは多くの個別のツールに閉じ込められています。 そのため、多くの場合、各部門は、他の場所で何が起きているのか、ほとんど、またはまったく把握できていません。

また、脆弱性管理システムの成熟度が高く、堅牢であっても、クラウドやアイデンティティのセキュリティは遅れをとっている場合もあり、その逆の場合もあります。 すべてのサイロを十分なレベルに引き上げるには、人材、予算、時間の投資が必要であり、短期間でそれを実現できる組織はほとんどありません。 仮にそのような途方もない作業を引き受けたとしても、サイロ化されたセキュリティが抱える根本的な課題、つまり攻撃者の実際の行動パターンを反映していないという問題は解決されません。

攻撃者は、慎重に構築されたセキュリティの境界線を無視します。 彼らは、あらゆる脆弱性、設定ミス、足がかりを得るためのアクセス権限を探し出し、サイロを横断してラテラルムーブメントを行い、権限を昇格させます。

彼らの目標は単純なもので、 サービスの中断、業務を人質に取った身代金の要求、機密データの盗用、 あるいはそのすべてです。 しかし現在、ほとんどの組織では、アタックサーフェスを一元的に可視化できていません。サイロ化したセキュリティ部門は、攻撃者が領域をまたいでアタックサーフェスをどのように悪用し、目的を達成するかに関する情報をほとんど提供しないツールを使わざるを得ず、業務に忙殺されています。

この脅威に直面すると、サイロ化されたセキュリティの明らかな弱点、つまり文脈の欠如が浮き彫りになります。

サイロ化されたツールは、攻撃者が悪用する、領域をまたいだ資産のアイデンティティとリスクの関係といった技術面の文脈を提供しません。 また、「重要」資産やミッションクリティカルなサービスへの潜在的な影響を評価するのに役立つ、ビジネス面の文脈も提供しません。 そして、従来のサイバーセキュリティツールが生成するのは、まさにエベレスト級の膨大な量のノイズを伴う検出結果です。

このようなノイズの中では、真のエクスポージャーを隔離する確かな手段はなく、ましてや、優先順位付けのためにエクスポージャーを定量化したり、ビジネスに整合させたりすることは不可能です。 これは攻撃者にとって有利に働きます。 そして、それは単なるエクスポージャーの問題ではなく、 ROI の課題でもあります。 決して得られないかもしれない可視性を求めてポイントソリューションや人材を増やし続けても、価値とスケーラビリティがすぐに頭打ちになってしまいます。 統合されたアプローチとそれに伴う文脈がなければ、従業員の離職が加速し、重要なエクスポージャーが見落とされ、既存のセキュリティ投資へのリターンが最適化されない状況に陥ることになります。

上司を納得させるための重要ポイント:

- 現在の環境を定量化する: 手作業や、レポート作成などのサイロをまたぐ作業の非効率性によって失われる工数を見積もり、それを上司と共有します。

- 現在の課題をカタログ化する: 異なるサイロ化された部門を対象に調査を実施し、ノイズや IT チームからの抵抗など、日々直面している課題を把握してそれを上司に伝えます。

- インベントリ化する: マルチクラウド、IT/OT 融合、IoT、BYOD などの急速なデジタルトランスフォーメーションに伴うシャドー IT のリスクを踏まえ、アタックサーフェスの急速な変化に対応できないことや統合インベントリの欠如による、見逃され管理されないリスクについて検討する必要があります。 このことを、エクスポージャー管理がそういった資産をいかに適切に保護できるかという話につなげれば、強力な説得材料になります。

ヒント 3: エクスポージャー管理がどのように文脈のギャップを解消し、より良い結果をもたらすかを共有する

文脈のギャップを克服するには、統合されたアプローチが必要です。

エクスポージャー管理は、アタックサーフェスのすべての資産とリスクを可視化し、隠れていたギャップを積極的に解消することで、セキュリティの水平的な拡大を図ります。 そして、技術面、ビジネス面の重要な文脈を加え、組織にとって本当に重要なことを明らかにします。 こういった的を絞ったインサイトにより、効果的にエクスポージャーを修正するだけでなく、ビジネス目標に直接沿った投資を優先させることができます。

革新的な成果をもたらす

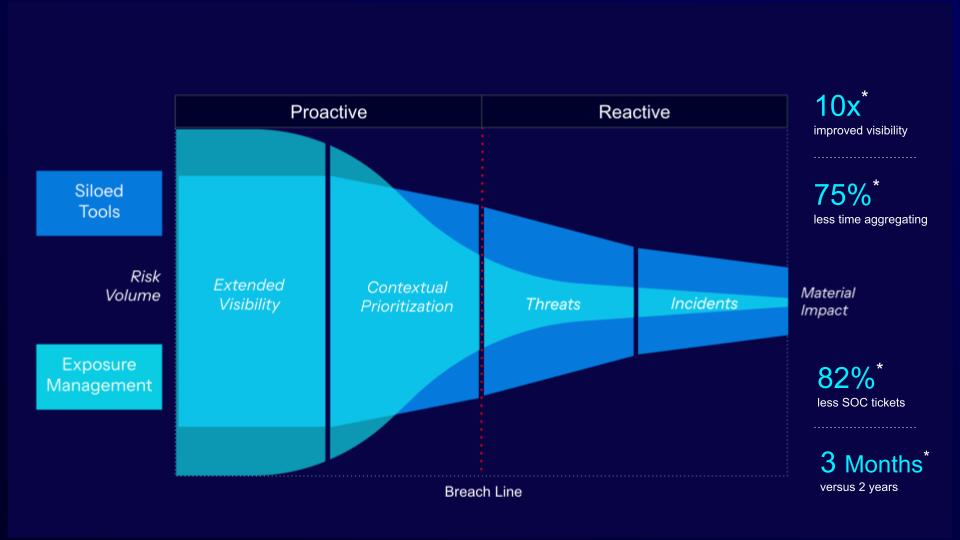

出典:Tenable の顧客ケーススタディ 2025 年

上の図が示すように、エクスポージャー管理に移行した企業は大きなメリットを得られます。 サイロ化されたツールは、領域全体にわたる重要な技術面の文脈 (攻撃経路の関係性) と、ビジネス面の文脈 (ミッションクリティカルなデータ、アプリケーション、収益の流れに対する影響の把握) を提供できません。 エクスポージャー管理は、サイロ化されたツールが見逃しがちなギャップを埋め、事前対応型と事後対応型の両方のセキュリティ部門がより効果的に業務を遂行するために必要な文脈を提供します。 メリットはそれだけにとどまりません。

当社のお客様の TB Consulting (TBC) では、追跡対象の資産数の可視性が 10 倍に向上し、コンテナや Kubernetes 環境など、以前は確認も管理もできなかった資産を特定できるようになりました。 統合されたエクスポージャー管理プラットフォームによって、TBC は複数のサイロ化ツール全体のデータの収集にかかっていた時間を 75% 削減しました。

同社は、優先順位付けと関連する自動化に技術面およびビジネス面の文脈を追加したことで、SOC から生成されるチケットの件数を 1,700 件から 300 件へと 82% 削減しました。

エクスポージャー管理により、担当部門は必要な機能の提供をスピードアップし、24 か月かけて社内で構築しようとしていたものを 3 か月で完成させました。

こういった数字は常に説得力があります。 あなたの業務への影響は、もっと大きいかもしれません。

資産のアイデンティティ、リスクの関係性、およびそれらが最も重要な資産に与える影響を把握できるため、ノイズに埋もれることなく、真のエクスポージャーへの対策に集中できます。事後対応的なセキュリティ部門のアタックサーフェスを縮小すると同時に、実際の脅威やインシデントを特定するための豊富な文脈を追加することで、重大な損害が発生する前に攻撃経路を断ち切ることができます。

上司を納得させるための重要ポイント:

- 可視性のギャップの解消について伝える: コンテナ、Kubernetes、OT と IoT のアイデンティティなど、これまで可視化されていなかった資産をどのように検出できるかを共有します。

- 規模や生産性における統合の価値を強調する: サイバーエクスポージャー管理プラットフォームは、すべてのセキュリティデータを単一のデータストアに収集できます。 これにより、手作業による集計や効果が不十分な優先順位付けに頼ることなく、分析を自動化できます。 これは上司にとっても価値のあることになるでしょう。

- 重要事項にフォーカスする: 上司に、エクスポージャー管理を行うことで、ビジネスのエクスポージャーリスクやセキュリティインシデントを軽減できることを伝えます。 SOC は、攻撃経路と組織への潜在的な影響を迅速に可視化することで、すべてのノイズをふるいにかけることなく、攻撃の連鎖を断ち切ることができるようになります。

キーポイント

エクスポージャー管理とは、事前対策型と事後対応型のセキュリティのバランスを取り、攻撃者に対し先手を打つことです。

リソースを、ビジネスにとって最も重要な事項に配分し、情報に基づいた賢明な投資判断を可能にする定量化可能なデータポイントを提供します。 エクスポージャー管理は単なるビジョンではありません。 これは、今日、多くのセキュリティリーダーが既存のセキュリティプログラムからより大きな価値を引き出している方法です。

さらに重要なのは、エクスポージャー管理はリーダーシップチームと組織全体のためにあなたが描くことができる前進の道筋だということです。エクスポージャー管理は、領域の担当者から将来のセキュリティリーダーへの自然なキャリアアップの道筋を提供します。

サイバーセキュリティの未来は、事前対策型であり、統合された、ビジネス整合的なものとなることを上司に伝えましょう。 未来はエクスポージャー管理にあり、あなたは組織の変革を推進する役割を果たすことができるのです。

もっと詳しく

- Tenable のエクスポージャー管理リソースセンターをご確認ください。このページには、エクスポージャー管理の価値が発見できるさまざまなリソースが掲載されています。文書、ブログ、動画、診断ツールなどを活用して、継続的なエクスポージャー管理システムの構築にお役立てください。

- Exposure Management

- Exposure Management Academy