サイバーエクスポージャー管理プラットフォームを使用して、IT、OT、IoT のすべての資産を保護する方法: コンテキストに応じた優先順位付けの重要性

文脈を踏まえたエクスポージャーの優先順位付けがどのように OT/IoT セキュリティに革命をもたらし、それにより侵害防止に関して事後対応的な態勢から事前対応的な態勢に移行できるようになるのか、ご紹介いたします。

データセンターやオフィスビルの暖房、換気、空調 (HVAC) システムや製造現場のカメラなどの物理資産の接続により、サイバーアタックサーフェスが拡大しています。IT、オペレーショナルテクノロジー (OT)、モノのインターネット (IoT) 資産の相互接続が進むにつれて、攻撃者の IT および OT 環境に侵入する経路がどんどん増え、壊滅的な結果をもたらします。その結果、今日の CISO は、IT 環境だけでなく、OT および IoT 環境のセキュリティに対する責任もますます重くなっています。

これらの脅威に対抗するには、企業のセキュリティ組織はビジネス上の資産に対するリスクを理解する必要があります。これは、この 3 部構成のブログシリーズの第 1 部「サイバーエクスポージャー管理プラットフォームを使用して、IT、OT、IoT のすべての資産を保護する方法」の焦点でした。2 回目の今回は、効果的な侵害防止を妨げる主な課題について詳しく説明します。また、攻撃者の視点から優先順位を付けてサイバーエクスポージャー管理 (EM) を行い、セキュリティチームの限られた人員とリソースを最大限に活用する方法についても説明します。

サイバーエクスポージャー管理により脆弱性管理を次のレベルに引き上げる

脆弱性管理 (VM) は、セキュリティプログラムを成功させるための重要なコンポーネントです。攻撃者は、境界を突破し、ラテラルムーブメントにより目的を達成できる可能性のある弱点を積極的に探しています。VM プログラムでは、共通脆弱性スコアリングシステム (CVSS) を頻繁に参照し、公開されている共通脆弱性およびエクスポージャー (CVE) の深刻度を評価することで、修復すべきものの優先順位付けを行います。VM は、セキュリティ対策の良い出発点となります。ただし、標準の CVSS スコアでは、資産の重要性や関係など、他の重要な変数は考慮されていません。したがって、リスク評価の変更や、より正確な実際のビジネスリスクの特定を行う必要があります。その結果、セキュリティチームは、終わりのない膨大な数の重要かつ深刻度の高い検出結果の山に圧倒されてしまうことになります。

この問題に対処するため、EM に対して効果的な優先順位付けに不可欠な追加の可視化レイヤーを導入する必要があります。たとえば、EM ではノートパソコンやサーバーなどの従来の IT 資産だけでなく、目に見えず管理されていないものを含む OT および IoT 資産、さらに人間とマシンの ID も含むアタックサーフェス全体の特定も行います。これらはすべて、攻撃者の潜在的な標的であるためです。また、攻撃者が最初のアクセスを取得するだけでなく、ラテラルムーブメントを可能にする、脆弱性、設定ミス、過剰な権限という 3 つの予防可能なリスク形態すべてにも注目します。EM で、アタックサーフェス全体にわたる資産とリスクに対する広範かつ詳細な可視化を行い、CVSS だけではない追加の文脈も考慮することで、真のリスクをより効果的に評価し、優先順位を付けることができます。

EM を運用して優先順位付けと修復を最適化

当社の Tenable One サイバーエクスポージャー管理プラットフォームは、サイバーエクスポージャーに対するトップダウンのビジネスに合わせたビューを提供します。資産とアイデンティティは、(ドメインやサイロに関係なく) 組織にとって最も重要なもの、つまり、サポートする製造工場、ビジネスプロセス、またはミッションクリティカルなアプリケーションに合わせて調整されます。

このブログ記事では、ビジネスのリスクを文脈を踏まえて把握することの重要性と、このトップダウン式のビューを活用したより効果的かつ正確な修復の優先順位付けの方法について説明します。これにより、組織へのリスクを大幅に軽減できます。

ビジネスに合わせたサイバーエクスポージャー

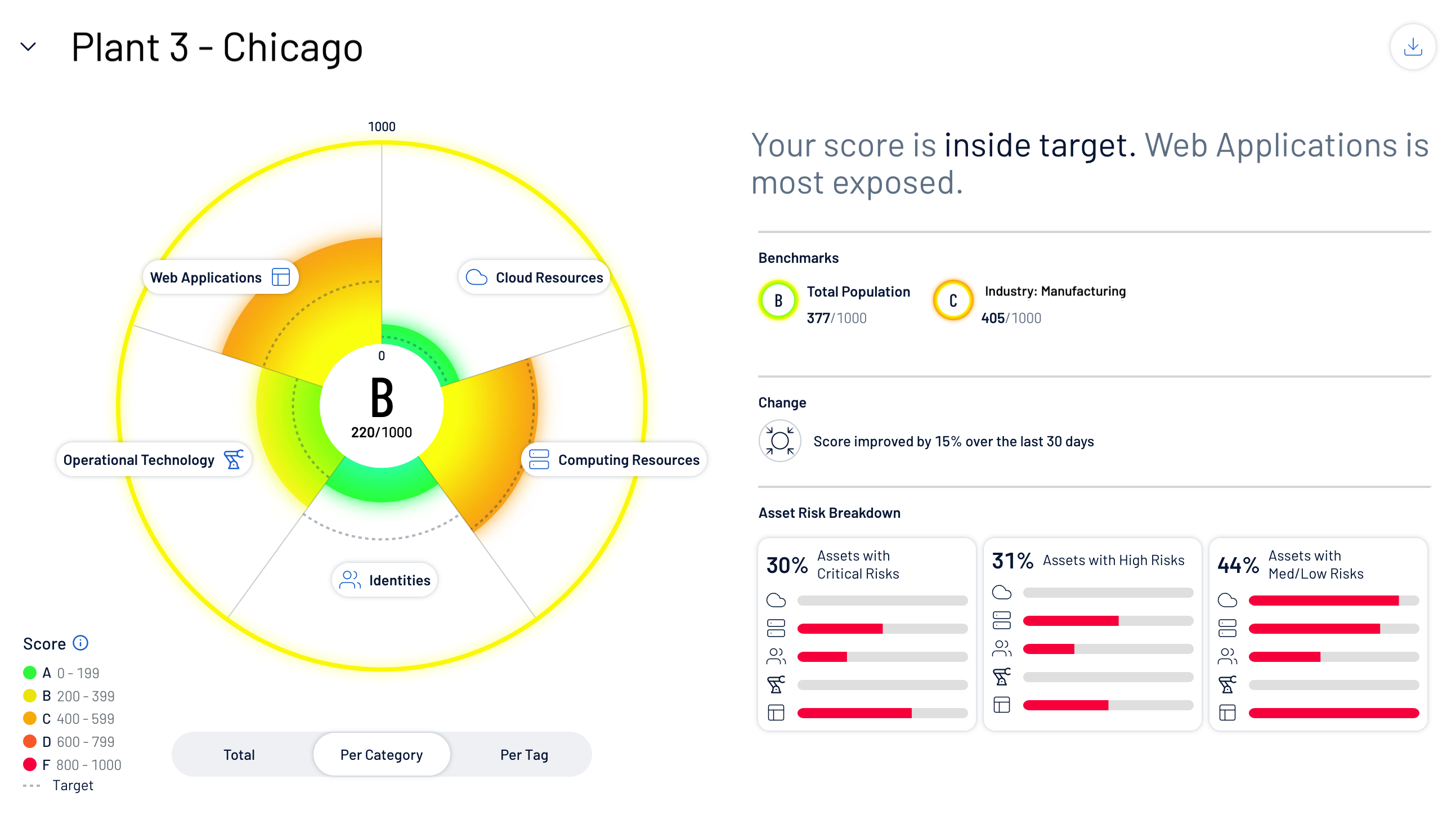

Tenable One for OT/IoT を使用すると、組織は、社内および社外に面する資産のアタックサーフェス全体にわたるリスクを手動で探すのではなく、ビジネスに合わせたエクスポージャーカードを即座に確認でき、ビジネスの各重要領域の全体的なサイバーエクスポージャースコア (CES) を反映できます。以下の仮定の例では、組織の主要な収益源であるシカゴの製造プラントの状況がわかります。このプラントの全体的な CES は 220/1000 (B) です。これは、プラント全体の相対的なエクスポージャーは低いことを示しています。そして、どのカテゴリの資産がプラントにとって最大のリスクを表すかを迅速に評価できます。

さらに、Plant 3 の CES は、複数のサイトにわたるリスクを評価する際のベンチマークとして使用できます。したがって、将来の修復に必要な人員に対する投資に優先順位を付けるのに役立ちます。

ビジネスに合わせた資産エクスポージャー

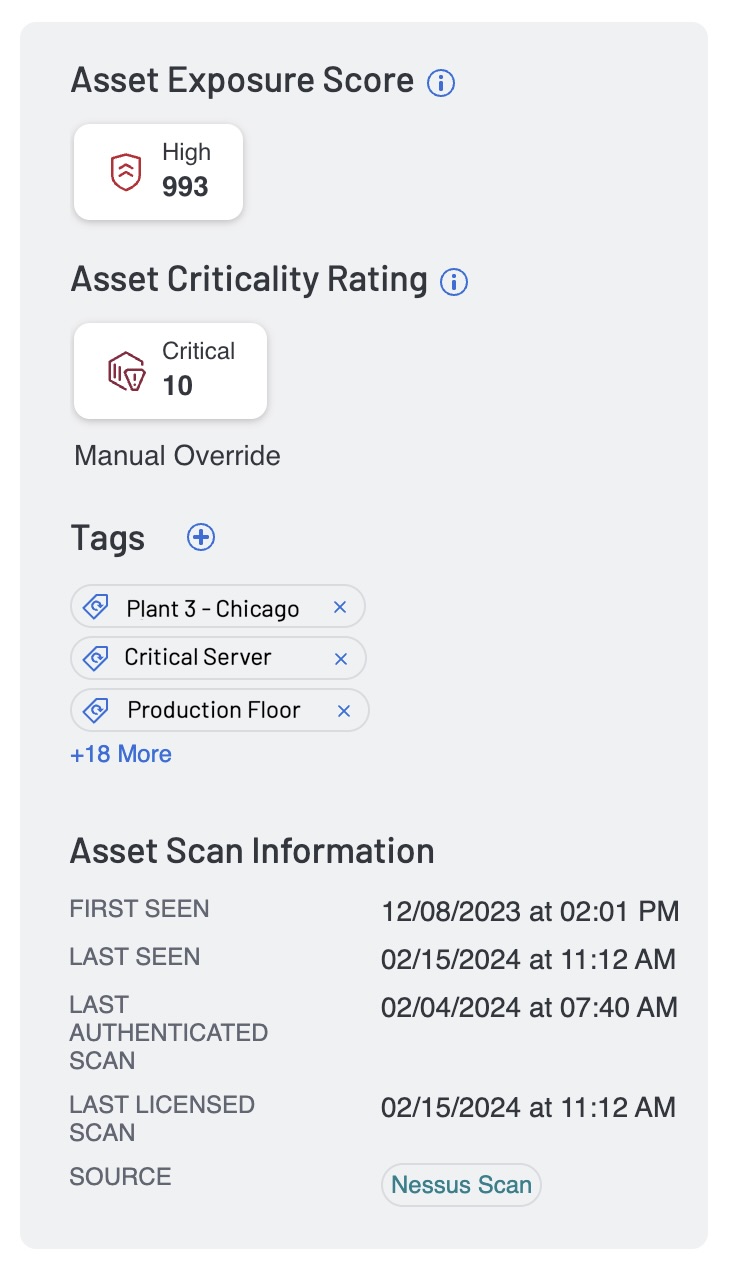

しかし、製造プラントは収益の主なパートであるため、継続的にエクスポージャーが発生する可能性のある資産を具体的に特定する必要もあります。Plant 3 - Chicago エクスポージャーカードから、以下に示す関連資産インベントリビューにアクセスできます。資産インベントリには、プラントに合わせて調整されたすべての資産と、各資産の資産エクスポージャースコア (AES) が反映されます。AES は、エクスポージャーの最大のリスクを表す資産を、シンプルかつ理解しやすい形で優先順位を付けて表示します。

ここで注目すべきなのは、上記のエクスポージャーカードの CES は、機械学習アルゴリズムにより、この特定のプラントに合わせたすべての資産の AES を集計して重み付けすることによって自動的に計算されるということです。

資産に対する深い文脈

優先順位付けを改善するための主要な手段として AES を活用する場合は、AES の計算方法を理解し、それに直接アクセスできる状態であることが重要です。AES を導き出すために使用される最初の重要なコンテキストは、資産重要度評価 (ACR) です。ACR は、資産の相対的な重要性と潜在的な影響を測定します。ACR は、ビジネス目的、資産タイプ、場所、接続形態、機能、サードパーティデータなどのいくつかの主要な指標に基づいて算出します。たとえば、サーバーはプリンターなどの IoT 資産よりも資産重要度が高く評価されます。さらに、ミッションクリティカルなプラントに関連する資産は、収益創出に貢献していない資産よりも重要度が高く評価されます。以下の例に示すように、資産のタグ付けを使用して、組織の特定の要件を満たすように ACR を手動で調整できます。ACR は 1 ~ 10 の整数で表され、値が大きいほどビジネスにとって重要な資産であると見なされます。

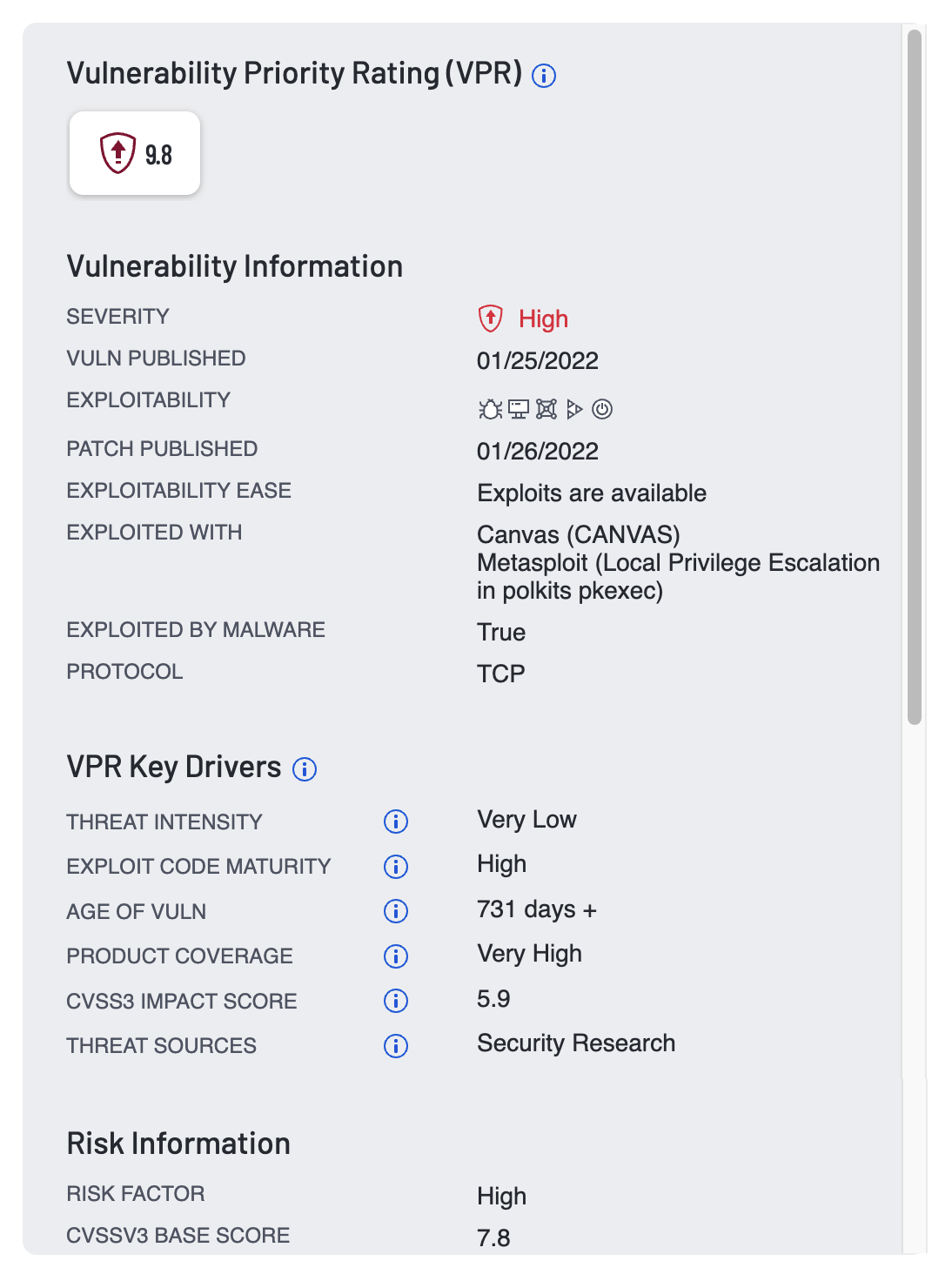

AES を導出するために使用される 2 番目の文脈は、脆弱性優先度格付け (VPR)です。VPR は、特定の脆弱性の深刻度と悪用される可能性を表します。VPR は、さまざまな静的変数 (CVSS など) と動的変数を考慮して、CVE や設定ミスといった特定のリスクが悪用される可能性を計算します。特定のリスクの VPR を計算するために使用される主な変数には、エクスプロイトキットおよびフレームワーク内のエクスプロイトコードの可用性、ダークウェブおよびハッカーフォーラムでのエクスプロイトへの参照、ソーシャルメディアでのエクスプロイトのレポート、公開された概念実証 (PoC) 調査、出回っているマルウェアハッシュの検出があります。このような脅威インテリジェンスが、組織に最も大きなリスクをもたらす弱点に優先順位を付ける上で鍵となります。VPR は 0.1 ~ 10 の数値で表され、値が大きいほど侵害の可能性が高く、特定の資産に対する影響が大きくなります。

単一の資産に複数の弱点があることは珍しくありません。したがって、Tenable One は、特定の資産に関連するすべての弱点の VPR を ACR とともに集約して、包括的な AES を計算します。これにより、総リスクが AES 全体に確実に反映されます。その結果、AES を使用すると、実際に存在する潜在的な変数をすべて手動で調査することなく、どの資産がビジネスにさらされる最大のリスクをもたらすかを迅速に特定できるようになります。ビジネスの文脈を踏まえた優先順位付けは、非動的で全体的にしか優先順位付けを行わないアプローチに比べて大きく効果の高いものとなります。

攻撃経路分析による優先順位の強化

AES の計算方法について、基本的な理解が得られたと思います。次は、AES を運用し、攻撃者の観点から資産エクスポージャーを確認することで優先順位付けをさらに強化する方法を説明します。

仮想上の製造工場など、OT が多用される環境では、IT、OT、さらには IoT 資産が遍在することは珍しくありません。また、人間とマシンの ID がネットワークにアクセスできる状態にあります。多くの侵害で見てきたように、通常、攻撃者は最初に OT 資産のアクセスを得ることはできません。多くの場合、脆弱な IT 資産が侵入口となります。これらは、可視化されている場合もあれば、可視化されておらず管理されていない場合もあります。同様に、弱いパスワードや多要素認証の欠如などの衛生状態の悪さやポリシーの欠如、さらにはサードパーティベンダーがネットワークにアクセスするために使用する資産が脆弱な状態にあることが原因で、人間やマシンの ID への侵害を許す可能性があります。

AES は、どの資産を優先するか、そしてその理由を決定するための強固な基盤を提供します。ビジネスへのエクスポージャーを最小限に抑えるには、攻撃経路全体を可視化し、最初にどのリスクを修正する必要があるかを判断できるようにすることが最も重要です。

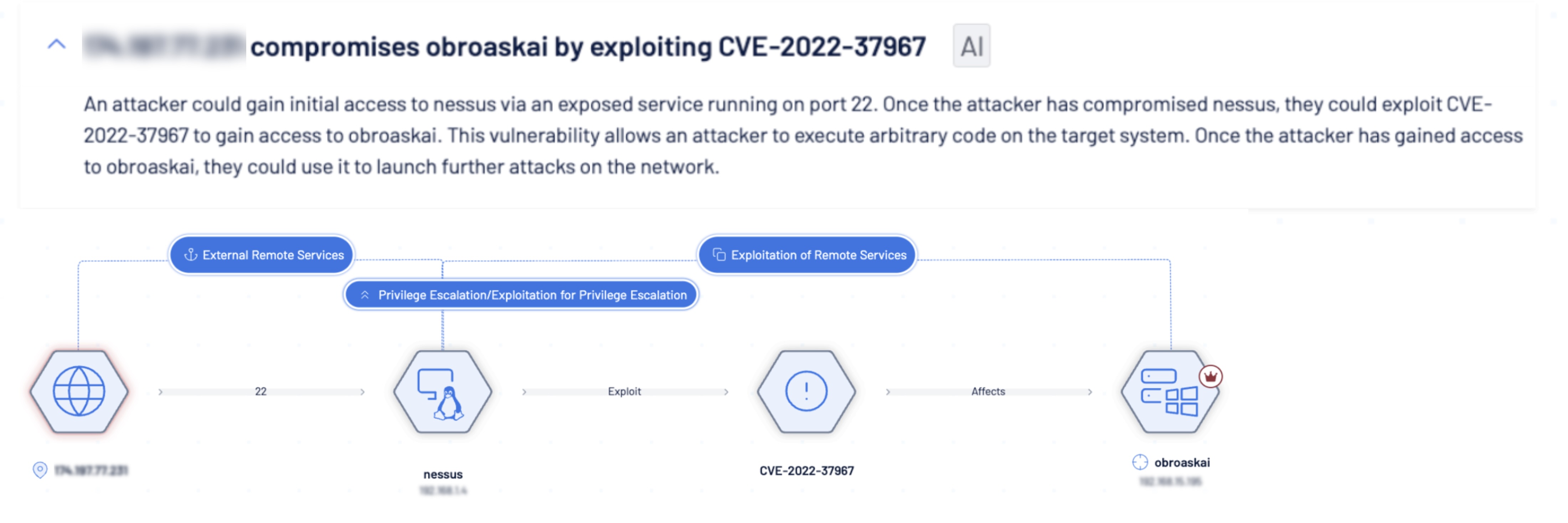

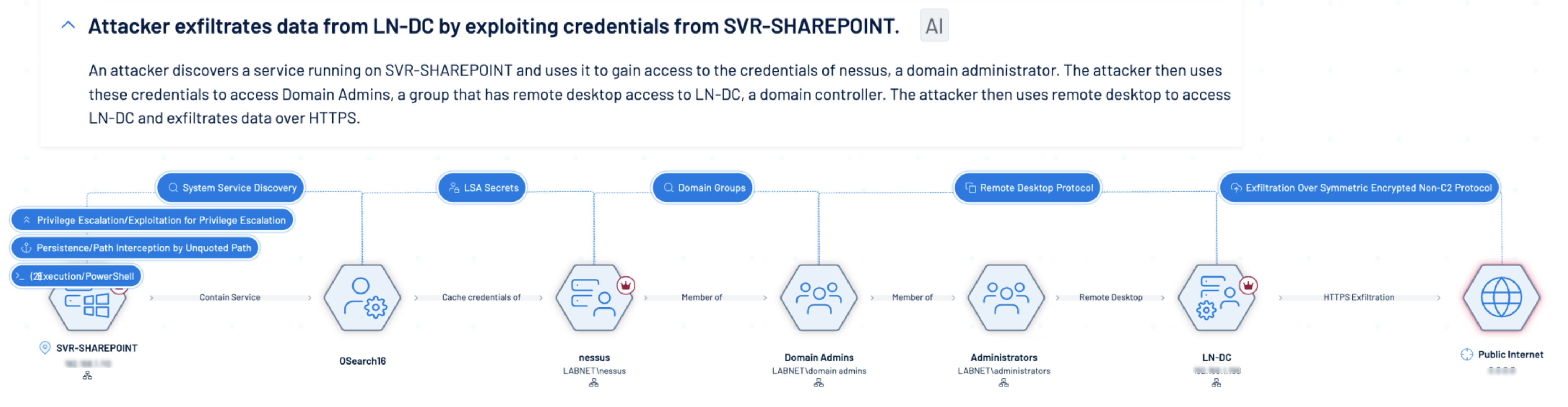

Tenable One for OT/IoT の攻撃経路視覚化と優先順位付け機能を使用すると、攻撃者が悪用するおそれのある経路を事前に排除できるようになります。この機能は、重大なリスクを MITRE ATT&CK フレームワークにマッピングすることで、セキュリティチームに対して可能性のあるすべての攻撃経路を継続的に視覚化します。これにより、外部に面した資産、新たに追加された資産、通信パターン、関係、これまで知られていなかった攻撃手法に関する重要な知見が得られます。こうした可視化により、セキュリティチームは侵害のリスクを軽減できるようになります。

資産の脆弱性の悪用

マシンのアイデンティティ侵害

たとえば、セキュリティチームは高い特権を持つ人間の ID に紐付けられたパスワードの品質が低く侵害される可能性がある場合、それを検出することができます。同様に、エアギャップネットワークがインターネットに接続され、かつオープンで制限のないポートを使用しており、最終的には攻撃者にネットワークを横断されて OT 資産を侵害する手段として悪用されてしまうようなおそれのある箇所を特定することもできます。また、Tenable One を使用すると、チームが問題点を自動的に特定できるため、全体的なエクスポージャーの削減に最大の影響を与える最も重大なリスクを優先的に修正できるようにもなります。

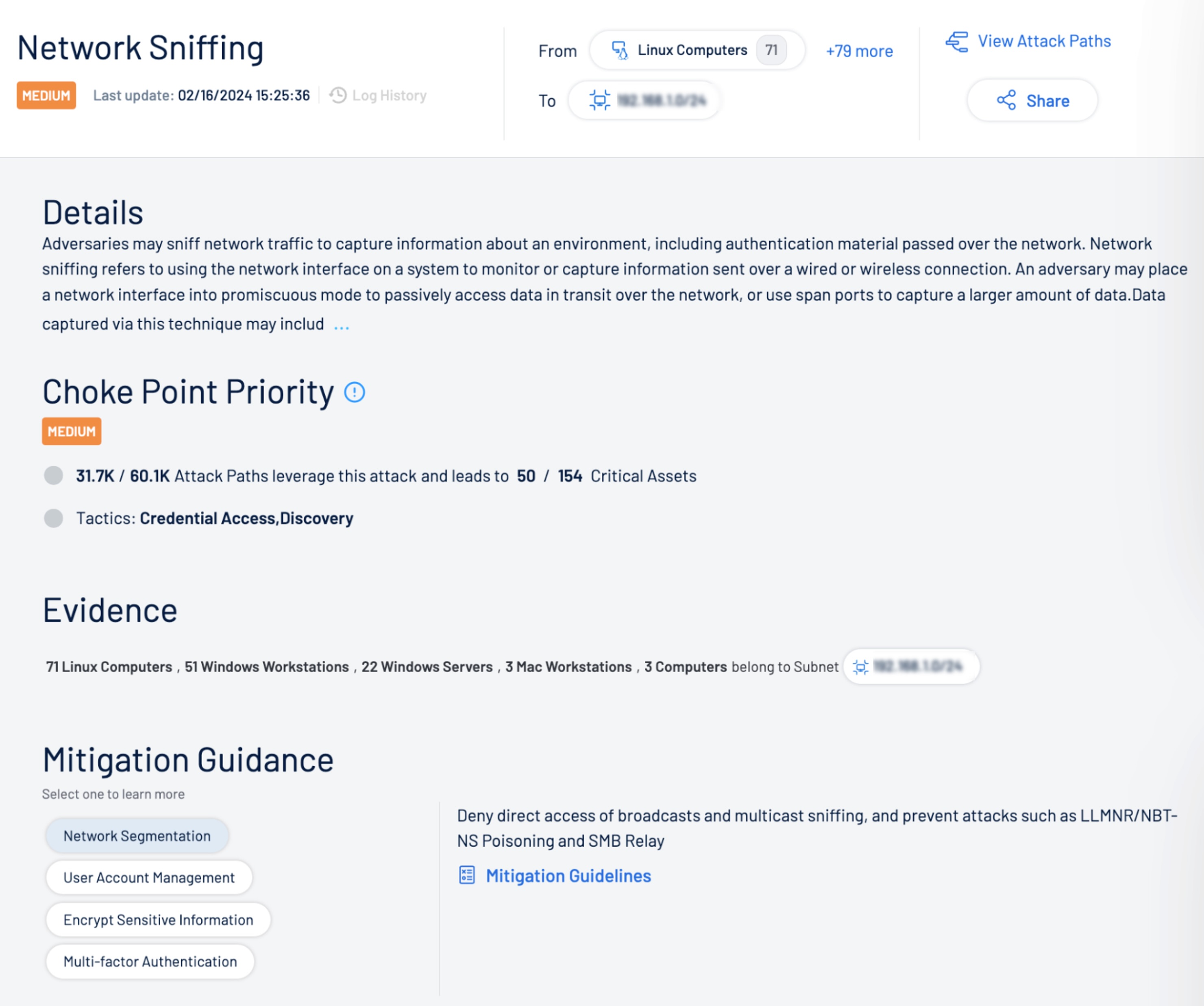

弱点の優先順位付け

Tenable One を使用すると、セキュリティ担当者はビジネスコンテキスト、関連する攻撃経路と弱点、詳細な修復手順とワークフローの統合を伴う資産エクスポージャーの優先順位付けを可視化できます。それにより、ビジネスエクスポージャーを目に見える形で軽減しながらノイズ的な情報を削減できます。

無料のコンサルティングとデモのスケジュール

Tenable One for OT/IoT がお客様の組織でどのように役立つかについては、当社の無料のコンサルティングをご予約ください。簡単な技術デモを行い、お客様のセキュリティプログラムと結果の改善をどのように支援できるのかについてご説明いたします。

Tenable One for OT/IoT の詳細やこの記事に関する専門家の知見については、tenable.com/products/tenable-one にアクセスするか、今後開催されるウェビナー「The Invisible Bridge: Recognizing The Risk Posed by Interconnected IT, OT and IoT Environments」にサインアップしてください。

もっと詳しく

- Exposure Management

- Internet of Things

- OT Security