ランサムウェア対策: 事業は自然災害同様の備えをしておく必要がある

ランサムウェアは、世界中の企業にとって最大のサイバーセキュリティの脅威の 1 つです。そのため、ランサムウェア攻撃を自然災害と同じように扱い、堅牢な準備計画を確立することがますます重要になっています。

背景

2020 年、アメリカ合衆国サイバーセキュリティ・社会基盤安全保障庁 (CISA) の前局長である Chris Krebs 氏は、ランサムウェアを「最も目立つ破壊的なサイバー脅威」と名付けました。それからほぼ 2 年後、英国の国家サイバーセキュリティーセンター (NCSC) の最高責任者である Lindy Cameron 氏も、ランサムウェアを今日の「世界最大のサイバー脅威」と語っています。

過去 4 年間、CISA、NCSC、および FBI や Australian Cyber Security Centre (ACSC) を含むその他のグローバル機関は、ランサムウェアのリスクについて何度も警告を発してきました。しかしながら、ランサムウェアは未だに今日の企業が直面している最も支配的な脅威であり続けています。

最高情報セキュリティ責任者を対象とした最近の調査では、約 70% が来年中にランサムウェア攻撃の影響を受けると予想しており、約 4 分の 1 の企業がランサムウェア攻撃の影響を複数回受けていると報告しています。

このように攻撃が蔓延しているにもかかわらず、多くの企業はランサムウェア障害に対応に向けた準備が十分できていないのが実情です。企業は他の緊急事態の場合と同様に、ランサムウェアに対して備える必要があります。

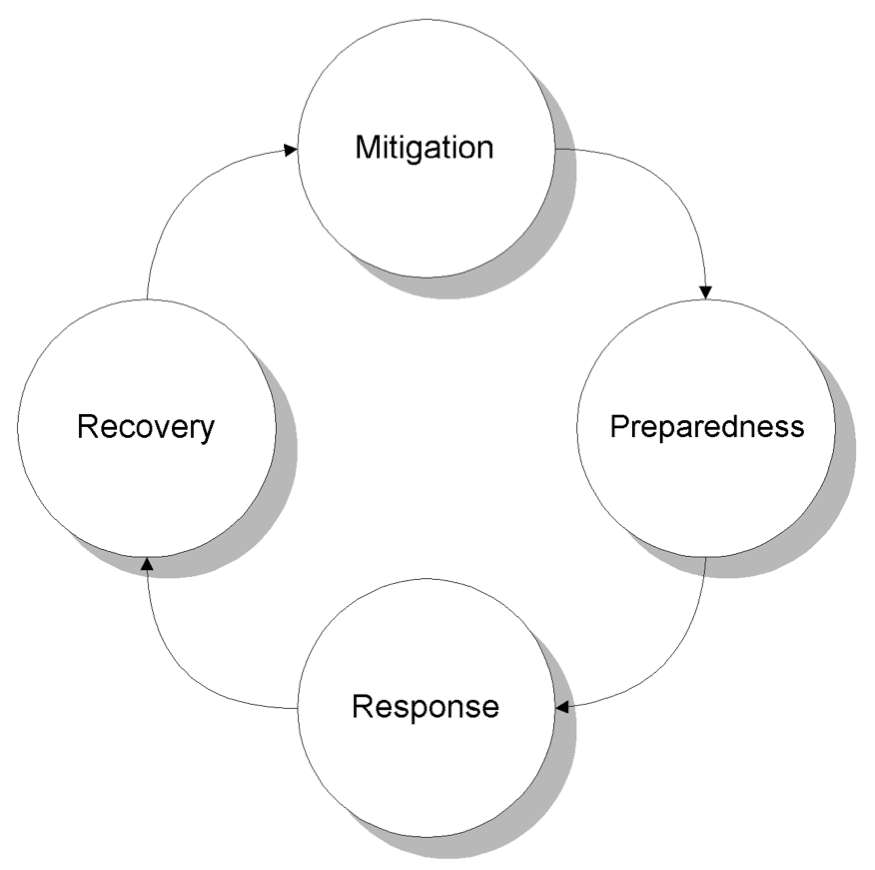

米国の連邦緊急事態管理庁 (FEMA) は、災害および緊急事態に対する緊急管理の 4 つのフェーズを、軽減、準備、対応、復旧に分けていますが、このフレームワークはランサムウェア攻撃に対しても適用できます。

防御するなら、まず軽減を考える

ランサムウェア攻撃に対する防御を検討している企業は、まず軽減に主眼を置く必要があります。FEMA のガイダンスでカバーされている類いの災害に備えるための減災 (軽減) 措置 (火災時のオフィス周辺の避難地図の作成、保険の維持、防備の徹底) は、多くの企業にとって馴染みの深いものであると思います。

ランサムウェアに関して言えば、スピアフィッシングやリモートデスクトッププロトコル (RDP) を標的とするものや、パッチ未適用の脆弱性やゼロデイ脆弱性を悪用するものなど、ランサムウェアエコシステムの主要メンバーが悪用する多くの戦術や手法が何であるかが分かっています。ランサムウェアに対する軽減策は、ウイルス対策やマルウェア対策と電子メールのゲートウェイでの対策であろうと、ユーザーの認識度を上げるためのトレーニングや脆弱性管理ソリューションなどであろうと、こうした既知の攻撃経路を特定して安全にすることにかかっています。しかし、これだけ対策に関する豊富な知識があるにも関わらず、ランサムウェア攻撃の犠牲になる企業は後を絶ちません。

対策に優先順位を付ける

緊急事態の種類は何であっても、防備には計画を立てることが不可欠です。自然災害などに対するインシデント対応計画は、ほとんどの企業ですでに策定されていると思います。成熟度の高い企業の場合、テクノロジーまたはサイバーセキュリティに重点を置いたインシデント対応計画もあることでしょう。くわえて、FEMA が緊急事態管理ドキュメントのサンプルの 1 つで言及していますが、重要なのは計画を作成することだけではありません。計画を掘り下げて改良することも重要です。

準備は、ランサムウェア攻撃の緊急管理において見過ごされがちな要素です。つまり、準備の段階でさまざまな軽減策に焦点を当てるだけでなく、ネットワークに対して攻撃のシミュレーションを行い、さまざまな利害関係者とともにインシデント対応計画をテストして攻撃に備えることも重要なのです。CISA は、企業の準備の基礎となるさまざまな CISA Tabletop Exercise Packages (CTEPs) を公開しています。ランサムウェア攻撃のシミュレーションを通して、インシデント対応計画の問題点の特定が可能です。さらに、こうした準備をしておくことで、実際にランサムウェア攻撃が発生した際には、企業内のさまざまな利害関係者が混乱することなく自信を持って適切な対応を取れるようになります。

対応と修復は混沌とした状態を招く

対応とは、テスト済みの計画を実行に移し、軽減策が意図した目的を満たしているかどうかを確認することです。FEMA によると、この段階になると「ビジネスその他の機能が正常に動作しなくなる」ようです。焦点は、被害の影響範囲を理解して限定し、インシデントに対する一般認識を形成し、ビジネスを通常の状態に戻すプロセスを開始することにあります。

ランサムウェアグループは、企業のネットワーク内のファイルを暗号化するだけでなく、ファイルを盗み出して、ダークウェブでホストされている漏洩ウェブサイトに公開すると企業を脅迫します。そうした事情から、企業がどのようにランサムウェア攻撃に対して対応するのかがここ数年でより重要になっています。そして、ランサムウェアグループは交渉の時間をほとんど与えないため、彼らとの交渉は切迫感をあおります。企業は攻撃から復旧してネットワーク運用を回復するという任務だけでなく、機密情報の漏洩による評判の失墜を防ぐというさらなるプレッシャーにも直面します。

ウェブサイトの漏洩には公共性があることと、その類のニュースはレポーターが熱心に取り上げることから、ランサムウェアへの対応は世間の目にさらされながら実行されることがよくあります。これは、セキュリティチームと IT チームだけでなく、カスタマーサポート、法務、広報、IR チームなども問題への対処に関わらざるをえない、ということを意味します。したがって、セキュリティや IT 以外の部署も準備の取り組みの一部を担う必要があります。

ランサムウェア攻撃対応の問題は、企業は攻撃に関与していない個人またはグループと交渉しなければならないところにあります。ランサムウェアエコシステムでは、ランサムウェアアフィリエイトや初期アクセスブローカー (iAB) などのサードパーティが、アクセスを販売したり、ランサムウェアグループと直接提携したりする前に、企業ネットワーク内で足がかりを得ているものです。このようにサードパーティを含む分散した関係が、復旧に必要な交渉と調査を複雑にする可能性があります。

対応と復旧を行うプロセスには、流動的な部分もありますが、企業は受け身の体勢でいる必要はありません。準備を通じて積極的に事前に対応することが可能です。

率先してグローバルに備える必要がある

米国では、国土安全保障省のリソース ready.gov で、低コストまたは無料で行える準備について説明したガイドが提供されています。NCSC の Cameron 氏が指摘したように、ランサムウェアは世界的な脅威です。したがって、ランサムウェアに備えるため、これと同様のリソースがその他の国でも用意されるべきであると考えます。

準備を整えるために今すぐ実行できること

- インシデント対応計画を見直して (または作成を開始して)、ランサムウェア攻撃に十分対処できることを確認します。

- 攻撃のシミュレーションを、企業内のさまざまな利害関係者と少なくとも年に 1 回、またはそれ以上の頻度で実施します。

- 悪用されたことのある既知の脆弱性に対するパッチの適用、Active Directory の設定ミスへの対処を行い、既知の攻撃手法を遮断します。Tenable Research は、Tenable.io、Tenable.sc および Nessus 用のスキャンテンプレートとダッシュボードを作成していますが、これらは、ランサムウェアアフィリエイトや IAB が使用する既知の脆弱性を特定するのに役立ちます。

- 企業のアタックサーフェス全体と、攻撃者が防御を破ろうとする方法を可視化します。

詳細情報

- Tenable レポート: ランサムウェアエコシステムの内部を見る

- ランサムウェアエコシステムの理解に関する Tenable ブログ記事

- LAPSUS$ 恐喝グループに関する Tenable ブログ記事

Tenable コミュニティの Tenable セキュリティレスポンスチームに参加してみませんか。

現代のアタックサーフェスを総合的に管理する Cyber Exposure Platform を初めて提供した Tenable について詳細情報をご覧ください。

今すぐ Tenable.io Vulnerability Management の 30 日間無料トライアルをお試しいただけます。

もっと詳しく

- Research Reports

- Vulnerability Management

Tenable One

Container デモを申し込む

世界をリードする、AI を活用したエクスポージャー管理プラットフォーム

ありがとうございます

Tenable One に関心をお寄せいただきありがとうございます。

近々、担当者からご連絡させていただきます。

Form ID: 7469

Form Name: one-eval

Form Class: c-form form-panel__global-form c-form--mkto js-mkto-no-css js-form-hanging-label c-form--hide-comments

Form Wrapper ID: one-eval-form-wrapper

Confirmation Class: one-eval-confirmform-modal

Simulate Success